چگونه از ویروسی شدن فلش USB جلوگیری کنیم

فلش های USB یکی از بهترین ابزارها برای انتقال فایل و همچنین ویروس است! در نتیجه زمانی که شما فلش تان را به دوست تان می دهید نمی توانید مطمئن باشید که فلش شما سالم باز خواهد گشت. اما سی دی ها این مشکل را ندارند؛ اگر مثلا شما یک سی دی بازی به دوست تان بدهید دیگر خیالتان راحت است که آن سی دی ویروسی نخواهد شد. در این جا می بینیم که چگونه از ویروسی شدن فلش USB جلوگیری کنیم.

برای اینکار از یک ابزار بسیار ساده و کم حجم استفاده می کنیم. این ابزار توسط سایت smart arab ساخته شده. با استفاده از این ابزار شما می توانید فلش USB یا هر حافظه ی دیگری (مانند کارت حافظه) را به صورت read only در بیاورید! یعنی دیگر کسی نمی تواند فایلی روی فلش شما بریزد و در نتیجه ویروسی به فلش شما منتقل نمی شود! اما شما همچنان می توانید از طریق کامپیوتر خودتان فایل هایتان را به فلش تان منتقل کنید. همچنین یک پوشه به اسم public در فلش شما ساخته می شود که هر فردی می تواند فایل های مورد نظرش را فقط در آن پوشه بریزد.

پس امکانات این نرم افزار به این صورت است:

- فایل هایی که در فلش شما وجود دارند به هیچ وجه آسیب نمی بینند

- هیچ ویروسی نمی تواند در فلش شما فایل Autorun بسازد و در نتیجه اگر حتی ویروسی به پوشه ی public منتقل شود، شما راحت و بدون هیچ مشکلی می توانید این پوشه را باز کنید بدون اینکه کامپیوتر شما ویروسی شود. اما دقت کنید که ممکن است داخل پوشه ی public هر نوع ویروسی وجود داشته باشد و اگر شما آن ها را اجرا کنید کامپیوتر شما ویروسی خواهد شد اما به هر حال دیگر ویروس ها نمی توانند به صورت خودکار اجرا شوند.

- شما می توانید از طریق کامپیوتر خودتان فایل های موجود در فلش را به راحتی تغییر دهید یا حذف کنید.

- باید توجه داشته باشید که آنتی ویروس های نصب شده در کامپیوترهای دیگر می توانند به راحتی فایل های فلش شما را حذف کنند! پس اگر در فلش خود فایل کرک یا چیزی شبیه به این دارید و فلش را به کامپیوتری متصل کنید که آنتی ویروس روی آن نصب شده باشد امکان دارد که آن فایل کرک حذف شود؛ چرا که آنتی ویروس ها امکان ایجاد تغییرات در فلش شما را دارند.

خوب برای شروع نرم افزار را از انتهای همین مطلب دانلود کنید و بعد از اتصال فلش به کامپیوتر، بدون نیاز به نصب نرم افزار آن را اجرا کنید. سپس فلش یا کارت حافظه یا… خود را انتخاب کنید و گزینه ی Protect را بزنید سپس دوبار گزینه ی yes را انتخاب کنید و بعد فلش شما فرمت خواهد شد (یعنی تمام فایل ها داخل آن حذف می شوند) و بعد به صورت read only در کامپیوترهای دیگر در خواهد آمد یعنی همان چیزی که می خواهیم.

تمام شد!

اگر خواستید که فلش تان را از این حالت خارج کنید و به صورت معمولی در آورید فقط باید فلش خود را یک بار فرمت کنید! راستی شما می توانید نام پوشه ی Public را هم تغییردهید هیچ مشکلی پیش نمی آید.

برای دانلود این نرم افزار از لینک زیر استفاده کنید:

این نرم افزار نیازمند NET framework. است پس اگر آن را در کامپیوتر خود ندارید از لینک زیر دانلود و نصب کنید:

این نرم افزار همونطور که از نامش پیداست،به صورت پیشفرض روی ویندوز نصبه و شما می تونید از منوی زیر اونو اجرا کنید:

پس از اجرای نرم افزار،پنجره خوش آمد گوئی رو مشاهده خواهید کرد.

نکست کنید و به صفحه بعدی بروید.

اکنون باید نوع میکروفونتون رو در این صفحه انتخاب کنید

بسته به میکروفونی که دارید،گزینه را انتخاب کنید.میکروفون هدفون گزینه 1، میکروفون رومیزی گزینه 2 و باقی میکروفون ها گزینه 3.

صفحه بعد نکته ی خاصی ندارد.با نکست رد شوید!

در صفحه ی بعد باید میکروفون و قدرتش را تست کنید.کمی در میکروفون صحبت

کنید یا صداهای جورواجور در بیاورید تا از خیر تست کردن میکروفون بگذرد!

وقتی میکروفون توسط نرم افزار تست شد،گزینه نکست روشن می شود.

صفحه ی بعد از آماده شدن میکروفون برای استفاده خبر می دهد.

صفحه ی بعد برای بهینه سازی نرم افزار است.کمک به لهجه شما و خواندن واژه ی درست توسط نرم افزار.طبق تصویر انجام دهید.

و همچنین در صحفه ی بعد به این صورت:

به صفحه ی بعد هم احتیاجی ندارید.نکست را کلیک کنید!

همچنین اگر میخواهید پس از اجرای ویندوز، نرم افزار هم اجرا شود،در صفحه ی بعد تیک این گزینه را بزنید:

صفحه ی بعد خیلی مهمه.حتما آموزش را شروع کنید و استارت توتوریال را بزنید.

این خانوم نسبتاً محترم(!)هم دوست داره مثل شما کار با نرم افزار رو یاد بگیره.شما همراه اون کار با این نرم افزار رو خواهید آموخت.

آموزش حدود 10 دقیقه با صحبت کردن شما انجام خواهد شد.

به دلیل زیاد و طولانی بودن صفحات،ما دیگه نمی تونیم همشونو بهتون نشون بدیم.

ولی،یه سری نکات هست که باید بدونید:

مثلا:

وقتی میخواید تو یه نرم افزار بنویسید،باید اول بگید اینزرت و بعد واژه تون رو بگید و از این دست نکات که در این مرحله ای که خود ویندوز برای شما آماده کرده است،همه ی اینها را خواهید آموخت.

خب،اگر آموزشتون تموم شد،حالت های مختلف نرم افزار رو بشناسید:

در این حالت نرم افزار خواب است:

برای بیدار کردنش بگوئید:

Start Listening, البته لهجه رو فراموش نکنید.اگر متوجه نشه،اون موقع میگه:

یعنی به قول شیرفرهاد”ها اینی که الان گفتی ای یعنی چه؟”و شما باید واضح تر و بهتر دوباره حرفتون رو تکرار کنید.

برای کارکردن نرم افزار:

وقتی نرم افزار در حالت Listening باشه یعنی “من دارم می شنوم لطفا صحبت

کنید!” هستش و شما می تونید به اون دستور بدید.در تصویر زیر این حالت رو

مشاهده می کنید.

شما همچنین می تونید با عمل درگ اند دراپ (کشیدن و رها کردن)این نرم افزار رو به هر جای ویندوز ببرید.البته اون در بالای و پائین صفحه،مغناطیسی عمل می کنه.

کاربرد این نرم افزار به خصوص برای افراد معلول جسمی منحصر به فرد است.

مایکروسافت بیزتاک سرور یا به اختصار "بیزتاک" مجموعهای از خدمات نرمافزاری است که ساختن راه حل های یکپارچه سازی را آسان میگرداند.

شما برای راه اندازی این سولوشن یا راه حل نرمافزاری نیاز به یک سرور سخت افزاری مجزا دارید. یکی از پیش نیاز های نرمافزاری آن، شرپوینت است.

میتوان گفت برای یکپارچه سازی یک سازمان شما در ابتدا نیاز به تجزیه و تحلیل دقیق و نیاز سنجی هستید. در گام بعدی شما به کمک برنامه نویسی و تعریف شکل و قالب پیغام ها و تعاریف دیگر یکپارچه سازی را انجام میدهید.

این برنامه یک داشبورد و کنترل پنل مرکزی در اختیار شما قرار میدهد که وضعیت جریان های کاری و پروسه های کسب و کار خود را میتوانید در آن مشاهده کنید.

این سرور مبتنی بر پیغام طراحی شده است.که کاملاً با طراحی های پیشرفته ی کنونی مثل SOA منطبق است. پس شما هم برای یکپارچه سازی کلیه نرمافزار های موجود، باید نگاه سرویس گرا داشته باشید.

همه برنامه های سازمانی شما برای یکپارچه سازی میتوانند پیغامی را به سرور ارسال کنند که سرور بیزتاک با مدیریت کلیه پیغام ها و ایجاد پیغام های جدید و ارسال آن برای برنامه های دیگر سازمان شما یا سازمان همکار شما، یکپارچه سازی را فراهم می کند.

برنامه هایی که میخواهند به بیزتاک وصل شوند را شما باید تحلیل کنید تا بتوانید برای آنها وب سرویسی بنویسید که کار فرستادن پیغام را منظم و مدیریت شده و هماهنگ و استاندارد انجام دهد.

این سرور بر اساس دو لایه طراحی شده است که لایه ی اول مبتنی بر پیغام همه ی کار ها را مدیریت می کند و لایه ی دوم مبتنی برای Orachestration است که هماهنگ کننده و نظم دهنده به کلیه ی دریافت ها و ارسال های پیغام ها با برنامه های جزیره ای در سازمان شماست.

مراحل نصب بیزتاک را با جستجوی ساده در گوگل میتوانید به صورت مقاله های فارسی وا نگلیسی به صورت گام به گام بیابید.

کاربرد های بیزتاک بدلیل تنوع بسیار زیاد آن بستگی به نیاز خاص سازمان شما دارد.

ادامه مطلب

امروزه بیشتر پیسیها به همراه سیستمعاملهای ۶۴ بیتی عرضه میشوند حال ممکن است ویندوز ۷ روی آن نصب شده باشد و یا ویندوز ۸ و اخیراً ۸.۱ جایگزین آن شده باشد. شاید شما هم تصور کردهاید که تنها مزیت سیستم عامل ۶۴ بیتی استفاده از رم بیشتر و عملکرد کمی سریعتر است اما جالب است بدانید که یک سیستمعامل ۶۴ بیتی، امنیت به مراتب بالاتری هم دارد. در ادامهی مطلب به بررسی بیشتر این موضوع میپردازیم.

منظور از امنیت بالاتر این نیست که ویندوز ۶۴ بیتی نسبت به مخربها ایمن است بلکه مزیت آن داشتن امکانات امنیتی بیشتر است. برخی از امکانات مورد بحث در سیستم عاملهای ۶۴ بیتی دیگر مثل لینوکس هم وجود دارد. بنابراین کاربران لینوکس هم با استفاده از نسخههای ۶۴ بیتی به بالا بردن ایمنی سیستم خود کمک میکنند.

تصادفیسازی چیدمان فضای آدرس

ASLR قابلیتی است که باعث میشود اطلاعات مربوط به یک نرمافزار در حافظه به صورت تصادفی چیده شوند. در واقع اگر تصادفیسازی چیدمان فضای آدرسها یا ASLR وجود نداشته باشد، ممکن است مکان قرارگیری اطلاعات نرمافزار در حافظه قابل پیشبینی باشد و در نتیجه حملات امنیتی برای نرمافزارها خطرناکتر خواهند بود.

در مقابل اگر ASLR فعال باشد، کسی که قصد حمله و هک کردن سیستم را دارد میبایست موقعیت اطلاعات مربوط به نرمافزار موردنظر را به درستی حدس زده و از حفرههای امینتی موجود استفاده کند. در واقع اگر حدس وی اشتباه از آب درآید، ممکن است نرمافزار بسته شده و حمله نافرجام تمام شود.

این ویژگی امنیتی در نسخههای ۳۲ بیتی ویندوز و سایر سیستمعاملها نیز وجود دارد ولی در نسخههای ۶۴ بیتی بسیار قدرتمندتر است. یکی از دلایل آن داشتن فضای آدرس بیشتر در نسخههای ۶۴ بیتی است چرا که حافظهی رم بیشتری را پشتیبانی و آدرسدهی میکنند.

بررسی الزامی امضای دیجیتالی درایورها

نسخهی ۶۴ بیتی ویندوز این الزام را ایجاد میکند که درایورهای سختافزار از نظر امضای دیجیتالی چک شوند. این الزام در مورد درایورهای سختافزاری برای کرنل (یا هستهی ویندوز) و همچنین درایورهای کاربری مثل درایور پرینتر وجود دارد.

بررسی الزامی امضای دیجیتالی درایورها باعث میشود که اگر فرضاً درایوری فاقد امضا است و در واقع یک مخرب به شکل درایور است، روی سیستم عامل اجرا نشود. بنابراین سازندگان محصولات نرمافزاری مخرب، برای اجرا کردن درایور معیوب خود مجبورند هنگام بوت شدن سیستم با اجرای یک روتکیت، پردازشهای مربوط به درایور خود را از دید سیستم عامل پنهان کنند. راه حل دیگر استفاده از یک امضای دیجیتالی معتبر است که از سازندگان قانونی درایورها به سرقت رفته است.

شاید بتوان این قابلیت را در نسخههای ۳۲ بیتی ویندوز هم اجباری کرد ولی عملاً اینطور نیست. احتمالاً علت غیرفعال بودن این ویژگی در نسخههای ۳۲ بیتی ویندوز، این است که بتوان از نسخههای قدیمی درایورها برای ویندوزهای ۳۲ بیتی استفاده کرد چرا که برخی از درایورهای قدیمی امضای دیجیتالی ندارند.

برای غیرفعال کردن بررسی امضای دیجیتالی درایورها به منظور توسعهی نرمافزارها در ویندوزهای ۶۴ بیتی میبایست به دیباگر(Debugger) کرنل متصل شد و یا هنگام ریبوت شدن ویندوز از گزینهی خاصی استفاده کرد که در حالت معمول وجود ندارد.

محافظت کرنل در مقابل Patch یا وصله

KPP یا Kernel Patch Protection که با نام PatchGuard هم شناخته میشود، یک ویژگی امنیتی است که تنها در نسخههای ۶۴ بیتی ویندوز دیده میشود. پچگارد به نرمافزارها و حتی درایورها اجازه نمیدهد که در حالت کرنلی اجرا شوند و کرنل ویندوز را با کدهایی وصلهدار یا پچ کنند. از نظر فنی میتوان چنین قابلیتی را در نسخههای ۳۲ بیتی ویندوز هم فعال کرد ولی هیچ وقت در نسخههای ۳۲ بیتی از چنین ویژگیای پشتیبانی نشده است. برخی از نسخههای ۳۲ بیتی آنتیویروسها، با پچ کردن کرنل ویندوز به ارزیابی و تشخیص ویروسها و محافظت سیستم در برابر آنها میپردازند.

پچگارد به درایور وسایل سختافزاری اجازه نمیدهند که کرنل را پچ کنند. به عنوان مثل مانع دستکاری کرنل ویندوز توسط روتکیتها و در ادامه پنهان شدن در سیستمعامل میشوند. اگر هرگونه تلاش برای دستکاری و پچ کردن کرنل ویندوز تشخیص داده شود، ویندوز سریعاً خاموش شده و صفحهی آبی مرگ نمایش داده میشود و یا ممکن است سیستم ریبوت شود.

محافظت در برابر اجرای اطلاعات

DEP یا Data Execution Protection این اجازه را به سیستم عامل میدهد که برخی از نقاط حافظه را به عنوان غیرقابل اجرا مشخص و علامتگذاری کند. علامتگذاری این خانههای حافظه توسط NX Bit انجام میشود. در واقع نواحی خاصی از حافظه که تنها قرار است دادهای را نگه دارند، قابل اجرا نخواهند بود.

به عنوان مثال یک سیستم عامل بدون DEP را در نظر بگیرید، یک هکر با استفاده از نوعی Buffer Overflow (سرریزش حافظه) میتواند کدهایی را به ناحیهای از حافظه که به یک نرمافزار خاص اختصاص داده شده، اضافه نماید. کد اضافه شده بعداً اجرا شده و هکر به مقصود خود میرسد. با استفاده از DEP هکر ممکن است کدی را اضافه کند ولی آن بخش از حافظه با علامت غیر قابل اجرا مشخص شده و اجرا نمیشود و در نتیجه حمله متوقف خواهد شد.

سیستمعاملهای ۶۴ بیتی دارای DEP سختافزاری هستند که البته در نسخههای ۳۲ بیتی هم پشتیبانی میشود به شرطی که یک پردازندهی پیشرفته و امروزی داشته باشید. تنظیمات پیشفرض برای نرمافزارهای ۶۴ بیتی سختگیرانهتر و DEP همواره فعال است در حالی که در سیستمعامل ۳۲ بیتی به خاطر مشکلات سازگاری نرمافزارها، این ویژگی در حالت پیشفرض نافعال میباشد.

WOW۶۴

بسیاری از کاربران، وقتی میخواهند از ویندوز ۳۲ بیتی به ۶۴ بیتی کوچ کنند این سؤال برایشان مطرح میشود که آیا ویندوز ۶۴ بیتی قادر به اجرای نرمافزارهای ۳۲ بیتی هست یا باید نسخهی ۶۴ بیتی نرمافزارها را تهیه کنیم؟

در مورد درایورها و برخی نرمافزارهای خاص مشاغل مثل برخی نرمافزارهای مهندسی یا ویرایش مالتیمدیا نمیتوان نسخهی ۳۲ بیتی را در ویندوز ۶۴ بیتی استفاده کرد اما در مورد بسیاری از نرمافزارها این امکان وجود دارد.

در واقع ویندوز ۶۴ بیتی از طریق یک لایهی سازگاری به نام WOW۶۴ نرمافزارهای ۳۲ بیتی را اجرا میکند. WOW۶۴ مخفف Windows ۳۲-Bit On Windows ۶۴-Bit است و دقیقاً به معنی اجرای نسخهی ۳۲ بیتی در ویندوز ۶۴ بیتی میباشد. لایهی مورد بحث محدودیتهایی برای نرمافزارها قائل است لذا ویروسها و مخربهای ۳۲ بیتی در سیستمعامل ۶۴ بیتی با مشکل مواجه میشوند. نکتهی دیگر این است که مخربهای ۳۲ بیتی نمیتوانند در حالت کرنلی اجرا شوند چرا که در ویندوز ۶۴ بیتی تنها نرمافزارهای ۶۴ بیتی در صورت داشتن شرایط امنیتی میتوانند در حالت کرنلی اجرا شوند. به مثالی توجه کنید، اگر یک سیدی صوتی قدیمی داشته باشید و روتکیت Sony روی آن باشد، این روتکیت نمیتواند روی نسخهی ۶۴ بیتی ویندوز نصب شود.

علاوه بر این در نسخهی ۶۴ بیتی ویندوز از نرمافزارهای قدیمی ۱۶ بیتی پشتیبانی نمیشود. این نرمافزارها بسیار قدیمیاند و لذا سازنده مجبور میشود آنها را به روز کند تا مشکلات امنیتی و باگهای موجود برطرف شوند. علاوه بر این مخربهای ۱۶ بیتی قادر به خرابکاری در سیستم شما نخواهند بود.

البته با گسترش نسخههای ۶۴ بیتی ویندوز، مخربهای جدید معمولاً روی آنها اجرا میشوند ولیکن مشکل سازگاری مانع از اجرای مخربهای قدیمیتر خواهد شد.

جمعبندی

با توجه به مواردی که ذکر شد، نسخهی ۶۴ بیتی ویندوز امنیت بالاتری دارد ولیکن نمیتوان اینطور تصور کرد که نسبت به هر نوع مخرب و یا حملهای ایمن است.

اگر کامپیوتر شما بسیار قدیمی نباشد، از نسخهی ۶۴ بیتی ویندوز پشتیبانی میکند و درایورهای سختافزاری ۶۴ بیتی نیز در وبسایت سازندهی قطعه یافت میشود. با این حال ممکن است کامپیوتر بسیار قدیمی ۱۶ بیتی داشته باشید که تنها درایورهای ۳۲ بیتی برای آن عرضه شده و یا ممکن است پردازندهی نسبتاً قدیمی داشته باشید که ۳۲ بیتی است. در این صورت راهی جز استفاده از نسخهی ۳۲ بیتی ویندوز ندارید.

شما از کدام نسخهی ویندوز استفاده میکنید و تاکنون چه مشکلاتی با نرمافزارهای خاص مشاغل مختلف داشتهاید؟ تجارب خود در این زمینه را با دیگران به اشتراک بگذارید.

هر یک از ما وبلاگنویسان در روز ساعت ها وقت صرف اینرتنت می کنیم. خود من حدود ۱۰ سال است کاربر روزانه اینترنتم. از روزهایی که اینترنت دایال آپ با سرعت ۵-۶ کیلوبایت را استفاده می کردم تا این روزها و سرعت های ۶-۵ مگابایت.

اینترنت دیگر مثل گذشته نیز مختص گروه خاصی ، همچون دانشجویان و برنامه نویسان و … هم نیست. این روزها حتی برای مردم عادی نیز بسیاری از کارها از طریق آن انجام می شود. اما هیچ به این موضوع اندیشیده اید که کسی هم سن و سال ما و یا چند سال بزرگتر که هیچ وقت شانس استفاده از اینترنت را ندارد درباره آن چگونه می اندیشد؟! خوب مسلما در کشور ما بخش عمده ای از جامعه دیدگاه شفافی درباره آن ندارند و استفاده از آن را تنها گذران وقت می دانند. اما در مورد کشور پیشرفته ای همچون ایالات متحده که مهد تکنولوژی است چطور؟

به نظر شما در چنین جامعه ای که ۸۱ درصد افراد کاربر اینترنت اند هم چنین کسانی پیدا می شوند؟! مثلا زندانیانی که سال هاست در زندان به سر می برند و حق استفاده از اینترنت را ندارند. کسانی که فقط درباره آن شنیده اند.

در مقاله ای که در رویترز منتشر شده ، از تعدادی از زندانیان با حبس طولانی

محبوس در زندان ایالتی کالیفرنیا درباره اینترنت سوال شده است. صحبت های

این زندانیان بسیار جالب توجه و همین طور بسیار شبیه نظر اطرافیان ما _که

در زندگی شان اینترنت جایگاهی ندارد_ است. در ادامه با هم تعدادی از این

نظرات را می خوانیم.

Tommy Winfrey که از سال ۱۹۹۷ محبوس است می گوید :

“من هرگز تجربه کار با اینترنت را ندارم. من از ۱۹۹۷ زندانی ام. آن زمان CD یک تکنولوژی شگرف بود! من شنیده ام که به اینترنت به دلایلی شاهراه اطلاعات می گویند اما هیچ نظری درباره اینکه چطور از طریق آن به یک جامعه مجازی متصل می شوند ندارم! نمی توانم درک کنم چقدر بزرگ است. انگار که یک اسم خاص است که دنیا را تغییر داده. می توانم تصور کنم که صفحاتی با جستجو مقابل شما ظاهر می شوند. اما اگر بیش از این بپرسید تنها می توانم متعجب به شما نگاه کنم!”

و Jorge Heredia که از ۱۹۹۸ در زندان است نیز می گوید:

من تبلیغ اینترنت و همین طور اپلیکیشن را در تلویزیون دیده ام ، اما هیچ گاه فرصت نشده تا با آن سر و کار داشته باشم. من زیاد اهمیت آن را درک نمی کنم.هیچ نظری هم درباره هدف و اهمیت آن ندارم. همیشه تصورم این بوده که مردم برای ارتباط با یکدیگر و صرف زمان های مرده شان از آن استفاده می کنند.

صحبت های Chrisfino Kenyatta Lealکه از ۱۹۹۴ در زندان است نیز جالب است:

تصور ذهنی من از اینترنت یک فضای نامحدود مملو از اطلاعات درباره همه چیز است. اما شیوه دستیابی به اطلاعات و رفتن از قسمتی از آن به قسمتی دیگر برایم مبهم است. جنبه های مختلف این فناوری مرا گیج می کند. من فکر می کنم همه چیز با استفاده از آن سریع تر می شود اما اینکه چه کسانی و چگونه این کار را می کنند برایم جای سوال است!

به راستی اگر ما نیز این چنین درگیر اینترنت نبودیم، تصور شکل ، کاربرد و هدف اینترنت چگونه بود؟

یک شرکت روسی صفحه نمایشی لمسی اختراع کرده است که بر روی هوا قابل لمس است. این وسیله با اسپری کردن جریان هوای پایدار و مرطوب به ایجاد یک صفحه نمایش لمسی منجر می شود. این صفحه نمایش به گونه ای طراحی شده است که می توان به وسیله سنسورهای حرکتی تصاویر موجود را لمس، زوم و ویرایش کرد.

پردازنده و حافظه رم بیشتر همیشه در دنیای فناوری حرف اول را نمی زند ؛ بلکه خلاقیت در این میان از همه مهم تر است. شاید یکی از خلاقانه ترین محصولاتی که در چند سال گذشته معرفی شده است ، قلم ۳Doodler باشد. به کمک این قلم می توان اشیای سه بعدی را چاپ کرد و در این کار هیچ محدودیت خاصی نیز ندارید. در داخل این قلم پلاستیک مایع قرار دارد که پس از خروج از آن به سرعت حالت جامد را به خود می گیرد و شکل مورد نظر را ایجاد می کند.

Kickstarter که سازنده این محصول می باشد اعلام کرده است از سال آینده عرضه این محصول را شروع خواهد کرد. البته مشتریان می توانند از هم اکنون نیز این قلم جادویی را با قیمت ۹۹ دلار خریداری کنند. انتظار می رود تولید تجاری این قلم و عرضه آن به بازار حدود ۲ میلیارد دلار هزینه در پی داشته باشد.

شارپ در نمایشگاه CEATEC در ژاپن از اولین تبلت مبتنی بر ویندوز ۸ به نام Mebius Pad رونمایی کرد. Mebius Pad از نمایشگر ۱۰.۱ اینچی از نوع IGZO بهره میبرد. IGZO فناوری اختصاصی شارپ است که باعث افزایش تراکم صفحه نمایش و کاهش قابل ملاحظه مصرف انرژی آن میشود.

این تبلت مجهز به پردازندهی چهارهستهای اینتل مدل Z3370 میباشد که قادر به اجرای نسخه کامل ویندوز ۸ است و مقاومت در برابر گرد و خاک، آب را داراست واز گواهی IPX5 و IPX7 و IP5X برخوردارست. این تبلت از قلم دیجیتال نیز پشتیبانی میکند.

ایران را به هک كردن کامپیوترهای نیروی دریایی ایالات متحده متهم کردند.

اين اطلاعات را مقامات ایالات متحده، به خبرگزاري وال استریت ژورنال گفته اند.

ایالات متحده باور نمی کند اطلاعات مهم نظامي به سرقت رفته است، اما این

حملات سطح جدیدی از قدرت هک ایران را نشان داد، از جمله توانایی دسترسی به

اطلاعات نظامی، در هر صورت عوامل کار به طور مستقیم برای دولت ایران یا

یک گروه در خارج و با تصویب گفته ایران اين حملات انجام شده است.

و زمان اين حملات دقيقا با وارد شدن هيئت ايراني در اجلاس سازمان ملل بوده است.

به گفته اين خبر گزاري چين و روسيه قدرت و توانايي هك هاي پيچيده تري را نسبت به ايران و كره شمالي دارن

اما اين كشور ها بيشتر به دنبال سود اقتصادي اند تا مقاصد انتقام جويانه.

(متن كامل خبر )

برای انتقال Vm از Vmware workstation به سرور ESXi به ترتیب زیر عمل می کنیم:

بعد از ورود به نرم افزار vmware workstation باید vm مورد نظر را خاموش کرده و آن را انتخاب کنیم و از منوFILE گزینه EXPORT TO OVF را انتخاب می کنیم.

بعد میتوانید مسیر و نام برای فایل انتخاب کنید.

بعد شروع به تبدیل کردن فایل می کند.

فایل تبدیل شده به صورت فایل های زیر می باشد.

بعد باید وارد سرور ESXi شوید. برای این کار از نرم افزار VSPhere استفاده می کنیم. IP سرور و یوزر پسورد را وارد میکنیم.

بعد از وارد شدن به محیط ESXi می توانید سرور یا POOL مورد نظر را برای انتقال فایل انتخاب کنید.

بعد از انتخاب pool از منوی فایل Deploy OVF Template… را انتخاب می کنیم.

در این مرحله باید با زدن دکمه Browse فایلی که قبلا آن را به OVF تبدیل کردیم انتخاب می کنیم.

توجه:در این مرحله Download size حجم Vm را نشان میدهد.

فایل تبدیلی به سرور ESXi 91 مگا بایت و ماکزیمم سایزی که در نظر میگیرد 8 گیگا بایت است.

در مرحله بعد نام مورد نظرمان را وارد میکنیم.

نکته:Available space فضای خالی را در Datastore1 نشان میدهد.

نکته:اگر تیک گزینه Power on after deployment را بزنیم، Vm ای که انتقال دادهایم را مستقیما روشن میکند.

در این مرحله تبدیل فایل شروع میشود. در اینجا چون حجم فایل زیاد نیست، این کار سریعتر به اتمام میرسد.

بسته به حجم فایل، برای بعضی از تبدیل فایل ها به ساعت نیز میرسد.

Vm مورد نظر به سرور ESXi اضافه شد.

اجرای Vm مورد نظر در سرور ESXi

موفق و موید باشد.

آموزش (pdf) کلیک کنید.

ارور Bootmgr is missing زمانی رخ می ده که یکی از فایل های موجود در درایو ویندوز براش مشکل پیش بیاد، نام این فایل BOOTMGR هست و در مسیر اصلی درایو ویندوز وجود داره، و چون فایل سیستمی هست به صورت پیش فرض مخفی هست.

اگه زمانی سیستم رو روشن کردین که و با این ارور رو به رو شدنی میتونید :

بدون اینکه ویندوز رو عوض کنین دوباره اون رو به حالت قبل برگردونین!

دوتا روش پیشنهاد میکنم!

مرحله اول CD ویندوز رو توی دستگاه بذارید ودستورات زیر رو در محیط command prompt وارد کنید:

bootrec /FixMbr

bootrec /FixBoot

bootrec /RebuildBcd

به طور مثال در تصویر زیر میتونید یه نمونه از دستورات وارده را مشاهده کنید.

بعد از بالا اومدن ویندوز اگه مشکل برطرف شد که خیلی خوش به حالتون شده، اگه نشد یه راه دوم پیشنهاد میکنم!

توی درایو ویندوز یه فایل به اسم BOOTMGR هست، اگه از اون یه کپی الان بردارین موقعی که ویندوز به مشکل بر خورد خیلی به کارتون میاد، فقط کافیه اون موقع این فایل رو توی درایو ویندوز بذارید.

اگه یه موقع از این فایل کپی ندارین باید یه ویندوز 7 پیدا کنید و این فایل رو از سیستم او طرف بردارین! بعد با یه cd ویندوز live وارد بشین و توی درایو C پست کنین! (نیازی نیست توی پوشه خاصی باشه).

اگه فایلی که بر می گردونین فایلی باشه که قبلا از ویندوز خودتون کپی کردین نباید به مشکلی بر بخورید ولی اگه از جای دیگه گرفتین بعد از هر بار ریست شدن یه سری تنظیمات به هم می خوره! توی هر بار لود شدن ویندوز صفحه دسکتاپ رو از اول میسازه.

حالا منم فایل سیستم خودم رو میذارم اگه نتونستین گیر بیارید موقتن از این استفاده کنین بد نیست!

همین!

تموم شد.

دانلود PDF آموزش به همراه فایل BootMGR

موفق باشید

لپتاپها را میتوان کامیپوترهایی قابل حمل و همهکاره دانست اما گاهی پیش میآید بخواهید چیزی را با دیگران برروی لپتاپ یا رایانه خود به اشتراک بگذارید اما صفحه نمایش کوچک آنها، مانع انجام این کار میشود. بهترین و منطقیترین راه در این مواقع، وصل کردن رایانههای خانگی و لپتاپها به تلویزیونهای بزرگ و عریض خانگی است. در مطلب زیر به شما کمک خواهیم کرد تا بتوانید رایانه قابل حمل یا کامپیوترتان را به سینمای خانگی خود وصل کنید. با آیتیرسان همره باشید…

دستور العملهای ابتدایی برای مشخص کردن روش اتصال کامپیوتر یا لپتاپ، به تلویزیون:

ابتدا بهتر است تعیین کنید که پورت خروجی ویدئویی لپتاپ شما، از چه نوعی است!

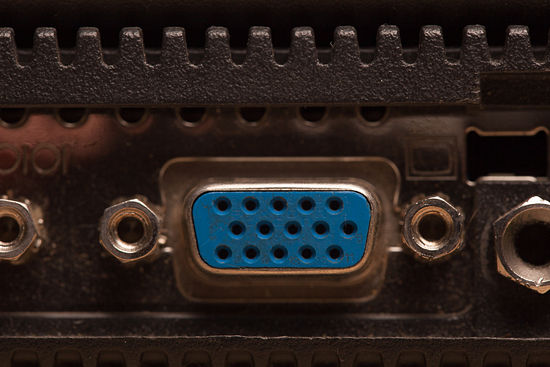

- پورت VGA، تقریبا مستطیل شکل بوده و دارای 15 پین در سه ردیف 5 تایی میباشد.

- پورت S-Video نیز دارای 4 یا 7 پین بوده و به شکل بالا، است.

- پورت composite video شبیه یک دایره میباشد و رنگ آن زرد است.

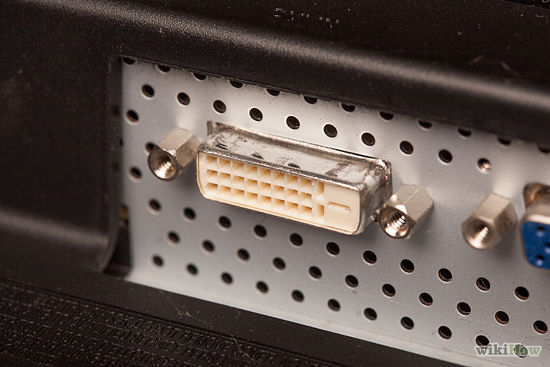

- از پورت DVI برای اتصالات با خروجی بالا استفاده میشود. این پورت مستطیل شکل بوده و دارای 24 پین در 3 ردیف هشتایی است.

- پورت HDMI شبیه یک پورت USB میباشد اما ظاهر آن کمی نازکتر و بزرگتر است. این پورت از سال 2008 برروی بسیاری از لپتاپها، قرار گرفته و خوب است بدانید که از این پورت برای اتصالات با خروجیای با کیفیت، استفاده میشود.

تعیین کنید که نوع پورت ورودی ویدئویی تلویزیون شما، چگونه است!

تلویزیونهای استاندارد امروزه معمولا با پورت S-video و composite video همراه هستند اگرچه تصویری که برروی اینگونه تلویزیونها به نمایش درمیآید، به تیزی تصاویر مانیتورها نمیباشد. همچنین تلویزیونهایی که از وضوح بالاتری برخورددار هستند ممکن است از پورتهای VGA، DVI و HDMI استفاده نمایند. اتصالاتی که از طریق پورت VGA صورت میپذیرد، سیگنالهای آنالوگ را ارائه میدهد، اگرچه HDMI و DVI برای افزایش کیفیت خروجی مانیتور و تصویر نقش بسته برروی صفحه تلویزیون، از سیگنالهای دیجیتال استفاده میکنند.

کابل مناسبی را برای متصل ساختن رایانه به تلویزیون، پیدا کنید!

اگر پورت خروجی ویدئو رایانه و ورودی ویدئو تلویزیونتان یکی است، بهتر است از کابلی استفاده کنید که دارای دو سر یکسان است. همچنین ممکن است پورت خروجی لپتاپ و پورت ورودی تلویزیون شما متفاوت باشد، که باید از یک کابل آداپتور به عنوان یکی کننده استفاده نمایید.

کابلهای آداپتور میتوانند DVI را به HDMI و VGA را به composite video تبدیل نمایند. بهعلاوه ممکن است کامپیوتر یا لپتاپ شما دارای پورت HDMI نباشد، پس میتوانید از کابل آداپتور به عنوان مبدل استفاده کنید. این کابل، تصویر خروجی از پورت USB را به تصویری مناسب با پورتهای ورودی سینما خانگیتان، در میآورد.

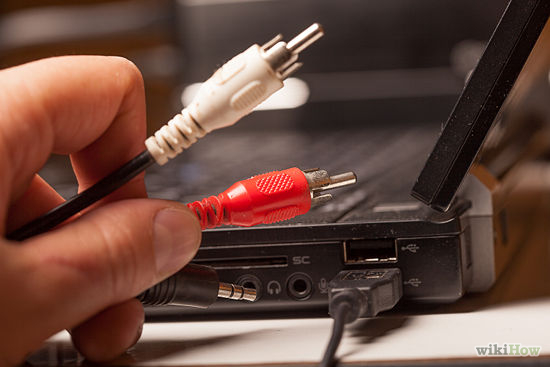

در صورت امکان، یک کابل صوتی جداگانه خریداری نمایید!

برخی از کامپیوترها میتوانند تنها با استفاده از یک کابل، صدا و تصویر را به طور همزمان خروجی داده و به تلویزیونهای با کیفیت منتقل نمایند در غیر این صورت بهتر است کابلی را برای انتقال صدای رایانه به تلویزیون خود، بخرید.

دستور العملهای نهایی برای متصل ساختن کامپیوتر یا لپتاپ، به تلویزیون:

1- رایانه یا لپتاپتان را خاموش کنید.

2- اکنون کابل ویدئویی را به لپتاپ و تلویزیونتان متصل نمایید.

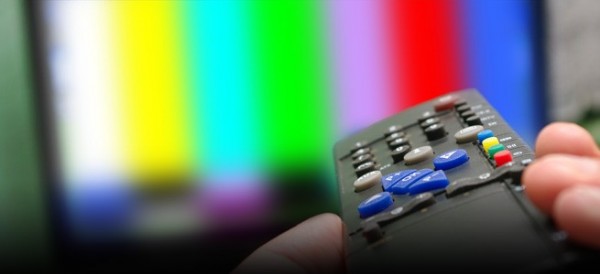

3- تلویزیون خود را به عنوان ورودی تصویرِ خروجی از کامپیوترتان، تنظیم کرده و برای دستور العملهای لازم از دفترچه راهنمای تلویزیون کمک بگیرید.

4- حال رایانه و یا لپتاپ تان را روشن کرده و باید برروی تلویزیون، صفحه راهاندازی ویندوز را نظارهگر باشید.

4- حال رایانه و یا لپتاپ تان را روشن کرده و باید برروی تلویزیون، صفحه راهاندازی ویندوز را نظارهگر باشید.

خسته نباشید، کار تمام شده است! امیدوارم از این آموزش لذت برده و بتوانید با استفاده از آن، محتویات موجود برروی رایانه یا لپتاپتان را با کیفیتی باورنکردنی مشاهده فرمایید.

یکی از اصلی ترین عوامل در تعیین میزان کارایی و قدرت یک رایانه، سرعت پردازش انواع داده های منطقی و محاسباتی است. در ابتدا اینطور به نظر می رسد که تنها پردازنده مرکزی سیستم در پایین یا بالا بودن این سرعت تاثیرگذار می باشد.

اما در حقیقت قطعات بسیاری در این امر موثر هستند و ایجاد یک پیکره بندی صحیح از مجموعه ای از قطعات سازگار با یکدیگر می تواند کارایی و سرعت نهایی رایانه را به میزان قابل توجهی ارتقاء بخشد. یکی از این قطعات که معمولا در این بین نادیده گرفته می شود منبع ذخیره اطلاعات می باشد که به هارد معروف است. بیشتر کاربران عادی در هنگام خرید هارد تنها به گنجایش آن توجه می کنند، در حالی که سرعت نوشتن و خواندن اطلاعات از روی آن تاثیر قابل توجهی در سرعت پاسخگویی رایانه دارد. چراکه روند کار رایانه به صورت مختصر به این ترتیب است که هنگامی که دستوری به سیستم داده می شود، سیستم برای اجرای آن به حجمی از اطلاعات اولیه نیاز دارد که این اطلاعات روی هارد ذخیره شده اند. بازخوانی اطلاعات از روی منبع ذخیره اطلاعات صورت می گیرد و روی حافظه لحظه ای رم قرار می گیرد. سپس به پردازنده مرکزی ارسال می گردد و عملیات منطقی و محاسباتی روی آن صورت می پذیرد و در اکثر مواقع به هارد بازگردانده می شود و روی آن بازنویسی می گردد. در این روند کاری سرعت عمل هارد نقش قابل توجهی دارد. هرچه بازخوانی و بازنویسی در آن سریع تر صورت پذیرد ظرفیت خالی حافظه رم بیشتر بوده و اطلاعات اولیه با سرعت و حجم بیشتری در اختیار پردازنده قرار می گیرد.

در حال حاضر دو نوع منبع ذخیره اطلاعات وجود دارد که HDD (Hard Disk Drive) و SSD (Solid State Drive) می باشند. HDDها سالهاست که در گنجایش ها و سرعت های متعدد مورد استفاده قرار گرفته اند و برای تمامی کاربران کاملا آشنا هستند. پیکره اصلی این HDDها از چند صفحه چرخشی متحرک تشکیل شده که به صورت لایه به لایه روی یکدیگر قرار گرفته اند و هرکدام میزان مشخصی گنجایش دارند. این صفحات با سرعت بسیار بالایی می چرخند و یک هد اطلاعات موجود روی آنها را می خواند و یا اطلاعاتی را روی آنها ثبت می کند. تا کنون HDDهای مخصوص سیستم های دسکتاپ تا ضخامت 2.5 اینچ، سرعت چرخش 7200 دور در دقیقه و گنجایش 4 ترابایت ارتقاء یافته اند.

نوع دیگر منبع ذخیره اطلاعات SSD نام دارد که معماری کاملا متفاوتی نسبت به HDD دارد. SSDها شبیه به یک فلش مموری بزرگتر با گنجایش بالاتر می باشند و تنها از یک میکروچیپ تشکیل شده اند و هیچگونه قطعه متحرکی ندارند. تا کنون SSDهایی با گنجایش های 64، 128، 256 و 512 گیگابایتی در اختیار کاربران قرار گرفته است. هر کدام از این هاردهای HDD و SSD معایب و مزایایی نسبت به یکدیگر دارند که گاهی اوقات انتخاب را کمی برای کاربر مشکل می کنند. برای مثال HDDها گنجایش بالا و قیمت مناسبی دارند و در عوض سرعت کم، آسیب پذیری در برابر تکان و ضربه، نویز و دمای بالا از معایب آنها می باشند. اما SSDها دقیقا برعکس، قیمت بسیار بالا و گنجایش کمی دارند اما از سرعت بسیار بالا، وزن کم، مقاومت در برابر ضربه، نویز و دمای کاری بسیار پایین برخوردار هستند. به این ترتیب کاربر در هنگام خرید باید تمامی نیازها و کاربری های خود را در نظر بگیرد و یکی از این دو گزینه را انتخاب کند.

اما گزینه سومی نیز وجود دارد، ترکیب یک HDD با یک SSD. به این ترتیب که می توان سیستم عامل و نرم افزارها را روی SSD نصب کرد و از یک HDD با گنجایش بالا به عنوان محل نگهداری فایل ها و اطلاعات استفاده کرد. برای انجام این کار به بهترین شکل ممکن با بالاترین میزان کارایی، سیستم شما به یک چیپ کنترل کننده نیاز دارد که عمل بازخوانی و بازنویسی اطلاعات بین این دو هارد را به خوبی مدیریت کند. چراکه انجام این کار به صورت دستی به تنظیمات پیشرفته ای نیاز دارد که تنها از کاربران حرفه ای بر می آیند. اما شرکت Marvell این کار را انجام داده و یک چیپ کنترل کننده با پشتیبانی از فن آوری HyperDuo طراحی و تولید کرده است. فن آوری HyperDuo به این صورت عمل می کند که از اولین لحظه نصب یک HDD و یک SSD روی سیستم و راه اندازی آن، به صورت خودکار نرم افزارها را روی SSD قرار داده و دیگر اطلاعات را روی HDD ذخیره می کند. به این ترتیب برنامه ها با سرعت و دقت بالاتری اجرا می شوند و سرعت کلی سیستم افزایش پیدا می کند. مزیت این فن آوری این است که کاربر نیازی به انجام تنظیمات دستی و یا خرید نرم افزارهای جانبی ندارد و این قابلیت پیشرفته برای مبتدی ترین کاربران نیز سودمند خواهد بود. طبق محاسبات انجام شده توسط Marvell، با استفاده از این فن آوری راندمان کاری مجموع HDD و SSD نصب شده روی سیستم به میزان 80 درصد کارایی یک SSD تنها می باشد. به این ترتیب کاربر می تواند درصد بالایی از کارایی یک SSD را همزمان در کنار گنجایش بالای یک HDD داشته باشد. این ترکیب علاوه بر افزایش چشمگیر سرعت سیستم باعث کاهش هزینه نیز می شود. چراکه در حال حاضر قیمت یک HDD با گنجایش 1 ترابایت در بازارهای داخلی حدود 200 هزار تومان می باشد، در حالی که قیمت یک SSD با گنجایش 128 گیگابایت حدود 440 هزار تومان است.

در همین راستا شرکت گیگابایت در طراحی نسل جدید مادربردهای خود با شرکت Marvell همکاری کرده و از چیپ کنترل کننده SE9230 در مادربرد Z87X-UD5H خود بهره برده است. به واسطه این چیپ ست، این مادربرد گیگابایت کاملا از فن آوری HyperDuo پشتیبانی می کند و ایجاد ترکیب کاربردی یک SSD و یک HDD را برای کاربران فراهم می سازد. این مادربرد مبتنی بر چیپ ست Z87 با اندازه سوکت LGA 1150 با قابلیت پشتیبانی از پردازنده های Haswell اینتل طراحی شده است و جزو محصولات رده حرفه ای گیگابایت به شمار می رود. فن آوری های مدرن و پیشرفته ای از جمله Ultra Durable 5 Plus در ساخت اجزای مادربرد Z87X-UD5H به کار رفته است که به افزایش کارایی، توان، پتانسیل اورکلاکینگ، طول عمر و پایداری مادربرد کمک می کنند و در عین حال احتمال از بین رفتن اطلاعات، خرابی قطعات و میزان حرارت تولید شده در مادربرد را کاهش می دهند. این مادربرد در حال حاضر با گارانتی سه ساله آواژنگ در بازارهای معتبر داخل کشور موجود می باشد.

UTM یک راه حل جامع است که به تازگی در صنعت امنیت شبکه پدید آمدهاست. در تئوری، یوتیام (UTM) تکامل دیوارههای آتش (فایروالهای) سنتی به یک محصول امنیتی فراگیر که قادر به انجام وظایف امنیتی متعدد در داخل یک دستگاهاست. مانند: دیواره آتش شبکه, جلوگیری از نفوذ و دروازه ضدویروس، ایوی (AV) و دروازه ضد هرزنامه، VPN، فیلترینگ محتوا، حفظ تعادل بار، پیشگیری نشست اطلاعات بر روی گزارش دستگاه.

مزایای استفاده از UTM در واقع این است که به جای مدیریت سامانههای مختلف که به صورت جداگانه کار آنتی ویروسها، فیلترینگ محتوا، جلوگیری از نفوذ و توابع فیلترینگ اسپم ها, را انجام می دهند. در UTM این کارها توسط یک سرور انجام می شود.

مزایای کلیدی:

1- کاهش پیچیدگی: تنها راه حلهای امنیتی. فروشنده تنها. تنها AMC

۲- سادگی: اجتناب از نصب چند نرمافزار و تعمیر و نگهداری

۳- مدیریت آسان: رابط کاربری گرافیکی برای مدیریت آسان مبتنی بر وب

۴- کاهش آموزشهای فنی مورد نیاز یک محصول برای یادگیری.

در تصویر زیر مقایسه بین چند UTM معروف را مشاهده می کنید.

ابزار Quest Object Restore for Active Directory برای ساده کردن کار شما ایجاد شده است ، این ابزار به شما اجازه بازگردانی یا Restore کردن Object های حذف شدن از اکتیودایرکتوری را در محیطی کاملا گرافیکی و بدون نیاز به خاموش و روشن شدن سرور انجام می دهد. ابزارهای مشابهی هم وجود دارند که همین کار را انجام می دهند اما تفاوت این ابزار در این است که وابستگی به Snapshot گرفته شده از اکتیودایرکتوری ندارد. منطق کاری این ابزار بر این اساس است که هر شیئی که در اکتیودایرکتوری حذف شود ، بلافاصله از پایگاه داده آن خارج نخواهد شد و به عنوان Mark as deleted در اکتیودایرکتوری نگهداری می شود تا زمان Tombstone Lifetime آن به پایان برسد.

Tombstone Lifetime هر اکتیودایرکتوری بستگی به سیستم عاملی دارد که بر روی آن نصب شده است و از 60 روز تا 180 روز متغیر است. ابزار فوق به شما این امکان را می دهد که بتوانید مقدار attribute مربوط به حذف شدن اطلاعات در اکتیودایرکتوری را که به نام isDeleted معروف است را از حالت TRUE به حالت FALSE برگردانده و شیئی مورد نظر خود را Restore کنید. استفاده از این ابزار بسیار ساده است و شما کافیست بعد از نصب این ابزار و باز کردن آن به Domain مورد نظر خود متصل شده و بر روی Object مورد نظر خود راست کلیک کرده و گزینه Restore را بزنید.

نکته بسیار مهم در استفاده از این ابزار این است که بعد از اینکه ابزار اشیاء حذف شده را بازگردانی کرد ، کلیه مشخصات آن کاربر به صورت کامل بازگردانی نخواهد شد ، first name و last name بازگردانی نمی شوند و از طرفی رمز عبور کاربر نیز Blank خواهد بود. عضویت در گروه ها برای کاربر حذف خواهند شد ، بنابر این بعد از بازگردانی Object ها حتما برای آنها رمز مناسب گذاشته و تنظیمات عضویت در گروه ها را نیز مجددا برای آن انجام دهید ، توجه کنید که مهمترین مسئله SID کاربر مورد نظر است که ثابت باقی می ماند. ابزار رایگان زیر را می توانید از لینک زیر دریافت کنید .

1.What is the highest layer in the OSI model used in this FTP operation

2.Which layer of the OSI model will be first affected by this configuration error

3.You work as a network technician at ITMCP. Please study the exhibit

carefully. Based on the information shown above, what is needed to allow host

ITMCP-Pc01 to ping host ITMCP-Pc02?

4.As a CCNA candidate, you must know the various layers of the OSI model. At which layers of the OSI Model do Wide Area Networks operate in?

5.host computer has been correctly configured with a static IP address, but the default gateway is incorrectly set. Which layer of the OSI model will be first affected by this configuration error

6.While troubleshooting a connectivity problem on the network, you issue the ping

command from your PC command prompt, but the output shows "request times

out."

At which OSI layer is this problem associated with?

خدمات گوگل ترنسلیت که در سال ۲۰۰۸ عرضه شد، در حال حاضر از ۷۱ زبان زنده دنیا پشتیبانی میکند و گوگل نیز پیوسته قابلیتهای جدیدی به آن میافزاید. ترجمه لغات و متون از روی تصاویر و یا تبدیل متون ترجمه شده به فایل صوتی از جمله جدیدترین قابلیتهایی است که گوگل به این خدمات افزوده است. گوگل همچنین تلاش می کند قابلیتهایی مثل ترجمه مکالمات به صورت زنده و چند زبانی را نیز به این خدمات بیفزاید. چنین قابلیتی در صورت عملی شدن به ایجاد انقلابی در رویههای تجاری میانجامد و موجب میشود متصدیان فروش کسب و کارها بدون هرگونه محدودیت زبانی با مشتریان خود در سراسر جهان ارتباط برقرار کنند.

در سال ۲۰۰۷ و اوایل سال ۲۰۰۸ چندین مدیر اجرایی درجه یک از گوگل جدا شدند و به سایت فیس بوک رفتند. در آوریل سال ۲۰۰۱ لری پیج مدیرعامل گوگل و اریک اشمیت مدیر اجرایی گوگل شدند. شرکت گوگل یک تکنیک تشویقی و ترغیب تحت عنوان «استراحت ابتکاری» ایجاد کرده که در آن مهندسان ۲۰ درصد از زمان کار خود را به پروژه هایی که به آن ها علاقه دارند، اختصاص می دهند. بخشی از سرویس های جدید گوگل هم چون جی میل، گوگل نیوز، اورکات و ادسنس از همین ایده به وجود آمده اند. گوگل در حال حاضر توسط لری پیج، اریک اشمیت و سرگئی برین اداره می شود. اشمیت مدیر اجرایی و برین مدیر تکنولوژی و پیج هم مدیرعامل و مدیر بخش محصولات گوگل هستند.

سیستم عامل اندروید

محبوبیت گوگل از سال ۲۰۰۷ با راه اندازی سیستم عامل مخصوص تلفن های همراه این شرکت به نام اندروید بیشتر شده و شرکت های مختلف تلفن های زیادی را براساس این سیستم عامل طراحی کردند. اندروید بر پایه هسته لینوکس ساخته شده و هم اکنون بیش از ۱۵۰ میلیون دستگاه اندرویدی در سراسر جهان وجود دارد که روزانه ۵۵۰ هزار دستگاه به این تعداد اضافه می شود.

چند ابزار گوگل را جهت پیشبرد پروژه هاتان مشاهده کنید:

Google Patents :

شاید بتوان گفت امروز گوگل قلب اینترنت است و ۹۹ درصد از درآمدهای گوگل ناشی از برنامه های تبلیغاتی این شرکت است. تنها در سال ۲۰۰۶ این شرکت ۱۰/۴۹۲ میلیارد دلار از مجموع تبلیغات خود درآمد داشت. این شرکت از ادسنس و دابل کلیک هم برای تبلیغاتش استفاده می کند. هر کلیک بین ۰/۱ تا ۱۰ دلار قیمت دارد. دابل کلیک را گوگل در سال ۲۰۰۷ با ۳/۱ میلیارد دلار خرید که بزرگ ترین خرید تاریخ گوگل به شمار می رفت.

گوگل نوآوری های متعددی در عرصه تبلیغات اینترنتی داشته که این شرکت را در بازار تبلیغات به یکی از بزرگ ترین شرکت ها تبدیل کرده است.موسسین این شرکت با سرمایهای بالای 9 میلیارد دلار و بیش از 24000 کارمند، همواره هدف اصلی خود را از راهاندازی گوگل «ساماندهی تمامی اطلاعات دنیا» اعلام کردهاند، و شعار رسمی و همیشگی گوگل «شرارت ممنوع» بوده است. یکی از جدیدترین دستاوردهای گوگل این است که کاربران بتوانند به صورت آنلاین یا آفلاین به دنیای وب دسترسی داشته باشند و نام این فناوری جدید GoogleGears است. گوگل شرکتی است که توقف برای آن معنایی ندارد و هر روز خلاقیتهای منحصربهفردی را ارايه میكند.شرکت گوگل یک شرکت فعال در عرصه جست و جوی اینترنتی و تکنولوژی تبلیغات است که در تاریخ ۴ سپتامبر سال ۱۹۹۸ تاسیس شد. این شرکت در عین حال در زمینه عکس، اخبار، نقشه ها، ویدئوها و برنامه هایی که از سوی خود گوگل ساخته شده اند، هم فعالیت می کند. گوگل پربیننده ترین سایت اینترنتی دنیاست و به حدی در سراسر دنیا محبوب است که در زبان انگلیسی حتی فعل to google به معنای جست و جو در اینترنت هم به وجود آمده است.در ژانویه سال ۱۹۹۶ لری پیج و سرگئی برین دانشجویان دانشگاه استنفورد فرضیه ای را توسعه بخشیدند که براساس آن یک موتور جست و جوگر مبتنی بر آنالیز ریاضی رابطه میان سایت های اینترنتی می توانست نتایج بهتری نسبت به تکنیک های استفاده شده قبلی ارائه دهد. آن ها با این باور که صفحات مربوطه با تعداد لینک های بیشتر می توانستند از اهمیت بیشتری برخوردار باشند، تصمیم به توسعه بخشیدن تئوری خود گرفته و پایه های ساخت یک موتور جست و جوی اینترنتی را بنا کردند.

۹۹ درصد از درآمدهای گوگل ناشی از برنامه های تبلیغاتی این شرکت است. تنها در سال ۲۰۰۶ این شرکت ۱۰/۴۹۲ میلیارد دلار از مجموع تبلیغات خود درآمد داشت. گوگل نوآوری های متعددی در عرصه تبلیغات اینترنتی داشته که این شرکت را در بازار تبلیغات به یکی از بزرگ ترین شرکت ها تبدیل کرده است.این شرکت از ادسنس و دابل کلیک هم برای تبلیغاتش استفاده می کند. اد سنس با هدف درآمدزایی از طریق اینترنت در سال ۲۰۰۳ توسط گوگل به وجود آمده به گونه ای است که اگر از یک پایگاه اینترنتی روزانه بیش از ۱۰ هزار نفر دیدن کنند، می توان در روز دستکم ۱۰ دلار درآمد کسب کرد.گوگل درواقع پروژه تحقیقاتی این دو تحت عنوان Back Rub بود. البته این موتور جست و جوگر ابتدا با دامنه google.stanford.edu استفاده می شد و در سال ۱۹۹۷ با دامنه google.com ثبت شد و این شرکت یک سال بعد در سپتامبر سال ۱۹۹۸ تاسیس شد. به اولین دفتر کار گوگل در گاراژ خانه سوزان وژکیکی در منلوپارک، کالیفرنیا قرار داشت. در تاریخ هفتم ماه می سال ۲۰۱۰ میلادی گوگل با آپدیت های مهمی در مورد نمای گرافیکی و بهترشدن و کارایی های بیشتر رو به رو شد که این بزرگترین به روزشدن انجام شده در تاریخ گوگل به شمار می رفت.گوگل بابت هر جست و جویی که روی این سایت انجام می شود، ۱۲ سنت درآمد دارد و از کلیک روی آگهی ها هم ۶۲ سنت سود می کند. به طور متوسط درآمد گوگل از هر کاربر جست و جوگرش ۷ دلار است. درآمد خالص گوگل در سال ۲۰۰۹ حدود ۶/۵ میلیارد دلار بوده است.البته هرازگاهی به موتور جست و جوگر گوگل انتقادهایی وارد شده است. ازجمله سرویس های دیگر انتقادبرانگیز گوگل، گوگل باکس بود. گوگل کتاب ها را اسکن و آپلود و نسخه کامل کتاب های مجاز را به موتور جست و جوی جدید خود اضافه کرد ولی انجمن نویسندگان آمریکا علیه این سرویس گوگل شکایت کرد. اگرچه گوگل مدعی شد که این اقدام با قوانین کپی رایت تناقض ندارد. سال ۲۰۱۰ گوگل جست و جوی تصاویر خود را هم به روز کرد و این امکان را برای کاربرانش فراهم کرد تا با حرکت دادن موس روی تصاویر، آنها را کمی بزرگ تر ببینند.دلیل رشد سریع گوگل، محصولات زنجیره ای و شریک شدن با شرکت های دیگر بود. رشکت گوگل سرویس هایی همچون ایمیل جی میل و شبکه های اجتماعی اورکات و گوگل پلاس را شامل می شود و برنامه هایی همچون مرورگر وب گوگل کروم، ویرایشگر تصویر پیکاسا و سیستم پیام رسانی فوری گوگل تاک به کاربران خود پیشنهاد می دهد.این شرکت روی سیستم عامل موبایل اندروید نظارت دارد. گوگل به عنوان دومین برند باارزش دنیا از سوی برندز معرفی شده و البته شیوه تجارت این شرکت و خدمات آن، انتقادهایی درمورد عدم رعایت حفظ حریم خصوصی، کپی رایت و سانسور را به گوگل وارد کرده است.

بر اساس این گزارش، کسب و کارهای متوسطی که در بازارهای بینالمللی فعالیت میکنند، از استفاده از گوگل ترنسلیت گریزی ندارند و ناچارند مهارتهای خود در استفاده از این خدمات را ارتقا دهند. از این رو گوگل نیز تلاش میکند با ارتقا عملکرد خدمات ترجمهای خود استفاده از آن را برای این کسب و کارها آسان کند.

اگر دوست دارید اختراعات بشری را تا امروز ببینید، گوگل پتنتز شما را با میلیون ها اختراع ثبت شده جهانی آشنا می کند. اگر تاکنون روی لینک کلیک نکرده اید، پیشنهاد می کنم خودتان را از دیدن این همه تصویر و نمودار دیدنی محروم نکنید.

Google News Archive Search :

تاریخ همیشه بهترین مفسر زمان است. با این ابزار گوگل در زمان سفر کنید و در آرشیو اخبار دنیا گشت و گذار کنید. گاهی گشت و گذار در اخبار 200 سال گذشته ما را با حقیقت خیلی از امور آشنا می کند.

Google Custom Search Engine :

جستجوی پیشرفته در موتور جستجوی گوگل شاید بتواند تمام نیازهای تحقیقی شما را برطرف کند، متاسفانه ایرانی ها کمتر با این ابزار آشنایی دارند، قابلیت اختصاصی کردن موتور جستجو گوگل از دیگر امکانات این ابزار است.

Google Code Search :

جستجوگر اختصاصی و البته ممنوعه! کدسورس های متنوع از سر تا سر وب. نمایشی دلپذیر از مجموعه هایی رویایی برای تمامی برنامه نویسان و توسعه دهندگان وب است. البته به درد پروژه های دانشجویی بچه های کامپیوتر نیز می خورد. البته اگر کپی پیست تنها نباشد!

Notebook :

من که همیشه از داشتن یک دفتر یادداشت همیشه همراه با امکانات عالی لذت برده ام. شما چطور؟

Alerts :

ممکن است حوزه پژوهشی کار شما مستلزم دریافت اطلاعات به روز در موضوع خاصی باشد، یک از سورپرایز دیگر گوگل، "گوگل آلرتز" است ! با استفاده از این ابزار چنانچه در موضوع مشخص شده اطلاعاتی منتشر شود شما اولین نفری خواهید بود که از آن مطلع می شوید. فکر کنید تمامی فیدهای دنیا را جمع کردند و شما براساس موضوع دلخواهتان اطلاعات به دست می آورید.

Google Pack :

مجموعه ای از نرم افزارهای گوگل را می توانید در این بخش به صورت یک پکیج دانلود کنید.

Browser Sync :

آیا شما هم از جمله افرادی هستید که از مرورگر محبوب فایرفاکس استفاده می کنند؟! از این افزونه مطمئنا لذت خواهید برد.

Base :

محتوای پژوهشی خود را در وب بارگذاری و آن را با جهانیان با اشتراک بگذارید. لذت به اشتراک گذاری همواره با یادگیری همراه است.

Send to Phone :

یکی از برترین سرویس های ارسال پیامک از طریق وب به تلفن های همراه که البته فقط در ایالات متحده قابل استفاده است و به درد کاربران ایرانی نمی خورد.

Google Sites :

تا به حال به این فکر کرده اید که برای عرضه و اشتراک مطالب خود در قالب یک تیم پروژه با افرادی که دور از آن ها زندگی می کنید، استفاده از یک سایت می تواند روش سودمند برای تعامل بین اعضای تیم باشه. اگر دوست دارید با کمترین سواد فنی یک محیط تعاملی جذاب داشته باشید، می توانید سایت خود را در اینجا راه اندازی کنید.

GoogleTalk :

این همان یاهومسنجر گوگل است، البته به اسم گوگل تاک. کیفیت صوت آن از یاهو مسنجر بهتر است و یک ابزار ابتدایی با کارکرد های فوق العاده برقراری یک ارتباط چند رسانه ای با هر نقطه از دنیا. بدون شک راه حلی ارزان و مطمئن برای تبادل اطلاعات علمی شما خواهد بود.

ژوئن ۲۰۱۱ گوگل سرویس شبکه اجتماعی گوگل پلاس را معرفی کرد. در جولای همین سال شرکت گوگل اعلام کرد که گوگل پلاس به مرز ۱۰ میلیون کاربر تن ها بعد از ۲ هفته بعد از راه اندازی رسیده و بعد از چهار هفته تعداد کاربران گوگل پلاس به ۲۵ میلیون نفر رسید.

کارمندان و مدیران

عملکرد سهام گوگل بعد از پیشنهاد عمومی اولیه این شرکت پاداش بزرگی برای کارمندان قدیمی گوگل به شمار می رفت. بعد از IPO، موسسان این شرکت و اریک اشمیت مدیرعامل آن خواهان کاهش حقوقشان به یک میلیون دلار شدند. پیشنهادهای بعدی آنها برای افزایش حقوق خود دادند توسط کمپانی مورد قبول قرار نگرفت چون آنها در این مدت از سهام گوگل هم سود برده بودند. تا قبل از سال ۲۰۰۴ اشمیت ۲۵۰ هزار دلار در سال و پیج و برین هرکدام ۱۵۰ هزار دلار در سال درآمد داشتند.

لپ تاپ ها برای بسیاری از ما راه همیشگی اتصال به اینترنت هستند. آنها را برای کار و بازی هم استفاده می کنیم. ولی چنانچه شما هم مثل خیلی های دیگر سر کار یا در خانه لپتاپ تان را پیوسته در حالت شارژ نگه می دارید، بهتر است دست از این کار بردارید.

حافظه های فلش این روزها به یکی از اجزای جدایی ناپذیر اطلاعات تبدیل شده اند و از این رو نقشی مهم در انتقال اطلاعات برعهده دارند. استفاده آسان آن باعث شده است تا کول دیسک ها بسیار پرطرفدار باشند.میشود از مزایای Flash Memory از شخصی و قابل حمل بودن، سریع و بادوام بودن، و ظرفیت بالای آنها نام برد. در این قسمت میخواهیم ملاکهای خرید یک فلش مموری مناسب را با هم بررسی کنیم.

در وهله اول باید مشخص کنید به چه میزان فضا برای نگهداری اطلاعات نیاز دارید و به عبارتی حافظه فلش چند گیگابایتی مورد استفاده شماست؟ این موضوع روی قیمت کالا هم تاثیر دارد. در حال حاضر حافظه های فلش در ظرفیت های گوناگون دو تا 64 گیگابایت و حتی بالاتر در بازار موجودند که می توانید با توجه به نیاز خود از میان ظرفیت های گوناگون یک نمونه مناسب را انتخاب کنید. حجم های امروزی فلش ۲، ۴، ۸، ۱۶، ۳۲، ۶۴ و ۱۲۸ گیگابایت است. مورد دیگری که هنگام خرید باید مد نظر قرار گیرد، سرعت خواندن و نوشتن اطلاعات روی فلش مموری هاست. در حال حاضر اکثر فلش مموری های موجود در بازار از رابط usb 2.0 بهره می برند که البته نسخه های usb 3.0 نیز در بازار موجودند و سرعت بالاتری دارند. پس بنا به بودجه ای که در نظر گرفته اید، می توانید از میان نمونه های گوناگون موجود در بازار یک کول دیسک مناسب خریداری کنید.نوع رابط که در گذشته USB ۱.۰ بوده اما امروزه بیشتر USB ۲.۰ , ۳.۰ هست که البته نسخه یو اس پی ۳ به شرطی که به پورت USB۳ وصل شود، سرعت بالاتری خواهد داشت. توجه به طراحی و ترکیب بندی حافظه فلش نیز از اهمیت زیادی برخوردار است. برخی از حافظه های فلش در حدی کوچک هستند که مدام گم می شوند یا اینکه گروهی دارای درپوشی جداگانه هستند که مدام گم می شوند. سعی کنید بر حسب کاربری خود یک حافظه فلش مناسب انتخاب کنید. همچنین به وزن حافظه فلش نیز توجه داشته باشید. در مورد طراحی و رنگ و... هم باید بگوییم که اگر علاقه مند به خرید نمونه های فانتزی هستید، نمونه های گوناگونی در بازار موجودند که البته باید سعی شود از میان نمونه های بی نام و نشان این حافظه های فلش خریداری نشوند. مارک تجاری و برند فلش هم ملاک خیلی مهم هست.موضوع این است که با توجه به رشد قیمت ها کمتر کسی به بحث گارانتی دار بودن یا نبودن کالاهای اینچنینی اهمیت می دهد. به همین دلیل درگیر مشکلاتی نظیر خرید حافظه های فلش قلابی با ظرفیت های غیر واقعی و.... می شوند. مهم ترین هدف از خرید حافظه فلش در اختیار داشتن فایل های ضروری است، لذا پشتیبانی از انواع سیستم عامل ها برای کاربران از اهمیت ویژه ای برخوردار است، پس حافظه فلشی خریداری کنید که از فرمت های مورد نیازتان پشتیبانی کند. این روزها دیگر فلش روی تمام نسخههای ویندوز، لینوکس و اپل شناسایی شده و به خوبی کار میکند.

نکاتی برای افزایش طول عمر حافظه فلش

1- عينكهاي Xpand با واژه فرانسوي Actif يا همان Active انگليسي (به معناي فعال) نيز شناخته ميشوند. دليل اين نامگذاري وجود شاترهاي فعال در اين عينك است كه به طور متناوب و با سرعت بالا، مقابل هر يك از دو چشم، بسته و باز ميشوند. با استفاده از يك صادركننده مادون قرمز كه هماهنگ با تايم كد فيلم است و در نزديكي پروژكتور قرار دارد، با انعكاس اطلاعات به عينك احساس ديدن عمق به وجود ميآيد. ريتم اين عمل 144 بار در ثانيه يا 144 هرتز معادل سرعت تجزيه و تشخيص مغز است و معمولا براي اينكه تمام زوايا در بر گرفته شوند از دو صادركننده مادون قرمز در سالن استفاده ميشود، اما استثنا هم وجود دارد و براي مثال در فستيوال كن (Festival de Cannes) هنگام نمايش انيميشن UP از 30 صادركننده مادون قرمز استفاده شده بود.

فلان فیلم سه بعدی اکران شد ، کنسول بازی سه بعدی در راه است، فلان انیمیشن سه بعدی فروش میلیاردی کرد ویا جام جهانی را سه بعدی ببینید و .... .چند سالی است که جملات زیادی در مورد فناوری های سه بعدی می شنویم ،جملات بالا نمونه هایی از این موارد هستند، که کمابیش در جایی خوانده ایم و یا حداقل به گوشمان رسید،ر این مقاله قصد دارم به طور ساده با تکنولوژی های سه بعدی آشنا شویم.

مغز انسان با دريافت دو تصوير از دو چشم و تلفيق آنها در يكديگر، تصويري بعد دار و داراي عمق ميسازد. بر همين اساس و به طور معمول در توليد فيلمهاي سه بعدي از دوربيني با دو لنز شيئي (يا بنا به اصطلاح فرانسوي رايج در سينما Objectif كه معادل واژه انگليسي Objective است) استفاده ميشود كه هر كدام يك صحنه واحد از زاويهاي بسيار نزديك به ديگري، فيلمبرداري ميكند كه فاصله آنها از هم به اندازه فاصله دو چشم از يكديگر است.زمستان سال 1952 زماني بود كه نخستين فيلم هاي بعد دار نظير The Lions of Zulu در هاليوود ساخته و در دوسالن پر از تماشاچي كمپاني پارامونت در حالي كه عينكهاي Polarizante به چشم داشتند، به اكران درآمد. يكسال بعد اين تكنيك طرفداران بسياري يافت و بر تعداد چنين روشهايي براي ساخت فيلم افزوده شد. اكنون پس از سالها اينطور به نظر ميرسد كه به كارگيري تكنيك هاي ساخت فيلم سه بعدي دوباره مدنظر قرار گرفته و دوره جديد براي توسعه چنين سرگرميهايي درراه است. ناگفته نماند كه براي پخش يك فيلم سهبعدي، سالني با پروژكتور مخصوص و يك سرور كه نسخه ديجيتالي فيلم روي آن قرار ميگيرد، نياز است.

راي تماشاي فيلمهاي سه بعدي عينكهاي خاصي لازم است كه به سه دسته كلي تقسيم ميشوند:

وجود نوعي گيرنده مادون قرمز در مركز اين عينك، يك نمايشگر كريستال مايع LCD با وضوح 1080×1920 همراه با يك فيبر مدار چاپي (PCB) عواملي هستند كه گاهي موجب بروز اشكال در عينكهاي Xpand ميشوند، ضمناَ اين عينكها فقط يكبار قابل مصرف بوده و تماشاچي نميتواند مجددا آنها را به كار گيرد.

2- اين گروه به Real D يا به اصطلاح فرانسوي Passif معادل لغت انگليسي Passive (به معناي غير فعال) معروفند. اساس كار اين عينك ها براصل قطبي كردن يا Polarization نور استواراست و بنابراين تماشاچي ميتواند آنها را چندين بار به كارگرفته و پس از پايان فيلم عينك را براي خود نگاهدارد. شيشههاي عينك Real D نورهاي ساطع شده از پرده را در جهت مخالف يكديگر پلاريزه كرده و بدين ترتيب يك چشم، نور قطبي عمودي و ديگري نور قطبي افقي را ميبيند البته پروژكتور مورد استفاده در اين تكنولوژي، براي از بين بردن پرش در تصاوير، هر فريم را سه بار پخش ميكند.

3- نام Dolby 3D از اسم كمپاني معتبر «دالبي» به عنوان ابداع كننده اين عينكها گرفته شده است. در اين تكنيك با نصب يك فيلتر ويژه چرخان در پروژكتور مخصوص نمايش، طول موجها دسته بندي شده و به صورت سه نور قابل ديدن براي انسان شامل سرخ، آبي و سبز به پرده ميرسند. با چندتايي شدن طول موجهاي ارسالي، عينك Dolby 3D موجب ميشود تا هر چشم تنها طول موج خاصي از هر رنگ را ببيند كه به اين ترتيب تصاوير عمق يافته و سه بعدي ديده ميشوند. عينكهاي مربوط به فناوري مورد بحث كه به wavelength multiplex visualization با معناي «تجسم مركب طول موج» معروف است، اطلاعات بصري دريافت شده را از يكديگر تفكيك كرده و تصاوير هر چشم را مشخص ميكند. اين عينكها داراي قيمتي چند برابر عينكهاي Real D هستند اما مي توان آنها را چندبار مورد مصرف قرار داد.

تاثیر فناوری سه بعدی برصنعت الکترونیک و فیلم سازی

پس از نمایش فیلم Avatar که به عنوان شاهکار هنر سه بعدی جهان به حساب می آید، بسیاری ازشرکت های کوچک و بزرگ در محصولات خود تغییرچشمگیری داده اند و به استفاده از فناوری سهبعدی علاقه مند شده اند به طوری که برای پیشی گرفتن از رقیبان خود سعی در ایجاد محصولات باکیفیت تر و ارزان تر و سریع تر دارند ،که این تحول صنعت فیلم ، سخت افزار بویژه کارتهای گرافیک سه بعدی ،نمایشگرهای سه بعدی ،دوربین های فیلم برداری سه بعدی ، عینک های سه بعدی و بسیاری از تجهیزات سه بعدی را شامل می شود.در سینمای هالیوود این تحول به خوبی به چشم می خورد ،که از جمله آن موارد می توان به انیمیشن up در سال 2009 به کارگردانی Pete Docter و Bob Peterson ، فیلمAvatar در سال 2009 به کارگردانی James Cameron که همانطور که گفته شد این فیلم به عنوان شاهکار هنر سه بعدی جهان به حساب می آید .پس از آن فیلم های دیگری نظیر Alice in Wonderland در سال 2010 ، Step Upدر سال 2010 ساخته شدند .ساخت چنین فیلم های نیازبه دوربین هایی دارد که بتوانند همزمان از دو جهت فیلم برداری کنند .در ساخت چنین دوربین هایی گام های بزرگی برداشته شده تا جایی که دوربین های سه بعدی در ابعاد ، قیمت و کیفیت متفاوت از نوع خانگی گرفته تا دوربین های بزرگ فیلم سازی ساخته شده است . بعد از ساخت فیلم سه بعدی با چنین دوربین هایی برای نمایش آن احتیاج به تجهیزات و نمایشگر ها و عینک های مخصوص است.به همین دلیل شرکت های بزرگی همچونPanasonic و sumsung دراین زمینه دست به تولید نمایشگر های خانگیHD که درواقع اساس کار آن همان نمایشگرهای LED با تفاوت اندک است ،زده اند .در این نمایشگر ها برای نمایش سه بعدی از روش active-shutter استفاده می شود که آن را توضیح دادم .ساخت چنین فیلم ها و تجهیزات نمایش سه بعدی ، شاید چیز خیلی جدیدی نباشد و از ابتدای ظهور چنین فناوری سه بعدی شاهد افزایش این گونه پیشرفت ها بوده ایم ، اما می توان گفت بزرگترین تاثیرفناوری سه بعدی بر صنعت بازی سازی بوده است و شاید بتوان گفت هم اکنون انقلاب بزرگی چه در بازی های سه بعدی و چه در کنسول های بازی در حال رخ دادن است ، به طوری که شرکت های همچون sony بر روی کنسول خود یعنی play station 3 ، Microsoft برروی xbox360 و Nintendo بر روی Wii درحال ایجاد تغییرات وسیعی در زمینه سه بعدی هستند .به طور مثال Nintendo کنسول ارائه داده است که بدون احتیاج به عینک می توان بازی را سه بعدی دید .در زمینه بازی های کامپیوتری ، برای ایجاد و نمایش بازی های سه بعدی احتیاج به کارت گرافیک مخصوص سه بعدی نیز هست که شرک Nvidia نمونه ای از این کارت های گرافیکی را عرضه کرده است .همچنین برای نمایش احتیاج به مانیتور های است که با سرعت 120 hz تصاویر را رندر کند ، که سرعت نسبتاٌ بالایی است .در مجموع اگر قصد بازی کردن سه بعدی را در این زمان دارید ، هزینه نسبتاٌ بالایی را باید بپردازید ، چون احتیاج به یک مانیتور نمایش سه بعدی که در حدود 500$ تا 800 $ ،کارت گرافیک سه بعدی در حدود 150$ تا 300$ و یک عینک در حدود 200$ دارید. (البته این قیمت ها در ایران به طور چشمگیری تغییر می کند )،پس فعلاٌ از فکر بازی سه بعدی بیرون بیایید .

هزینه ساخت و نمایش فیلم سه بعدی

به جرأت میتوان گفت تهیه مقدمات و ساخت یک فیلم سه بعدی حدود ده در صد بیشتر از یک فیلم عادی (دوبعدی) هزینه در پی داشته و برای نمایش آن به وسایل بسیار گران قیمتی نیاز است. آمارها نشان میدهند مجهز کردن هر سالن سینما برای بوجود آوردن امکان پخش فیلمهای سه بعدی فراتر از هفتاد هزار یورو (کمی بیش از صد هزار دلار) نیاز است و این هزینه پروژکتور، سرویس دهنده (Server) و مسائل اکران را شامل میشود. البته عینک هم بسته به آن که توسط سینما خریداری شده و یا اجاره گردد، هزینه خاص خود را دارد که باید برای تمیز کردن عینکهای Xpand و Dolby 3D بعد ازهر بار استفاده و امکان شکستن یا گاهی ربودن آنها را نیز در نظر گرفت و برای آنها هم بودجهای اختصاص داد اما فراموش نکنیم که تمام این مبالغ را در نهایت تماشاگر متقبل میگردد.

همانطور که اشاره شد اگر درایو نوری لپتاپ شما سالم باشد هم ممکن است استفادهی شما از آن بسیار کم باشد. علاوه بر خرابی و استفادهی کم، ممکن است شما هم از کاربرانی باشید که همیشه فضای ذخیرهسازی کم میآورند. مخصوصاً افرادی که آرشیوی از فیلم و سایر فایلهای مالتیمدیا و همچنین بازیها و نرمافزارهای حجیم دارند. در این صورت اضافه کردن هارددیسک دوم به جای دیویدی رایتری که به ندرت استفاده میشود ایدهی بدی نیست. در ضمن همیشه میتوان یک دیویدی رایتر یا حتی بیدی رایتر اکسترنال به همراه داشت. آخرین پاسخ این است که شاید ترجیح میدهید ویندوز خود را روی یک درایو SSD فوقالعاده سریع نصب کنید و نرمافزارها را در یک چشم بهم زدن اجرا نمائید. بهتر است به روش کار بپردازیم و دلایل جایگزینی درایو نوری را به نیاز و کاربرد شما واگذار کنیم.

رسانههای نوری یا همان دیسکهایی که به شکل DVD ،CD و حالا Blu-Ray موجودند در ۳۰ سال اخیر کاربرد زیادی داشته است؛ این رسانهها به دلیل گسترش اینترنت پرسرعت و همچنین ارزان شد فلشدرایوها، کارتهای حافظه و هارددیسکها، همواره به سمت از رده خارج شدن حرکت کردهاند. فقط تصور کنید بخواهید یک بازی یا فیلم DVD را با سرعت ۵۶ کیلوبیت در ثانیهای دایال آپ سالهای قبل دانلود کنید! سازندگان کامپیوتر متوجه این روند شدهاند و درایو نوری در حال خارج شدن از برخی کامپیوترهای مدرن است. همانطور که میدانید اولترابوک، کلاس جدیدی از لپتاپهای بسیار باریک و سبک است که درایو نوری از آن حذف شده تا ضخامت آن بسیار کم باشد. تبلتها را نیز همه میشناسیم، در دنیای تبلت هم درایو نوری چیز عجیب و غریبی است. البته اولترابوکها فعلاً درصد کمی از بازار نوتبوک را شامل میشوند؛ هنوز هم اغلب نوتبوکهای به فروش رفته دارای درایو نوری (معمولاً یک دیویدی رایتر) میباشند.

آیا ممکن است درایو ذخیرهسازی در محفظهی درایو نوری کار کند؟

درایوهای نوری همانند درایو ذخیره سازی به کامپیوتر متصل میشوند؛ بنابراین درایو ذخیرهسازی میتواند از اتصال درایوهای نوری استفاده کند. در بیشتر نوتبوکهای ساخته شده در پنج سال اخیر، اتصال سریال ATA یا همان پورت SATA برای درایو نوری بکار گرفته شده است. راه دوم، اتصال Parallel ATA یا موازی ATA است. ما در این راهنمای کارهای دستی در مورد آنچه که نوتبوکهای امروزی دارند، صحبت میکنیم.

این مقاله صرفاً یک راهنماست نه بیشتر. مراحلی که خواهیم گفت روی تعداد زیادی از نوتبوکها قابل اجرا نیستند. به عبارت دیگر، مراحلی که در اینجا لیست شدهاند، به صورت خاص برای هر نوتبوکی، گام به گام نیستند.

اگر همهی کارها را با دقت و حوصله انجام دهید، اتفاق بدی نخواهد افتاد و در پایان یک هارددیسک یا دیسک حالت جامد به لپتاپ شما اضافه میشود.

شروع کار

دو مورد برای این تبدیل نیاز داریم: یک درایو ذخیرهسازی به انتخاب خودتان، و یک «محفظه»ی درایو نوری برای نگهداری درایو ذخیرهسازی. اولین مورد تعیین مشخصات محفظهی درایو نوری مورد نیاز است.

راه منطقی برای تعیین محفظهی درایو نوری مناسب نوتبوک شما، پیدا کردن مدل درایو نوری شماست؛ اینکار را میتوان با جستجو کردن در Device Manager ویندوز انجام داد، به این صورت:

- منوی Run را با فشردن کلید ویندوز و حرف R باز کنید.

- عبارت devmgmt.msc را تایپ کنید.

- کلید اینتر را فشار دهید.

تا اینجای کار وارد بخش دیوایس منیجر ویندوز شدیم که راههای دیگری برای باز کردن آن وجود دارد، بیشتر کاربران از محیط گرافیکی کنترل پنل ویندوز استفاده میکنند. در ویندوز 8 هم با استفاده از راستکلیک در مکان قبلی منوی استارت در ویندوزهای پیشین منویی باز میشود که ششمین گزینهی آن دیوایس منیجر است.

قسمت DVD/CD-ROM Drives را با کلیک کردن روی آیکان فلش در کنار آن، باز کنید.

نامی که میبینید، ساخت و مدل را به ما میدهد؛ بهتر است از جستجو در اینترنت یا پرسش در انجمنهای مختلف برای یافتن موارد زیر خودداری کنید:

ارتفاع درایو ( 9.5mm یا 12.7mm ) و نوع اتصال (ممکن است SATA یا PATA باشد)

این هم تصویری از پورت SATA روی یک درایو نوری:

استفاده از هارد درایو یا SSD دلخواه

این تصمیمگیری کم و بیش به مقدار فضایی که نیاز دارید وابسته است. اگر هارددیسک درایو ۲۵۰ گیگابایتی کامپیوتر شما تقریباً پر شده، برای خرید درایوی با ظرفیت حداقل ۲۵۰ گیگابایت برنامهریزی کنید. برای نمونه، درایوهایی با دو تا سه برابر ظرفیت مورد نیاز بخرید تا برای فضایی که در آینده لازم دارید، کافی باشد.

در محفظهی درایو نوری میتوان هم از هارددیسکها یا HDD و هم از دیسکهای حالت جامد یا SSD استفاده کرد. اگر تفاوت این دو نوع درایو را دقیقاً نمیدانید، بهتر است جستوجو و مطالعه بیشتری داشته باشید تا به تناسب کاربرد و بودجهی خود، بهترین گزینه را انتخاب نمائید.

اولین مشخصهای که هنگام خرید درایو ذخیرهسازی باید مورد توجه قرار داد، دارا بودن اتصال SATA میباشد. تقریباً همهی درایوهای مصرفی که امروزه فروخته میشوند، دارای SATA هستند؛ اما برای حصول اطمینان، مجدداً مشخصات محصول را بررسی کنید.

دومین مشخصهای که باید بررسی شود، ارتفاع درایو ذخیرهسازی است. ممکن است محفظهی درایو نوری که خریداری میکنید، برای جا دادن درایوهایی با ارتفاع ۹.۵ میلیمتر یا کمتر طراحی شده باشد. محفظهی ۱۲.۷ میلیمتری معمولاً درایوهای 12.5mm را جای میدهد؛ اما برای اطمینان، مشخصات محفظه را نیز بررسی نمایید.

مراحل نصب

قدم اول: درایو ذخیرهسازی را در محفظه نصب کنید.

اولین مرحلهی نصب، کار گذاشتن درایو ذخیرهسازی در محفظه است. در این بخش تنظیم کردن درایو ذخیرهسازی با پورتها و نیز محکم کردن درایو در محفظه به وسیلهی چهار پیچ، اهمیت بسزایی دارد.

توجه کنید که باید به دقت، اتصال بین پورتهای درایو و محفظه تنظیم شود. چیزی را فشار ندهید؛ چون اینکار فقط در یک جهت انجام میشود و نیازی به محکم فشار دادن نیست.

دقت کنید که امکان دارد پوشش سطحی محفظهی شما مطابق با درایو نوری موجود روی نوتبوک شما نباشد. در این صورت در مراحل بعد آن را انتقال میدهیم..

قدم دوم: درایو نوری را از نوتبوک بیرون آورید.

ابتدا اقدامات احتیاطی پیشگیرانه را انجام دهید؛ به ترتیب:

- دوشاخهی نوتبوک را از برق خارج کنید.

- باتری نوتبوک را بیرون بیاورید.

- دکمهی پاور نوتبوک را فشار داده و به مدت دو ثانیه نگه دارید تا الکتریسیتهی اضافی تخلیه شود.

مراحل بعدی بسته به نوتبوک شما متفاوت است. اما در مورد بیشتر نوتبوکها مراحل به صورت زیر است. احتمال دارد یک پیچ در پایین نوتبوک، دقیقاً زیر محل درایو نوری قرار داشته باشد. پیچ را درآورید و درایو نوری را با بکارگیری اهرم خارج کنید. مثل همیشه، از نیروی غیر معمول استفاده نکنید. شاید لازم باشد کمی آن را تکان دهید و آرام بیرون بیاید.

قدم سوم: پوشش سطحی را منتقل کنید.

حالا که درایو نوری را از نوتبوک خارج کردهاید، وقت آن است که پوشش سطحی را روی محفظهی درایو ذخیرهسازی قرار دهید. یک شکاف پلاستیکی در هر دو طرف پوشش سطحی درایو نوری وجود دارد که میتوان با فشار دادن آن به سمت داخل، پوشش سطحی را بیرون آورد؛ برای نصب آن روی محفظهی درایو ذخیرهسازی، این کارها را به صورت عکس انجام دهید.

قدم چهارم: محفظهی درایو ذخیرهسازی را نصب کنید.

در اینجا همهی مراحلی که برای خارج کردن درایو نوری انجام دادید، برعکس میشود. محفظهی درایو ذخیرهسازی را به داخل فشار دهید و پیچ را در جای خود قرار دهید. سپس باتری را دوباره جاسازی نمایید، نوت بوک را به برق وصل کنید و آن را روشن نمائید.

قدم پنجم: آیا کامپیوتر درایو جدید را میشناسد؟

امکان دارد درایو ذخیرهسازی تازه نصب شدهی شما فوراً در My Computer ویندوز نشان داده نشود؛ به خصوص اگر کاملاً نو باشد. این امر احتمالاً به این دلیل است که درایو هنوز فرمت و شاید پارتیشنبندی نشده است.

کارهای زیر را انجام دهید تا یک درایو ذخیرهسازی نو را با استفاده از کنسول مدیریت دیسک مایکروسافت، فرمت و پارتیشنبندی کنید:

- منوی Run را با فشردن کلید ویندوز و حرف R باز کنید.

- عبارت diskmgmt.msc را تایپ کنید.

- کلید اینتر را فشار دهید.

توجه کنید که دیسک منیجمنت را میتوان از مسیر Control Panel\System and Security\Administrative Tools و سپس انتخاب گزینهی Computer Management و در ادامه Storage و Disk Management نیز پیدا کرد که بسیار طولانیتر است. راه حل دیگر منوی استارت در ویندوز 8 است. با راست کلیک روی گوشهی سمت چپ و پایین صفحه، گزینهی هفتم همان دیسک منیجمنت است.

به هر حال، شما میبایست درایو جدید را در لیست پارتیشنها مشاهده کنید. روی درایو کلیک راست کرده و گزینهی New Simple Volume را انتخاب نمائید. با این کار New Simple Volume Wizard اجرا میشود که طی چند مرحله آمادهسازی درایو را برای شما انجام میدهد. به این منظور درایو جدید باید فرمت و پارتیشنبندی شود. هر پارتیشن نیز میبایست یک حرف به عنوان Drive Letter داشته باشد تا در ویندوز قابل رویت شود.

نتیجهگیری

بکارگیری درایو نوری در نوتبوک، فضای ذخیرهسازی را بیشترمیکند؛ وگرنه ناچاریم فضای مورد نیازمان را از طریق درایوهای اکسترنال یا شاید در صورت داشتن اینترنتی سریع از طریق ذخیرهسازی ابری و اینترنتی تأمین کنیم. مهمتر از آن این است که عمر مفید PC شما افزایش مییابد؛ به جای حمل و نقل یک دستگاه دیویدی رایتر که احتمالاً زیاد استفاده نمیکنید، میتوانید یک SSD بسیار سریع برای نصب ویندوز داشته باشید و هارددیسک خود را برای درایو هارددیسک بزرگتر را برای آرشیو استفاده نمائید.

موضوعات مرتبط: ترفند

برای روت کردن باید یکی از دو گزینه اولی یعنی install Superuser یاinstall SuperSU را کلیک کنید و اگر هم حالا نمی خواهید دستگاه خود را روت کنید باید unroot را بزنید!

با زدن یکی از این دو دکمه اولی دستگاه شما با موفقیت روت خواهد شد! بعد از این پیام زیر به شما نشان داده خواهد شد :

حالا دستگاه شما با موفقیت روت شده است. از مزایای این برنامه این است که شما به راحتی می توانید بدون اتصال به رایانه در هر جایی سیستم خود را روت کنید و لذت ببرید!

برنامه مذکور بر روی دستگاه های زیر به خوبی جواب داده است بنابراین یا قبل از اینکه برنامه را نصب کنید این لیست را چک کنید و یا اینکه اگر می خواهید دستگاه خود را امتحان کنید حتما نتیجه را به ما بگویید!

سازگاری نرم افزار Framaroot با سیستم های MTK!

- Alcatel OT 4030D S’POP

- Alcatel OT 8008D Scribe HD

- Alcatel OT 997D

- Alcatel OT Idol 6030X/6030D/6030H

- Amoi N828

- ASUS Memo Pad HD 7

- Chinese Star S7589

- DAXIAN XY100S

- Explay HD Quad

- Explay infinity II

- Explay Polo

- Explay Surfer 7.32 3G

- Explay Surfer 8.31 3G

- Fly IQ440 Energie

- Fly IQ441 Radiance

- Fly IQ442 Miracle

- Fly IQ443 Trend

- Fly IQ446 Magic

- Fly IQ450 Quattro Horizon 2

- Fly IQ451

- GoClever Fone 570Q

- Haipai I9389

- Highscreen Alpha GTX

- HKC Q79 3G

- Huawei U8836D G500 Pro

- IconBIT NetTAB Space 3G Duo

- iOcean X7

- Jiayu G2

- Jiayu G3S

- Jiayu G4

- KENEKSI Beta

- Lava iris 405

- Lenovo IdeaPhone P700i

- Lenovo IdeaPhone S720

- Lenovo IdeaTab A3000-H

- Lenovo IdeaTab S6000-H

- Lenovo P770

- Lenovo S820, S920, A390

- Micromax Canvas HD

- Motorola RAZR D3

- Newman N1

- Oppo findway U7015

- OUMEI X5

- Philips W536

- Philips W736

- Prestigio MultiPhone 4055

- Prestigio MultiPhone PAP 4505DUO

- Sharp AQUOS SH837W

- Star S5 Butterfly

- TeXet NaviPad TM-7055HD

- Texet TM-5277

- THL V12

- THL W100 (130711)

- THL W200

- ZOPO C2 Platinum

- ZOPO ZP 910

- ZOPO ZP300+

- ZOPO ZP900 Leader

- ZTE V880G/H

- ZTE V987 Grand X Quad

سازگاری نرم افزار Framaroot با دستگاه های سامسونگ!

- Samsung Galaxy Core GT-I8262

- Samsung Galaxy Proclaim S720C

- Samsung Galaxy Young GT-S6312/GT-S6310

- Samsung Lightray SCH-R940

سازگاری نرم افزار با دستگاه های Exynos و گلکسی!

- AT&T Galaxy Note 2 SGH-I317

- Highscreen Explosion

- Hyundai T7s

- Impression 9702 (Exynos 4412)

- Lenovo K860/К۸۶۰i

- Newman N2

- Meizu MX2

- Samsung Galaxy Camera EK-GC100

- Samsung Galaxy Note 10.1 GT-N8000, GT-N8010, GT-N8013, GT-N8020

- Samsung Galaxy Note 2 GT-N7100

- Samsung Galaxy Note 2 LTE GT-N7105

- Samsung Galaxy Note 8.0

- Samsung Galaxy Note GT-N7000

- Samsung Galaxy S GT-i9000

- Samsung Galaxy S2 AT&T SGH-I777

- Samsung Galaxy S2 Epic 4G Touch – SPH-D710

- Samsung Galaxy S2 GT-I9100

- Samsung Galaxy S3 GT-I9300

- Samsung Galaxy S3 LTE GT-I9305

- Samsung Galaxy Tab Plus GT-P6200/GT-P6210

- Samsung Galaxy Tab 7.7 GT-P6800/GT-P6810

- Samsung SGH-i997 Infuse 4G

- T-Mobile Galaxy Note 2 T-889

- Verizon Galaxy Note 2 SCH-I605

- iBerry Auxus CoreX2 3G and CoreX4 3G

سازگاری نرم افزار با دستگاه های Omap36XX !

- Archos Gen8

- Cliq 2 MB611

- Coolpad Quattro 4G

- Droid 2 (a955)

- Droid 2 Global (a956)

- Droid X (MB810)

- LG Marquee LS855

- LG P970 Optimus Black

- Motorola DEFY+ (MB525 / MB526)

- Motorola Droid PRO

- Motorola Droid X

- Motorola XPRT

- Parrot ASTEROID Smart

- R2D2 (a957)

سازگاری نرم افزار با دستگاه های Qualcomm !

- Asus Padfone 1/2

- Asus Padfone Infinity

- Asus Transformer Pad Infinity TF700KL

- BW T18+ (Fortis Evo)

- Cloudfone Thrill 430x

- Disgo 8400g

- DNS S4504/S4503/S4502

- FAEA F1

- Gigabyte GSmart G1315 Skate

- Gigabyte GSmart Rio R1

- Google Nexus 4

- Highscreen Spark/OMEGA Q/Blast/Strike/Boost

- HTC One S

- Huawei Honor Pro (U8950-1)

- Huawei U8815/U8816 Ascend G300/G301

- Huawei U8825D Ascend G330D

- Karbonn Titanium S5

- Kyocera Torque

- Lenovo S870E

- LG Nitro HD

- LG L7 II P710/P714/P715

- LG Optimus F5 (P875)

- LG Optimus G E970/E975

- LG Optimus L3 II E425

- LG Optimus L5 E610/612/615

- LG Optimus L7 II P710/P713/ P714/P715

- LG Optimus L7 P700/Р۷۰۵

- LG Optimus LTE 2

- MEDION LIFE P4013

- Micromax A111 Canvas Doodle

- Oppo Find 5

- Orange Nivo

- Pantech Discover

- Pantech IM-A840S Vega S5

- Samsung Galaxy Win I8552

- Sharp Aquos Phone SH930W

- Sony Xperia E C1505/Dual C1605

- Sony Xperia L C210X

- teXet TM-3204R

- teXet TM-4677

- Xiaomi Mi-2S

- ZTE V880G/ZTE V955

برای دانلود می توانید از یکی از لینک های زیر استفاده کنید :

| Framaroot-1.4.1.apk | |

| Framaroot-1.4.apk | |

| Framaroot-1.3.apk | |

| Framaroot-1.4.2.apk | |

| Framaroot-1.4.3.apk | |

| Framaroot-1.5.0.apk | |

| Framaroot-1.5.1.apk | |

| Framaroot-1.5.2.apk | |

| Framaroot-1.5.3.apk | |

در قسمت قبل مقاله سرویس WDS را راه اندازی کرده و پیکربندی و پیاده سازی

تنظیمات مربوط به کنسول آن را انجام دادیم حال در این قسمت به

آموزش Add کردن فایل های Boot.wim و Install.wim ، برای نصب ویندوز7 تحت

شبکه از طریق سرویس WDS می پردازیم .برای معرفی کردن فایل Boot

Image به سرویس WDS ، پیش از هر کاری باید DVD نصب ویندوز 7 را در DVD-Rom

قرار دهیم . در این مرحله چند نکته را باید در نظر داشت : برای Deploy

کردن نسخه های مختلف ویندوز (32 یا 64 بیتی) باید در نظر داشت که پردازشگر

سیستم ما چند بیتی است ؟ مثلا اگر نسخه 64 بیتی را Deploy کنیم در حالیکه

سیستم ما 32 بیتی است با مشکل عدم سازگاری سخت افزار و application/driver

مواجه خواهیم شد .بنابراین اگر CPU ما 32 بیتی باشد تنها قادر به Deploy

کردن نسخه 32 بیتی ویندوز 7 خواهیم بود . Boot image در بردارنده Windows

PE می باشد توصیه می شود که همیشه از آخرین ورژن Windows PE استفاده کنیم ،

انتخاب Boot image های قدیمی می تواند مشکل ساز باشد. این قضیه برای

Service pack های مختلف ویندوز ها نیز صادق است .

Add کردن Boot Image :

در ویزارد Add Image از روی گزینه Browse کلیک کرده و از بخش Sources موجود در ویندوز 7 ،فایل boot.wim را بر می گزینیم .

در این مرحله نام و توضیح مورد نظر برای ایمیج را در نظر می گیریم و روی Next کلیک می کنیم .

خلاصه ای از تنظیمات انجام شده نمایش داده می شود با کلیک روی گزینه Next فایل boot image کپی می شود.

Capture Image:

در این بخش از ویزارد نام و توضیحات مربوط به ایمیجی را که می خواهیم از یک Boot image بگیریم وارد کرده و هچنین با انتخاب گزینه Browse یک پوشه با نام مورد نظرمان ایجاد می کنیم و آن را در محلی که انتخاب کردیم ذخیره می کنیم . (در اینجا ما فولدر Capture Image ای را که ساختیم در بخش Remote Install موجود در درایو C ذخیره کرده ایم ) با کلیک روی گزینه Next فرایند Extract ایمیج از فایل Source Image شروع می شود و در نهایت روی Finish کلیک می کنیم.

حال باید ایمیجی را که ایجاد کردیم در این بخش Import کنیم به همین منظور مجددا روی گره Boot Images کلیک کرده و گزینه Add Boot Image را انتخاب می کنیم .

در ویزارد باز شده مسیری که فایل ایمیج گرفته شده آنجا ذخیره شده به سیستم معرفی می کنیم.

پس از آن نام و توضیحات مربوط به آن را تعیین کرده و در مرحله بعدی خلاصه ای از وضعیت را مشاهده خواهیم کرد .در نهایت با کلیک روی Next عملیات Import ایمیج شروع خواهد شد.

پس از اتمام فرایند ، ایمیج Import شده در قسمت Boot Images کنسول WDS قرار خواهد گرفت

ساختن Image Group:

استفاده از ابزار Sysprep موجود در ویندوز 7 برای گرفتن ایمیج:

1 | C drive => Windows => system 32 => sysprep folder => sysprep.exe |

پس از روشن کردن مجدد سیستم بوت را روی کارت شبکه قرار می دهیم تا سیستم برای برقراری ارتباط با WDS سرور از DHCP آی پی دریافت کند پس از دریافت IP کلید F12 را می زنیم تا سیستم از طریق PXE Network بوت شود. محیط PXE به یک ایستگاه کاری اجازه می دهد تا پیش از بوت شدن سیستم عامل روی Hard Drive لوکال ،از طریق یک سرور بر روی شبکه بوت شود. PXE از انواع پروتکل های شبکه از قبیل Ipv4 و DHCP و UDPوTFTP و... بهره می گیرد.

مهمترین نکته در این قسمت سرعت عمل است اگر با تاخیر کلید F12 را بزنیم ویندوز مجددا load می شود و در نتیجه قادر به گرفتن ایمیج از ویندوز نخواهیم بود. علاوه براین در صورت بالا آمدن ویندوز چون sysprep اطلاعات مربوط به نام کامپیوتر و ... را پاک کرده باید دوباره این تنظیمات را انجام دهیم.

در این مرحله گزینه Capture Image را انتخاب کرده و کلید Enter را می زنیم.

پس از مدتی ویزارد WDS بر روی صفحه ظاهر می شود روی Next کلیک می کنیم .

در این بخش تنها نام درایوی را که سیستم عامل برای sysprep در نظر گرفته ،نمایش داده می شود آنرا انتخاب کرده و نام مورد نظر برای ایمیج و نیز توضیحات مربوط به آن را نیز در این بخش وارد می کنیم .

در بخش Name & Location با کلیک رو گزینه Browse درایو مورد نظر برای ذخیره ی ایمیج را انتخاب می کنیم و در قسمت File name نیز نام ایمیج را با پسوند .wim تایپ کرده و تنظیمات را Save می کنیم . برای آپلود کردن ایمیج روی سرور WDS گزینه Upload image to the Windows Deployment Services server را مارکدار می کنیم . و IP و یا نام FQDN سرور را در قسمت Server Name وارد کرده و روی Connect کلیک می کنیم تا ارتباط برقرار شود. در این مرحله باید یوزر و پسورد یک کاربر دومین را به سیستم معرفی کنیم . پس از تایید اسم کاربری در قسمت Image Group name نام گروهی که پیشتر در WDS سرور برای ذخیره ایمیج نصب ایجاد کردیم نمایش داده می شود که آن را انتخاب می کنیم .

پس انجام تنظیماتی که بیان کردیم WDS فرایند ایجاد ایمیج سفارشی را که بعنوان مرجع نصب ویندوز برای سیستم های تحت شبکه در نظر گرفته می شود را آغاز می کند. این فرایند مسلتزم صرف زمان می باشد که بسته به ویژگی های سیستم عامل این زمان متغیر است . در نهایت پس از اتمام این پردازش روی گزینه finish کلیک می کنیم . بنابراین در اینجا کار ما با ویندوز 7 به پایان می رسد.

نکته : همانطور که در مرحله قبل دیدیم ، ما از یک ویندوز 7 نصب شده که تمامی نرم افزارهای مورد نیاز شبکه ما روی آن قرار دارد ،یک ایمیج برای Deploy و نصب روی سیستم های شبکه تهیه کردیم ، اما اگر قصد نصب یک ویندوز خام در شبکه را داشته باشیم دیگر نیازی به استفاده از ابزار sysprep و تهیه ایمیج از ویندوز نیست .تنها کافیست که فایل install.wim موجود در DVD نصب ویندوز 7 را به WDS سرور معرفی کنیم برای این منظور در کنسول WDS رو گره ی Install Images راست کلیک کرده و گزینه Add Install Image را انتخاب کنیم .

در ویزارد باز شده یک گروه جدید برای محلی که ایمیج باید در آن ذخیره شود ایجاد می کنیم

روی گزینه Browse کلیک می کنیم و از فولدر Sources موجود در DVD ویندوز 7 فایل Install.wim را بر می گزینیم

در این قسمت ورژن های مختلف ویندوز نمایش داده شده که می توانیم برحسب نیازمان ورژن مورد نظر را انتخاب کنیم .

خلاصه ای از ایمیج های انتخاب شده در این بخش دیده می شود .پس از کلیک روی Next فرایند گرفتن ایمیج شروع می شود که در نهایت روی گزینه finish کلیک می کنیم .

پس از پایان عملیات می توانیم ایمیج گرفته شده را در Image group ای که قبلا ایجاد کردیم مشاهده کنیم .

خب تا بدین جای کار ایمیج گرفته شده توسط سرویس WDS آماده Deploy ونصب در شبکه می باشد . اما از آنجایی که نصب ویندوز به صورت متمرکز و اتوماتیک برای سهولت کار است ، با بهره گیری از ابزار WSIM یا Windows System Image Manager موجود در نرم افزار WAIK می توانیم Answer File هایی با پسوند xml ایجاد کرده و تنظیماتی را برای آن در نظر بگیریم که بواسطه آنها یک سری از مراحل نصب ویندوز و تنظیمات مربوط به آن بصورت اتوماتیک انجام شود . استفاده از نرم افزار WAIK اختیاری است اما می دانیم که منطق نصب به صورت اتوماتیک این است که تمامی مراحل نصب ویندوز به صورت خودکار انجام شود و نه تنها بخشی از آن. با این وجود در این بخش نیز ما می توانیم به نصب ویندوز تحت شبکه بپردازیم .برای این منظور تنها کافیست که کامپیوتر bare metal یا فاقد ویندوز و یا کامپیوتر هایی را که قصد نصب مجدد و یا ارتقاء ویندوز آن را داریم همانند مراحل طی شده برای بوت کردن در بخش Capture گرفتن از ویندوز ، بوت سیستم را روی شبکه قرار داده و با برگزیدن کلید F12 سیستم را از طریق PXE Network بوت کنیم .اما پس از آن اینبار به جای انتخاب گزینه Capture an Image عبارت Install an Image را برای نصب ویندوز بر می گزینیم .

پس از استارت خوردن فرایند نصب ویندوز ویزارد WDS برای نصب را مشاهده خواهیم کرد در این بخش با در نظر گرفتن تنظیمات مربوط به زبان مورد نظرمان روی گزینه Next کلیک می کنیم .حال باید یک کاربر با دسترسی ادمین روی دومین را به سیستم معرفی کنیم .

در این مرحله نسخه ویندوز مورد نیاز برای نصب را انتخاب می کنیم.

درایوی که ویندوز روی آن نصب خواهد شد در این قسمت نمایش داده می شود با تاییدآن و کلیک روی Next ادامه ی فرایند نصب اجرا خواهد شد.

اگر دقت کنیم تا این مرحله تمامی مراحل نصب ویندوز همانند نصب Manual آن پیش رفت باقی مراحل نیز به همین صورت بوده و پس ار ریستارت باید به انجام تنظیمات مربوط به نام کامپیوتر و ... بپردازیم ویا اینکه همانطور که قبلا گفتیم می توان با ایجاد Answer file هایی به صورت اتوماتیک به انتخاب زبان و ایجاد پارتیشن و فرمت آن پیش از نصب و نیز در نظر گرفتن نام کامپیوتر و پسورد و سایر تنظیمات بپردازیم .بسته به تنظیماتی که بر حسب نیاز و یا به دلخواه برای Ansewr file ها انجام می دهیم این تنظیمات خودکاربهنگام نصب می توانند متفاوت باشند که در مقاله ای مجزا به معرفی نرم افزار WAIK و استفاده از ابزار WSIM برای تهیه و ساخت Answer file ها پرداخته خواهد شد.

موضوعات مرتبط: اکتیو دایرکتوری

تصور کنید در یک سازمان با تعداد کلاینت بالا وظیفه ی ارتقا و یا تغییر

ویندوز های سازمان و نیز نصب سیستم عامل بر روی سیستم های خام بر عهده

شماست ، مسلما رفتن پای هر سیستم به صورت فیزیکی و نصب ویندوز بر روی هر

کامپیوتر به صورت مجزا مشکلاتی را به دنبال داشته و نیازمند صرف وقت بسیاری

است از این رو مایکروسافت برای نصب ویندوز ها در شبکه به صورت متمرکز

سرویسی ارائه داده که در این مقاله به معرفی آن می پردازیم . WDS یا

Windows Deployment Services نقشی است که به واسطه آن می توان به صورت

متمرکز به نصب ویندوز روی کامپیوتر های موجود در شبکه پرداخت و دیگر نیازی

به نصب مستقیم ویندوز از طریق DVD روی هر سیستم نیست .WDS در واقع نسخه ی

بروز شده ی سرویس RIS می باشد.RIS یا Remote Installation Services

تکنولوژیی برای نصب ویندوز به صورت اتوماتیک می باشد که می توانیم از آن

برای ساخت و ایجاد ایمیج نصب یک سیستم عامل و یا تکمیل تنظیمات کامپیوتر از

جمله تنظیمات دسکتاپ و Application ها استفاده کنیم . که در نهایت این

ایمیج ها از طریق شبکه برای نصب در اختیار کاربران کامپیوتر ها قرار می

گیرند . از تکنولوژی RIS عموما برای deploy کردن ایمیج ها در سازمان هایی

با مقیاس بزرگ استفاده می شود و برای نصب سیستم عامل روی کامپیوتر های شخصی

و یا سازمانهای کوچک روند نصب را بسیار کند می کند . درWDS ویندوز 2008 R2

نسبت به نسخه موجود در ویندوز سرور 2003 تغییراتی صورت گرفته و تکامل

یافته است تغییرات ایجاد شده به شرح زیر است :

- Driver provisioning: : قابلیت اضافه کردن و پیکربندی Driver package ها روی سرور و سپس Deploy کردن آنها در طی فرایند نصب روی سیستم کلاینت ها بر اساس سخت افزار آنها است . این قابلیت تنها زمانی پشتیبانی می شود که قصد deploy کردن ایمیج ویندوزهای vista SP1 و ویندوز سرور 2008 و 2008 R2 را برای نصب داشته باشیم.

- اضافه کردن درایور ها برای boot image ها که تنها برای boot Image موجود در DVD نصب ویندوز 7 و ویندوز سرور 2008R2 در دسترس است.

- Multicasting:شرایط انتقال و ارسال Install Image های ایجاد شده در WDS را به کمک multicasting فراهم می آورد. همچنین قابلیت قطع ارتباط با کلاینت های کند و نیز ارسال ایمیج با استفاده از جریان هایی چندگانه با سرعت های متفاوت را دارا می باشد. برای فعال کردن این قابلیت می توانیم در کنسول WDS روی نام سرور راست کلیک کرده و با انتخاب Properties در تب Multicast تنظیمات را انجام دهیم .

- VHD support: در ویندوز سرور 2008R2 شرایط برای Deploy ایمیج های ذخیره شده روی یک هارد دیسک مجازی (با پسوند .vhd) بر روی یک کامپیوتر فیزیکی (غیر مجازی ) که که از WDS استفاده می کند مهیا است. تنها با استفاده از Command می توانیم ایمیج روی هارد دیسک مجازی را Deploy کنیم . Deploy کردن ایمیج های با پسوند .vhd دقیقا همانند deploy ایمیج های موجود با پسوند .wim می باشد.برای این منظور از دستور WDSUTIL برای افزودن و پیکربندی اینگونه ایمیج ها استفاده می کنیم .

- Extensibility: این قابلیت موجب می شود که بتوانیم به کمک Multicasting شرایط انتقال داده ها و ایمیج ها را بر روی یک سرورStand-alone که به آن Transport Server نیز می گویند، فراهم کنیم . این ورژن یک PXE provider دارد که اجازه بوت کردن کلاینت ها را به ما می دهد . ) Transport Server در واقع یک Stand-alone سرور است که نیازی به اکتیو دایرکتوری دومین کنترلر و سرویسهای DNS و DHCP ندارد )

- IPv6: این ورژن برای انجام انتقالات بصورت Multicast از Ipv6 استفاده می کند.

- پشتیبانی از Extensible Firmware Interfaceیا (EFI): پشتیبانی بوت شدن کامپیوترهای 64 بیتی را از طریق EFI فراهم می کند از جمله اینکه قابلیت Auto-add policy و نیز Deploy کردن Boot image ها را با استفاده Multicasting پشتیبانی می کند. EFI یک BIOS استاندارد و توسعه یافته است که توسط شرکت اینتل با انتشار IA-64 ) معماری جدید CPU های 64 بیتی ) که تا حد زیادی ویژگی های موجود در BIOS را بهبود می بخشد ،عرضه شد.

نصب سرویس Windows Deployment Services

- ایجاد دومین کنترلر (نصب نقش ADDS) سروری که رول WDS روی ان نصب است باید عضو دومین باشد.

- DNS سرور

- DHCP سرور (استفاده از محیط PXE یا Preboot execution Environment برای نصب ویندوز نیازمند DHCP برای دریافت IP در محدوده IP سرور می باشد. )

- NTFS volume برای ذخیره ایمیج باید فرمت درایو انتخابی NTFS باشد.

- Credential یا اعتبار نامه : برای نصب رول WDS کاربر ما باید عضو گروه Local Administrators روی سرور و برای initialize سرور باید عضویت گروه Domain Users را دارا باشد.

- نصب نرم افزار Windows Automate Installation Kit یا WAIK . استفاده از این Component اختیاری است که بواسطه آن می توانیم Unattended File ها را ایجاد کنیم .

پس از فراهم آوردن پیش نیازها برای راه اندازی این سرویس در ابتدای کار به نصب نقش WDS می پردازیم بنابراین وارد کنسول Server manager شده و با کلیک روی گزینه Add roles ویزارد مربوط به نصب role ها نمایان می شود که پس از کلیک روی گزینه Next در صفحه نمایش داده شده نقش Windows Deployment Services را مارکدار می کنیم .

صفحه ی نمایان شده اطلاعاتی پیرامون نقش WDS و نیز پیشنیاز هایی که برای نصب این رول باید در نظر بگیریم را بیان می کند آنها را مطالعه و روی گزینه Next کلیک می کنیم .

سرویسهایی که برای نصب رول WDS مورد نیاز هستند در این بخش مشاهده می شوند.همانطور که قبلا اشاره کردیم در ویندوز سرور 2008 علاوه بر اجزای اصلی WDS ، قابلیتی بنام Multicasting برای Deploy کردن وجود دارد که آپشن Transport Server این قابلیت را برای ما فراهم می آورد. بصورت پیش فرض این سرویس ها مارکدار شده اند. بنابراین تنها نیاز است که روی Next کلیک کنیم .

در این پنجره تاییدیه مراحل طی شده برای نصب نشان داده شده روی گزینه Install کلیک می کنیم تا فرایند نصب شروع شود.