سيستم عامل نصبشده روي رايانه ممكن است به دلايل مختلفي بوت نشود؛ آلودگي به ويروس، خاموش شدن ناگهاني و به همريختگي اطلاعات هاردديسك، از دسترفتن ناگهاني فايلها، صدمهديدن فايلهاي سيستمي و بسياري از مشكلات ديگر ازجمله عواملي است كه در بوتنشدن سيستم عامل تاثيرگذار است و ميتواند كاربران را با مشكلات فراواني مواجه كند.

يكي از مهمترين مشكلات كاربران هنگام بروز اين مشكلات، ناتواني در ورود به سيستم عامل و استفاده از نرمافزارهاي طراحيشده با هدف رفع اين گونه مشكلات است......

ادامه مطلب

بيشتر خرابيهاي رايانه به هارد ديسك و ديسك درايوها مربوط ميشود و چه بسا گارانتيهاي مادامالعمر روي قطعات ديگر حاكي از كم ايراد بودن آنها است.

به گزارش باشگاه خبرنگاران،يكي از مشكلاتي كه بيشتر كاربران رايانه با آن روبهرو ميشوند اين است كه ديسك درايو، ديسك را به درستي نميخواند و يا حتي گاهي ديسك را بهطور كامل شناسايي نميكند. با فرض اين كه ديسك كاملا سالم باشد، مشكل به ديسك درايو مربوط ميشود. مرسومترين علتي كه به اين مشكل ختم ميشود، ضعيف شدن لنز ديسكخوان است.

اين مشكل را ميتوان به ديسك درايوهايي مربوط دانست كه مدت زيادي از عمر آن ميگذرد و البته ديسكهاي زيادي نيز به وسيله آن خوانده شدهاند. گاهي نيز پيش ميآيد كه يك ديسك درايو، اگر چه ممكن است مدت زيادي از ساخت آن نگذشته باشد، به خاطر خاك گرفتن لنز از خواندن ديسك ناتوان باشد. اولين قدمي كه براي رفع اين مشكل بايد انجام داد، باد گرفتن ديسكگردان است.

ميتوانيد اين كار را با جارو برقيهاي جديد كه امكان باد زدن دارند انجام دهيد اما اگر اين امكان وجود نداشت، ميتوانيد از Drive Cleaner استفاده كنيد. Drive Cleaner در نگاه اول يك ديسك معمولي است كه سطح آن از بورسهاي بسيار كوچكي پوشيده شده است. اين ديسك ميتواند لنز را كاملا تميز كند اما نبايد زياد از آن استفاده كرد. قرار دادن اين ديسك در ديسك درايو نبايد طولاني باشد و در نهايت 30 ثانيه چرخش ديسك ميتواند گرد و خاك را پاك كند.

اگر اين كار را زياد انجام دهيد، خود Drive Cleaner ميتواند سبب ايجاد خراشهاي كوچكي روي لنز ديسك خوان شود. بهطور كلي ميتوان گفت كه بيشتر خرابيهاي ديسك درايو به لنز بر ميگردد و البته تعويض آن نيز ممكن و ساده است اگر چه گاهي اين اتفاق زماني رخ ميدهد كه ديسك درايو عمر خود را كرده است و خريد يك ديسك درايو جديد، منطقيتر بهنظر ميرسد.

در كنار خرابي لنزها، گاهي خرابي سيستم مكانيكي نيز ديده ميشود. اين خرابي معمولا به تسمه و يا موتور ديسك درايو باز ميگردد البته با اين كه موتور محكمتر به نظر ميرسد، معمولا بيشتر از تسمه خراب ميشود. مشكل مرسوم تسمهها، پوسيدگي آنها است كه به كند شدن دور ديسك منتهي ميشود اما مشكلات مكانيكي بيشتر به لنگ شدن موتور باز ميگردد. گاهي بعضي از ديسكهاي غيراستاندارد متعادل نيستند، به اين معنا كه بر چسب روي آنها سبب سنگينتر شدن يك سمت از ديسك شده است.

در اين صورت وقتي موتور دور ميگيرد، ديسك لنگ ميزند و اين اتفاق مكرر، به موتور آسيب ميزند. ميتوانيد موتور ديسك درايو را نيز تعويض كنيد اما در بيشتر اوقات تعويض موتور چندان منطقي نيست و باز هم خريد يك ديسك درايو جديد به صرفهتر است. اين نكته ميتواند به شما كمك كند كه از آسيب ديدن موتور ديسك درايو خود جلوگيري كنيد.

براي حفاظت از رايانه و ديسك درايو رايانه خود، به نكات زير توجه كنيد :

رايانه را در محيطهاي پر گرد و غبار و خاك آلود قرار ندهيد.

سعي كنيد رايانه را زودبهزود گردگيري كنيد. شايد كمي خندهدار باشد اما گرد و غبار كمي كه در حين گردگيري رايانه به هوا بلند ميشود، به سادگي ميتواند روي لنز بنشيند و از حساسيت آن بكاهد. پس نگذاريد آنقدر خاك جمع شود كه غبارروبي آن گرد و خاك بلند كند.

براي نامگذاري ديسكهاي خود، روي آنها بر چسب نچسبانيد و سعي كنيد از ماژيك استفاده كنيد. اين موضوع باعث سنگين شدن موضعي ديسك ميشود.

در صورتي كه از ديسكي استفاده نميكنيد، آن را از ديسك درايو خارج كنيد، چرا كه وجود ديسك در ديسك درايو باعث چرخش دائمي ديسك درايو ميشود ، اگر چه با دور كند هم كار كند باعث كم شدن عمر دستگاه ميشود

دست آخر اگر بيش از 2 سال از عمر ديسك درايوتان ميگذرد، زياد از خراب شدن آن ناراحت نشويد و به تعمير آن فكر نكنيد، چرا كه هر چيزي عمري دارد.

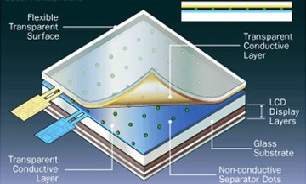

به گزارش اورژانس IT باشگاه خبرنگاران،بيشتر گجتهاي لمسي موفق در چند سال گذشته در يك چيز مشترك بودهاند؛ يك صفحه لمسي خازني كه (capactive) داراي قابليت تشخيص وروديهاي متعدد در يك زمان است. به اين ترتيب تعامل با يك موبايل جديد اندرويدي درست مانند تعامل با مدل اوليه يك آيفون است. با آنكه زيربناي فناوري ساخت آنها يكسان است؛ اما موارد اختلاف بين آنها فهرستي بلند بالاست. صفحه نمايشهاي لمسي امروزي كه در تبلتها و تلفنهاي همراه به كار ميروند، از نظر ساخت كمي با صفحه لمسيهاي خازني كه پيشتر ذكر كرديم، تفاوت دارند.

آنها از لايههاي متعددي تشكيل شدهاند. در بالا شما يك لايه شيشهاي يا پلاستيكي را براي حفاظت از كل لايههاي مجتمع صفحه لمسي داريد. اين لايه معمولا از جنسي ضد خش مانند شيشه Corning’s Gorilla glass ساخته ميشود تا صفحه موبايلتان در مجاورت با محتويات داخل جيب شما آسيب نبيند. لايه زيرين آن لايه خازني است كه مسئوليت هدايت مقدار ناچيزي الكتريسيته را به عهده داشته و روي لايه نازك شيشهاي ديگري قرار دارد. در قسمت زير آن خود پنل LCD جا گرفته است. هنگامي كه انگشت شما به عنوان يك جسم رساناي طبيعي صفحه را لمس ميكند، با ميدان الكتريكي لايه خازني تداخل پيدا ميكند.

داده حاصله از اين كار به يك تراشه كنترلكننده كه موقعيت محل تماس (اغلب فشار) را ثبت ميكند، انتقال يافته و از سيستم عامل ميخواهد مطابق با آن پاسخ دهد. اين مقدمات به خودي خود به طور دقيق فقط ميتواند يك نقطه تماس را در يك زمان كشف كرده و با لمس دو نقطه يا بيشتر، موقعيت نقطه تماس را غلط تفسير كرده يا اصلا حس نميكند. براي ثبت نقاط لمس متعدد به صورت مشخص، لايه خازني بايد متشكل از دو لايه مختلف باشد؛ يكي از الكترودهاي فرستنده سود ببرد و ديگري از الكترودهاي گيرنده. اين لايههاي الكترود به صورت يك شبكه توري روي صفحه نمايش گجت آرايش گرفتهاند.

هنگامي كه انگشت شما صفحه را لمس ميكند، بين آن با سيگنال الكتريكي بين الكترودهاي گيرنده و فرستنده تداخل ايجاد ميشود. زماني كه انگشت شما به عنوان يك رساناي الكتريكي، صفحه را لمس ميكند، با ميدان الكتريكي كه به وسيله الكترودهاي فرستنده ايجاد شده و به سوي الكترودهاي گيرنده ارسال ميشود، تداخل پيدا كرده و وسيله به اين ترتيب يك لمس راثبت ميكند. به دليل آرايش شبكه ميلهي الكترودي كنترلكننده ميتواند بيش از يك نقطه لمس را به طور همزمان تشخيص دهد.

بيشتر موبايلها و رايانههاي لوحهاي امروزي بين دو تا ده نقطه تماس ر ا به صورت همزمان مورد پشتيباني قرار ميدهند. سطوح چند لمسي صفحه نمايشها حركتهاي اشارهاي مانند نيشگون گرفتن (gestures) روي صفحه جهت بزرگنمايي و چرخاندن تصوير را ممكن ميكنند. هدايت و ناوبري در داخل سيستم عامل يك موبايل امروزي از امور ضروري است كه بدون توانايي صفحه نمايشها براي تشخيص همزمان لمسهاي متعدد ممكن نيست. امروزه اينها پايه و اساس تلفنهاي همراه هوشمند، تبلتها و رايانههاي دسكتاپ (PC) لمسي هستند.

امروزه ما پوشش مخصوص اولئوفوبيك (oleophobic) يا به زبان ساده ضدچربي را داريم كه به لايه رويي صفحه نمايشها افزوده شده است. اين لايه صفحه نمايش را از چربي باقيمانده در اثر انگشت محافظت ميكند. ما شاهد دو نگارش از شيشه ضد خش و نشكن گوريلا گلس هستيم كه لايه شيشهاي محافظ را نازكتر و نسبت به خط و خش مقاومتر كرده است. آخرين فناوري هم in-cell است كه لايه خازني لمسي را در خود LCD جاسازي كرده است و مجموعههاي هماهنگي از شبكههاي ميلههاي الكترودي را به كار ميبرد.

اين فناوري باعث كاهش ضخامت كلي و پيچيدگي اجزاي تشكيلدهنده صفحات نمايش لمسي شده است. با اين فناوري گجت قادر است محل نقاط لمس متعدد را به صورت همزمان و دقيقا تشخيص دهد؛ اما هيچ يك از اين تغييرات از اهميت اساسي فناوري چند نقطه لمسي خازني اصلي برخوردار نبوده و فقط شرايط باريكتر و سبكتر شدن تلفنهاي همراه را فراهم كردهاند.

آينده در دست فناوري هوا لمسي (AirTouch)

محققها بتازگي موفق به ساخت يك قاب (frame) خالي بسيار حساس و داراي ظرفيت پاسخگويي بسيار بالاي لمسي شدهاند. حسگرهاي مادون قرمز و LED تصور واضحي از هر شيئي را كه در اين قاب قرار بگيرد، ممكن ميكنند.

اين فناوري روش گرانقيمتي براي تبديل صفحه نمايشهاي بزرگ به صفحه نمايشهاي تعاملي چند لمسي است. براي سالها اين فناوري محدود مانده و درجا ميزد تا اينكه بتازگي يك نمونه آزمايشي از اين فناوري را ساختهاند كه ZeroTouch ناميده شده و گرچه در ظاهر مانند يك قاب خالي به نظر ميآيد، اما سرشار از قابليتهاي پيشرفته باورنكردني است و يك نمونه 28 اينچي كه گوشههاي صدفي دارد، ميتواند هر چه كه داخلش قرار بگيرد از جمله تماس انگشتان دست و حركات قسمتهاي ديگر بدن را نيز در يك شبكه دو بعدي نوري تشخيص دهد.

جمعبندي

موفقيت تلفنهاي همراه و تبلتهاي لمسي دو اثر بزرگ از خود به جا گذاشته است؛ اول اينكه كاربران شروع به پذيرش لمسي حتي در جاهايي كه اين فناوري جايي نداشته است، كردهاند. در روي ديگر سكه، توليدكنندگان سختافزارها دنبال تكرار موفقيت گجتهاي لمسي در حوزههاي ديگري چون رايانههاي دسكتاپ، لپتاپها و الترابوكهاي داراي سيستم عامل كروم و ويندوز 8 و حتي ساعتهاي مچي هستند. همچنين كنسولهاي بازي مانند 4 PlayStation Vita، PlayStation سوني و وييو (Wii U) شركت نينتندو صفحه لمسيها را به عنوان دومين رابط كاربري ورودي سيستم علاوه بر دستههاي كنترل بازي اصليشان وارد ميدان كردهاند. رايانههاي يكپارچه (All-in-one) يا آيو (AiO) نيز از نمونههاي حضور فناوري لمسي در رايانههاي دسكتاپ هستند؛ اما در آينده نزديك ديگر نيازي به لمس هيچ صفحه يا شيئي براي تعامل با گجت يا رايانهتان نداريد، چرا كه همه اين تعاملها را با لمس كردن هوا انجام خواهيد داد!

آمارها گویای آن است که استانهای مازندران، تهران، اصفهان، خوزستان و سمنان استانهایی هستند که به ترتیب بالاترین ضریب نفوذهای اینترنت را دارند.

به گزارش ایسنا، ضریب نفوذ اینترنت در سال ۹۱ حدود ۶۱.۰۶ درصد اعلام شده که در این میان استان مازندران با داشتن ضریب نفوذ ۸۳.۸۵ درصدی پرکاربرترین استان کشور به شمار میرود.

همچنین استانهای تهران با ضریب نفوذ ۷۸.۵۵ و اصفهان با ۷۰.۴۸ درصدی دومین و سومین استانهای پرنفوذ کشور بهشمار میروند.

هم چنین بنابر آمارهای ارائه شده توسط مرکز مدیریت توسعه ملی اینترنت (متما) استان خوزستان با ۶۸.۰۴ درصد ضریب نفوذ اینترنت چهارمین استان از نظر دسترسی کاربران به شمار میرود.

پس از خوزستان استان سمنان با ضریب نفوذ ۶۵.۴۵ درصدی دیگر استانی است که از نظر تعداد کاربران اینترنت در سطح بالایی قرار دارد.

طبق آمارهای ارائه شده از میان ساکنان استان قم نیز ۶۴.۷۱ درصد افراد کاربر اینترنت محسوب میشوند و ضریب نفوذ اینترنت در استان گیلان ۶۳.۴۸ درصد است.

ضریب نفوذ اینترنت در سایر استانهای ایران نیز از این قرار است: فارس ۶۱.۳۳، قزوین ۵۴.۲۴، سیستان و بلوچستان ۴۱.۷۷، همدان ۵۴.۰۱، یزد ۵۷.۵۶، ک**یلویه و بویراحمد ۴۵.۰۹، لرستان ۴۳.۸۹، زنجان ۵۳.۴، خراسان شمالی ۳۹.۵۷، ایلام ۴۹.۵۶، فارس ۶۱.۳۳، مرکزی ۵۰.۹، کرمانشاه ۴۶.۲۱، بوشهر ۵۶.۳۹، زنجان ۵۳.۰۴، کردستان ۴۸.۳۵، کرمان ۴۰.۷۹، خراسان رضوی ۵۹.۲۴، البرز ۵۵.۰۸، خراسان جنوبی ۳۹.۸۲، یزد ۵۷.۵۶، گلستان ۶۰.۱۸، چهارمحال و بختیاری ۵۴.۴۶.

اما طبق این آمارها دسترسی مردم به اینترنت در تمام استانها بیش از ۳۰ درصد است و در کشور ۲۲ استان ضریب نفوذی بین ۳۰ تا ۶۰ درصد و ۹ استان هم بین ۶۰ تا ۹۰ درصد ضریب نفوذ دارند و هیچ استانی هم کاربر بیش از ۹۰ درصد را تجربه نکرده است.

سر فصل های مطرح شده در آزمون سویچینگ (SWITCH) بر مباحثی همچون برنامه ریزی، پیاده سازی و تست صحت عملکرد یک شبکه طراحی شده با Switch، مفاهیم مطرح شده در تکنولوژی Switching و ترکیب با VLAN ،WLAN، صوت و تصویر در شبکه های را اندازی شده با معماری Enterprise سیسکو تاکید دارد. در واقع هدف از برگزاری دوره آموزشی Cisco CCNP SWITCH که از سری دوره های آموزشی (CISCO Certified Network professional) CCNP برای کسب مدارک سطح متخصص است، ارتقاء دانش و مهارت های متخصصان شبکه در زمینه سوئیچینگ است. CCNP در رابطه با مهارت فنی در نصب و تنظیمات و راه بری شبكه های LAN و WAN و نیز ارتباطات شبكه توسط سیستم شماره گیری تلفن برای شبكه های بزرگ بوده و نشانگر دانش و مهارت پیشرفته در زمینه شبکه می باشد.

در دوره آموزشی CBT Nuggets Cisco CCNP SWITCH 642-813 شما با مفاهیم مطرح شده در دوره CCNP SWITCH آشنا می شوید.

عناوین آموزشی:

- آشنایی با مفاهیم اصلی در Switches Domain

- شبکه های مجازی، پیکربندی

- مبحث In-Depth Trunking در شبکه های مجازی

- پروتکل VLAN Trunking

- پیکربندی و پیاده سازی STP (پروتکل Spanning Tree)

- مفاهیم EtherChannel

- مسیریابی در شبکه های مجازی

- آشنایی با بهینه سازی CEF

- رفع اشکالات در محوطه: HSRP، VRRP و GLBP

- امنیت پورت های اصلی و 802.1x

- VLANها و مبحث Spoofing Attacks

- حملات STP و دیگر ملاحظات امنیتی

- محوطه های VoIP: بررسی اجمالی، ملاحظات، و AutoQoS ها

- شبکه های بی سیم: مفاهیم بنیادی و طراحی

- شبکه های بی سیم: فرکانس ها و استاندارد 802.11

- شبکه های بی سیم: آشنایی با سخت افزار

- نظارت بر شبکه

- مباحث مربوط به VACL

- و ...

لینک های دانلود

![]() دانلود - بخش اول

دانلود - بخش اول![]() دانلود - بخش دوم

دانلود - بخش دوم![]() دانلود - بخش سوم

دانلود - بخش سوم

pass:

www.p30download.com

موضوعات مرتبط: دانلود نرم افزار تخصصی

همانطور که میدانید ما وقتی با دستگاه های دیجیتال فیلمی را ضبط میکنیم و ذخیره میکنیم, آن ویدئو با فرمت DVR یا سایر فرمت های ناشناخته دیگر ذخیره میشود . اجرای این نوع ویدئو ها با سایر نرم افزار ها امکان پذیر نیست و شما برای اینکار به نرم افزار خاصی نیاز دارید .

ادامه مطلب

CEH مخفف Certified Ethical Hacker (هکر قانونمند) یک گواهینامه حرفه ای ارائه شده توسط شورای بین المللی مشاوران تجارت الکترونیک (EC-Council) است که دوره های آموزشی آن آموزش های تخصصی-کاربردی در حوزه امنیت اطلاعات و دغدغه هایی که مسئولین هر سازمانی در زمینه حفاظت اطلاعات دارند را شامل می شود. مدرک CEH با استفاده از روش معکوس ساير دوره ها، روش های دفاعی را عميقاً با استفاده از حمله به سيستم ها مورد بررسی قرار می دهد. اين مدرک يکی از معتبرترين مدارک بين المللی در جامعه Security می باشد. فلسفه دوره های آموزشی CEH این است: «برای شکست دادن یک هکر باید مثل یک هکرفکر کرد». با توجه به این فلسفه است که EC-Council تمامی تکنیک ها و ابزارهای مورد استفاده توسط بدنام ترین و حرفه ای ترین هکرهای جهان را آموزش می دهد. دوره های آموزشی هک راه های دسترسی هکرها و نوع اطلاعات قابل سرقت توسط آنان را به مدیران سیستم آموزش می دهد. بنابراین آموزش گیرنده درک بهتری از مخاطرات داشته و سریعتر می تواند نفوذهای غیرمجاز را مدیریت نماید.

در دوره آموزشی EC-Council CEH Certified Ethical Hacker شما با مفاهیم مربوط به هک و نفوذ به سیستم های اطلاعاتی، راهکارهای لازم جهت محافظت اطلاعات و بررسی میزان آسیب پذیری شبکه در برابر نفوذ های ناخواسته آشنا می شوید.عناوین آموزشی:

- مقدمه ای برای دانش آموزان این دوره

- مقدمه ای بر هک اخلاقی

- مفاهیم Footprinting و Reconnaissance

- پویش شبکه ها

- Enumeration

- هک کردن سیستم

- تروجان ها و Backdoor ها

- ویروس ها و کرم ها

- Sniffers (شنود)

- مهندسی اجتماعی (Social Engineering)

- ممانعت از سرویس دهی

- هک کردن Webservers

- هک کردن برنامه های کاربردی وب

- SQL Injection

- هک کردن شبکه های بی سیم

- فرار از IDS ها، فایروال ها، و Honeypot ها

- سرریزی بافر (Buffer Overflow)

- رمزنگاری

- تست نفوذپذیری

![]() حجم: 3850 مگابایت

حجم: 3850 مگابایت![]() دانلود - بخش اول

دانلود - بخش اول![]() دانلود - بخش دوم

دانلود - بخش دوم![]() دانلود - بخش سوم

دانلود - بخش سوم![]() دانلود - بخش چهارم

دانلود - بخش چهارم![]() دانلود - بخش پنجم

دانلود - بخش پنجم![]() دانلود - بخش ششم

دانلود - بخش ششم![]() دانلود - بخش هفتم

دانلود - بخش هفتم![]() دانلود - بخش هشتم

دانلود - بخش هشتم

www.p30download.com

موضوعات مرتبط: دانلود نرم افزار تخصصی

یکی از بهترین راه حل هایی که این روزها شرکت ها برای کاهش هزینه های خود و کم کردن پیچیدگی های مدیریتی بکار می برند استفاده از استراتژی های مجازی سازی و دسکتاپ های مجازی است. یکی از معروف ترین نرم افزارهایی که برای این منظور بکار برده می شود VMware vSphere می باشد که توانسته است امکانات بیشتر و ویژگی های برتری را نسبت به بقیه ارائه دهد. VSphere از شرکت وی ام ویر اولین سیستم عامل مبتنی بر محاسبات ابری می باشد که انقلابی در سیستم کاری دیتا سنتر ها ایجاد نموده است. این نرم افزار پلتفروم شبیه سازی برای ساخت زیربناهای ابری می باشد که به شما امکان اجرای برنامه های ضروری تجاری را با اطمینان کامل و سرعت بالا می دهد. پایگاه داده های خود را به یک سیستم ابری خصوصی و امن بدون دورانداختن نرم افزارها و سخت افزارهای موجود، تبدیل کنید. توسط نرم افزار vSphere و شبیه سازی و محصولات مدیریت ابری می توانید راندمان و سطح ایمنی سرویس را همراه با مدیریت فضا، بازیابی خودکار مشکلات و مدیریت آن در اختیار داشته باشید.

عناوین آموزشی VMware vSphere 5:

- راه اندازی یک آزمایشگاه و محیط تست برای دوره آموزشی

- بررسی VMware vSphere 5

- نصب نرم افزار VMware ESXi 5

- نصب vCenter 5

- نصب vCenter 5 به عنوان یک Linux Appliance vCSA

- استفاده از vSphere 5 Web Client

- ویژگی های جدید vSphere 5

- ایجاد و اصلاح سخت افزار مهمان (Guest Machines)

- نصب و پیکربندی VMware Tools

- استفاده از وظایف (Tasks)، برنامه ها و هشدار دهنده

- ذخیره سازی مجازی

- آشنایی با vSphere Storage Appliance یا VSA

- ایجاد یک Free iSCSI SAN با OpenFiler

- مدیریت امنیت سرور VMware ESXi

- مجازی سازی شبکه با vSphere

- استفاده از vSphere Distributed Virtual Switch dvswitch

- انتقال ماشین های مجازی با vMotion

- انتقال و ذخیره سازی مجازی با svMotion

- بهینه سازی عملکرد با Distributed Resource Scheduler DRS

- پیاده سازی دسترسی پذیری بالا با VMware HA VMHA

- گزینه های vSphere Command Line Interface یا CLI

- استقرار خودکار vSphere

- ذخیره سازی DRS

- کنترل NIOC

- کنترل SIOC

- آشنایی با ESXi Firewall

- آشنایی با VMware Data Recovery VDR 2

- اداره vSphere با iPad

- تجهیزات VSA

- و ...

عناوین آموزشی VMware vSphere Advanced Networking:

- شروع کار با دوره آموزشی vSphere Advanced Networking

- راه اندازی یک آزمایشگاه برای آموزش و توصیه ها ضروری

- آشنایی با vSphere Networking

- مفاهیم VLAN ها

- ملاحظات امنیت شبکه vSphere

- اتصال فیزیکی به هاست vSphere

- vSphere توزیع شده

- مهاجرت به VDS

- مباحث Traffic Shaping و Resource Pools

- عیب یابی اتصالات شبکه

- و ...

عناوین آموزشی VMware vSphere Optimize And Scale VCAP5-DCA:

- آشنایی با دوره آموزشی

- مدیریت ذخیره سازی و جوی پیشرفته

- مدیریت قابلیت ها و ظرفیت شبکه

- ذخیره سازی اتصال و Multipathing

- پیاده سازی و مدیریت شبکه مجازی

- پیکربندی پیشرفته Distributed Resource Scheduling یا DRS

- نظارت بر عملکرد vSphere

- مدیریت VMware High Availability

- مدیریت تحمل خطا (Fault Tolerance) VMware

- مدیریت به روزرسانی vSphere

- پیکربندی و بازرسی vSphere Log Files

- مانیتورینگ و عیب یابی میزبان (Host) و عملکرد VM

- مانیتورینگ و عیب یابی شبکه

- نظارت و عیب یابی و ذخیره سازی

- نظارت و عیب یابی vCenter Server و vSphere Hosts

- امنیت هاست های ESXi

- خودکارسازی استفاده از PowerCLI

- استفاده از vSphere Management Assistant vMA

- سفارشی سازی نصب های ESXi

- استفاده از Auto Deploy برای ESXi Deployment

- و ...

عناوین آموزشی VMware vSphere Performance Monitoring:

- آشنایی با دوره آموزشی

- راه اندازی یک آزمایشگاه

- بررسی عملکرد vSphere

- آشنایی با عملکرد سی پی یو vSphere

- مدیریت حافظه vSphere

- مدیریت ذخیره سازی vSphere

- مدیریت شبکه vSphere

- آشنایی با vSphere Resource Pools

- درک vSphere Cluster ها

- تنظیم منابع پردازنده vSphere

- تنظیم منابع حافظه vSphere

- تنظیم منابع ذخیره سازی vSphere

- تنظیم منابع شبکه vSphere

- بررسی تونینگ (Tuning) اپلیکیشن ها و VM

- پیکربندی یک VM Guest

- تنظیم VM Guest Memory

- پاکسازی Windows VM پس از P2V Conversion

- استفاده از هشدارهای vSphere برای نظارت بر عملکرد

- تجزیه و تحلیل پیشرفته عملکرد با esxtop و resxtop

- تجزیه و تحلیل عملکرد ذخیره سازی با vscsiStats

- آشنایی با VMware AppSpeed Quickstart

- آشنایی با VMware Capacity IQ Quickstart

- بررسی زمانبندی منابع توزیع شده

- برنامه ریزی ظرفیت های vSphere

- استفاده از عملیات VMware vCenter

- استفاده از VKernel vOperations Suite

- آشنایی با VMware's Free ESXplot و VMware's Free IOBlazer

- آشنایی با Xangati برای ESX

- آماده سازی برای آزمون

- و ...

عناوین آموزشی VMware vSphere PowerCLI:

- آشنایی با دوره آموزشی VMware vSphere PowerCLI

- راه اندازی یک آزمایشگاه و محیط تست برای دوره آموزشی

- مقدمه ای بر PowerCLI

- مفاهیم PowerCLI

- کار با Object ها در PowerShell

- مدیریت vSphere Hosts با PowerCLI

- مدیریت ماشین های مجازی با PowerCLI

- مدیریت شبکه مجازی با PowerCLI

- مدیریت ذخیره سازی با PowerCLI

- مدیریت High Availability و Clustering به وسیله PowerCLI

- مدیریت vCenter با PowerCLI

- گزارش دهی با PowerCLI

- و ...

![]() دوره آموزشی VMware vSphere 5 - حجم: 735.1 مگابایت

دوره آموزشی VMware vSphere 5 - حجم: 735.1 مگابایت![]() دانلود - بخش اول

دانلود - بخش اول![]() دانلود - بخش دوم

دانلود - بخش دوم![]() دانلود - دوره آموزشی VMware vSphere Advanced Networking - حجم: 342.6 مگابایت

دانلود - دوره آموزشی VMware vSphere Advanced Networking - حجم: 342.6 مگابایت![]() دوره آموزشی VMware vSphere Optimize And Scale VCAP5-DCA - حجم: 923.5 مگابایت

دوره آموزشی VMware vSphere Optimize And Scale VCAP5-DCA - حجم: 923.5 مگابایت

![]() دانلود - بخش اول

دانلود - بخش اول

![]() دانلود - بخش دوم

دانلود - بخش دوم![]() دوره آموزشی VMware vSphere Performance Monitoring - حجم: 1255.2 مگابایت

دوره آموزشی VMware vSphere Performance Monitoring - حجم: 1255.2 مگابایت

![]() دانلود - بخش اول

دانلود - بخش اول

![]() دانلود - بخش دوم

دانلود - بخش دوم![]() دانلود - بخش سوم

دانلود - بخش سوم![]() دوره آموزشی VMware vSphere PowerCLI - حجم: 633.2 مگابایت

دوره آموزشی VMware vSphere PowerCLI - حجم: 633.2 مگابایت

![]() دانلود - بخش اول

دانلود - بخش اول

![]() دانلود - بخش دوم

دانلود - بخش دوم

رمز فایل www.p30download.com

موضوعات مرتبط: دانلود نرم افزار تخصصی

![]() دانلود - دوره آموزشی ISA Server 2000 Enterprise Edition 70-227 - حجم: 92.430 مگابایت

دانلود - دوره آموزشی ISA Server 2000 Enterprise Edition 70-227 - حجم: 92.430 مگابایت![]() دانلود - دوره آموزشی Security ISA Server 2004 70-350 - حجم: 272.15 مگابایت

دانلود - دوره آموزشی Security ISA Server 2004 70-350 - حجم: 272.15 مگابایت![]() دوره آموزشی Windows XP Professional Admin 70-270 - حجم: 735.54 مگابایت

دوره آموزشی Windows XP Professional Admin 70-270 - حجم: 735.54 مگابایت![]() دانلود - بخش اول

دانلود - بخش اول![]() دانلود - بخش دوم

دانلود - بخش دوم![]() دانلود - دوره آموزشی Exchange Server 2003 Managing 70-284 - حجم: 174.69 مگابایت

دانلود - دوره آموزشی Exchange Server 2003 Managing 70-284 - حجم: 174.69 مگابایت

![]() دانلود - دوره آموزشی Exchange Server 2003 Design 70-285 - حجم: 240.71 مگابایت

دانلود - دوره آموزشی Exchange Server 2003 Design 70-285 - حجم: 240.71 مگابایت![]() دانلود - دوره آموزشی Windows Server 2003 Managing 70-290 + فایل های تمرین - حجم: 321.79 مگابایت

دانلود - دوره آموزشی Windows Server 2003 Managing 70-290 + فایل های تمرین - حجم: 321.79 مگابایت

![]() دانلود - دوره آموزشی Windows Server 2003 Network Infrastructure Implementation 70-291 - حجم: 316.86 مگابایت

دانلود - دوره آموزشی Windows Server 2003 Network Infrastructure Implementation 70-291 - حجم: 316.86 مگابایت![]() دانلود - دوره آموزشی Windows Server 2003 Network Infrastructure Maintain 70-293 - حجم: 298.78 مگابایت

دانلود - دوره آموزشی Windows Server 2003 Network Infrastructure Maintain 70-293 - حجم: 298.78 مگابایت

![]() دانلود - دوره آموزشی Windows Server 2003 Active Directory Infrastructure Implementation 70-294 + فایل های تمرین - حجم: 254.36 مگابایت

دانلود - دوره آموزشی Windows Server 2003 Active Directory Infrastructure Implementation 70-294 + فایل های تمرین - حجم: 254.36 مگابایت![]() دانلود - دوره آموزشی Windows Server 2003 Active Directory Infrastructure Design 70-297 - حجم: 214.24 مگابایت

دانلود - دوره آموزشی Windows Server 2003 Active Directory Infrastructure Design 70-297 - حجم: 214.24 مگابایت

![]() دانلود - دوره آموزشی Windows Server 2003 Network Security 70-299 - حجم: 244.83 مگابایت

دانلود - دوره آموزشی Windows Server 2003 Network Security 70-299 - حجم: 244.83 مگابایت

رمز فایلwww.p30download.com

یاهو سرویس های Pop3 ایمیل های خود را برای کاربران رایگان غیر فعال کرده است و برای این که از این سرویس استفاده کنیم باید پول پرداخت کنیم، ولی این به این معنی نیست که نمی توانیم از این سرویس به طور رایگان استفاده کنیم. ما می توانیم برنامه ی Yahoo Pops را نصب کنیم و به راحتی نامه های خودمان را به وسیله ی Outlook بفرستیم و دریافت کنیم.

اول برنامه ی Yahoo Pops را از www.ypopsemail.com دانلود کنید و برنامه را نصب کنید و بعد Outlook را باز کنید و تنظیمات را مرحله به مرحله انجام دهید.

تنظیمات لازم برای دریافت نامه های Yahoo توسط Outlook Express :

1- از منوی Tools گزینه ی account را انتخاب کنید.

2- دکمه ی Add را بزنید و گزینه ی Mail را انتخاب کنید.

3- نام خود را وارد کنید و Next را بزنید.

4- آدرس ایمیل خود را وارد کنید و Next کنید.

5- گزینه ی My Incoming Mail Server is a را روی Pop3 قرار دهید.

6- در قسمت localhost، Incoming mail server pop3، HTTP و یا IMAP را وارد کنید.

7- در قسمت localhost، Outgoing mail server (SMTP) را وارد کنید و Next را بزنید.

8- در قسمت Account Name نام کاربری خود را وارد کنید.

9- در قسمت Password کلمه ی عبورتان را وارد کنید و Next کنید.

10- Finish را بزنید.

11- بر روی account جدید (localhost) کلیک کنید و Properties را بزنید.

12- برگه ی Server را انتخاب کنید و گزینه ی My Server requires authentication را انتخاب کنید.

13- برگه ی advance و گزینه ی Server Timeouts را به 5 دقیقه (5minutes) تغییر دهید.

14- اگر گزینه ی Leave a copy of messages on server را انتخاب کنید نامه ها پس از Download از روی سرور پاک نمی شوند.

تنظیمات لازم برای دریافت نامه های Yahoo به وسیله ی Outlook :

1- از منوی Tools گزینه ی Email account را انتخاب کنید.

2- گزینه ی Add a new email account را انتخاب کنید و Next کنید.

3- Server Type را بر روی Pop3 بگذارید و Next کنید.

4- در قسمت Your Name نامی را که دوست دارید گیرنده ی نامه ی شما هنگام دریافت نامه ببیند را بنویسید.

5- در قسمت User Name و email address ایمیلتان را به صورت کامل بنویسید.

6- در قسمت Password کلمه ی عبور ایمیلتان را بنویسید.

7- در قسمت localhost، Incoming Mail server Pop3 را وارد کنید.

8- در قسمت localhost، (SMTP) Outgoing Mail Server را وارد کنید و Next کنید.

9- بر روی دکمه ی More Settings کلیک کنید و برگه ی Advanced را انتخاب کنید.

10- گزینه ی Server Timeout را به 10 دقیقه (10minutes) تغییر دهید.

11- برگه ی Server را انتخاب کنید و گزینه ی My Server requires authentication را اتخاب کنید.

12- گزینه ی Log On using را انتخاب کنید و ایمیل و کلمه ی عبور خود را وارد کنید.

13- برای بستن پنجره ی More Settings بر روی دکمه ی OK کلیک کنید.

14- دکمه ی Next را بزنید و بعد Finish کنید.

موضوعات مرتبط: ترفند

اگر به تازگی به کاربران ویندوز 8.1 پیوستهاید و هنوز به طور کامل با قابلیتهای جدید آن آشنا نیستید، بد نیست بدانید که ویندوز 8.1 به صورت پیشفرض درایوهای سیستمهای مدرن ویندوزی را کدگذاری میکند. این قابلیت به شما کمک خواهد کرد تا فایلها و اطلاعات شخصی خود را هنگامی که لپتاپ شما به سرقت رفته، از دید افراد غریبه مصون نگه دارید. هر چند این روش مانع بزرگ و مهمی بر سر راه فرآیندهای بازگردانی اطلاعات (Recovery) نیز خواهد بود.

پیش از این ابزار BitLocker در نسخههای Professional ، Enterprise و Ultimate از ویندوز در دسترس کاربران قرار داشت. این در حالی بود که ابزار دیگری به نام Device Encryption نیز در دسترس کاربران Windows RT و وندوزفون قرار گرفته بود. این ابزار در تمام نسخههای ویندوز 8 نیز در دسترس بوده و به صورت پیشفرض فعال است.

هارد درایو شما چه وقت کدگذاری خواهد شد؟

ویندوز 8.1 به همراه ابزار Pervesive Device Encryption عرضه میشود. عملکرد این ابزار کمی متفاوتتر از BitLocker که در نسخههای قبلی ویندوز وجود داشت میباشد.

پیش از آنکه ویندوز 8.1 به صورت خودکار کدگذاری اطلاعات را آغاز نماید، میبایست شرایط ذیل فراهم باشد:

- دستگاه ویندوزی شما میبایست از قابلیت Connected Standby پشتیبانی نموده و کیت تأییدیه سختافزاری مایکروسافت (Windows Hardware Certification Kit یا HCK) را برای استفاده TPM و بوت ایمن(Secure Boot) دارا باشد. سیستمهای ویندوزی قدیمی از این ویژگی پشتیبانی نمیکنند؛ در حالی که دستگاههای جدید ویندوزی (8.1) که شما تهیه میکنید، این قابلیت را به صورت پیشفرض فعال خواهند داشت.

- زمانی که شما ویندوز 8.1 را از نو روی یک سیستم نصب و راهاندازی میکنید Device Encryption بر رو.ی درایو ویندوز و سایر درایوهای ویندوزی پیکربندی و اعمال میشود. ویندوز از یک کلید مشخص برای این منظور استفاده میکند که به محض تهیه فایل پشتیبان از کلید بازگردانی (Recovery)، حذف خواهد شد.

- کاربران سیستم میبایست با حساب کاربری مایکروسافت و سطح دسترسی مدیر (Administrator Privilages) وارد شده و یا سیستم را به عضویت یک دامنه (Domain) دربیاورند. اگر یک حساب کاربری از مایکروسافت مورد استفاده قرار بگیرد، کلید بازگردانی در سرورهای مایکروسافت ذخیره و کدگذاری فعال خواهد شد. اگر یک دامنه بدین منظور مورد استفاده قرار گیرد، کلید بازگردانی در Active Directory سرویس دامنه ذخیره و کدگذاری فعال خواهد شد.

اگر شما از یک سیستم قدیمی ویندوزی استفاده میکنید که به تازگی آن را به ویندوز 8.1 بروز نمودهاید، این احتمال وجود دارد که سیستم شما از Device Encryption پشتیبانی نکند. همچنین اگر شما با یک حساب کاربری خانگی (Local User Account) وارد شده باشید، این قابلیت برای شما فعال نخواهد بود. لازم به ذکر است که اگر شما دستگاه ویندوزی خود را از نسخه 8 به 8.1 بهروز نمودهاید، Device Encryption به صورت پیشفرض غیرفعال خواهد بود.

کدگذاری دستگاه یا همان Device Encryption، بدین معناست که اگر لپتاپ شما به سرقت رفته، شخصی که رمز عبور ویندوز شما را نمیداند، با استفاده از یک لوح فشرده Live از ویندوز یا لینوکس و راهاندازی سیستم شما با یک سیستمعامل مهمان، نخواهد توانست به فایلها و اطلاعات شخصی شما دسترسی پیدا کند.

بد نیست این نکته مهم را متذکر شویم که فایلها و اطلاعات شخصی شما تنها با در نظرگرفتن یک رمز عبور برای ورود به ویندوز در امان نخواهند بود؛ چرا که روشهایی برای دور زدن رمز عبور ویندوز نیز وجود دارد. با این حال وقتی Device Encryption به صورت پیشفرض در ویندوز 8.1 فعال باشد (که هست)، میتوان مطمئن بود که اغلب کاربران آن نیز با کدگذاری دادهها محافظت خواهند شد.

اما هنوز یک مشکل وجود دارد؛ اگر شما رمز عبور ورود ویندوز خود را فراموش کنید و نتوانید وارد ویندوز شوید، عملا شما قادر به بازیابی فایلهای و اطلاعات شخصی خود نیز نخواهید بود.

به همین دلیل است که کدگذاری اطلاعات تنها زمانی فعال خواهد بود که شما از یک حساب کاربری مایکروسافت (ویا اتصال به یک دامنه) برای ورود استفاده کرده باشید. مایکروسافت همیشه یک نسخه پشتیبان از Recovery Key را نزد خود نگه میدارد تا شما بتوانید در مواقع لزوم، هویت خود را برای مایکروسافت اثبات نمایید. مثلا با دریافت پیامک توسط تلفن همراهی که به حساب کاربری مایکروسافت خود متصل نمودهاید، قادر خواهید بود اطلاعات کدگذاری شده خود را بازیابی نمایید.

هنگام استفاده از ویندوز 8.1 شما بیش از هر زمانی به پیکربندی تنظیمات امنیتی حساب کاربری مایکروسافت خود و روشهایی دارید که حتی اگر حساب کاربری مایکروسافت شما نیز قفل شد، باز هم بتوانید به فایلهای خود دسترسی داشته باشید.

اما موضوع دیگری که در اینجا برجسته میشود این است که مایکروسافت کلید بازیابی شما را در سرورهای خود نگهداری میکند و این احتمال وجود دارد که به درخواست یا فشار مراجع قانونی، کلید شما در اختیار آنها قرار بگیرد. این موضوع میتواند یک نگرانی جدی در حیطه نقض امنیت حریم خصوصی باشد. با این حال، این کدگذاری کماکان از فایلها و اطلاعات شخصی و یا کاری شما در برابر سارقین و یا افراد غریبه حفاظت میکند. اما اگر شما نگران دسترسی دولتها و یا یک سارق حرفهای و مصمم که توانایی دستیابی به حساب کاربری مایکروسافت شما را دارد هستید، میبایست از برنامهای برای کدگذاری استفاده کنید که نسخهای از فایل بازگردانیاش را در اینترنت بارگذاری نکند (مثل TrueCrypt).

چگونه کدگذاری دستگاه را متوقف (غیرفعال) کنیم؟

در واقع هیچ دلیل جدی و مهمی برای غیرفعال کردن کدگذاری دستگاه وجود ندارد! به عبارتی در دنیایی که مردم و حتی گاهی مشاغل مهم، این قابلیت کاربردی را به منظور حفاظت از اطلاعات مهم خود به کار نمیگیرند، فعال بودن آن به صورت پیشفرض در ویندوز 8.1، میتواند شرایط به مراتب ایمنتری را برای شما فراهم کند.

البته این قابلیت (کدگذاری) فقط بر روی دستگاههایی به صورت پیشفرض فعال خواهد بود که از توان سختافزاری مناسب برخوردار باشند. چرا که مایکروسافت میخواهد مطمئن باشد که فعال بودن این قابلیت، باعث کاهش سرعت و کارایی سیستم در دید کاربرانش نخواهد شد. آنچه مسلم است کدگذاری اطلاعات میتواند بخشی از منابع سختافزاری آن را به خود اختصاص دهد؛ با این حال یک دستگاه بهروز، به راحتی میتواند این حجم از پردازش را مدیریت نماید.

اگر شما مایلید راهکار دیگری را در زمینه کدگذاری اطلاعات سیستم خود به کار بگیرید و یا کلا مایل نیستید اطلاعات شما کدگذاری شوند، میتوانید این موضوع را به راحتی کنترل و مدیریت نمایید.

بدین منظور به PC Setting را باز نموده و گوشه سمت راست صفحه را به داخل بکشید (یا کلید ویندوز را به همراه C فشار دهید). سپس بر روی آیکون Setting کلیک و گزینه Change PC Setting را انتخاب نمایید.

سپس به بخش PC and devices رفته و گزینه PC info را انتخاب کنید. در پایین صفحه مربوط به PC info شما بخش Encryption را مشاهده خواهید کرد. متناسب با تصمیم خود این قابلیت را فعال یا غیرفعال نمایید. همانطور که قبلا هم اشاره کردیم، کاربرانی که از ویندوز 8 به 81 بهروز نمودهاند میبایست برای استفاده از این قابلیت، آن را به صورت دستی از همین قسمت فعال نمایند.

توجه داشته باشید که قابلیت کدگذاری اطلاعات بر روی دستگاههایی نظیر سرفیس1 و یا سرفیس 2 که از Windows RT استفاده مینمایند اجبارا فعال خواهد ماند و شما نخواهید توانست آن را غیرفعال کنید.

اگر شما بخش مربوط به کدگذاری را در آخرین پنجره ذکر شده نمیبینید، به احتمال بسیار زیاد شما از سختافزاری قدیمی استفاده میکنید که حداقل منابع لازم برای استفاده از این قابلیت را ندارد و از آن پشتیبانی نمیکند. برای مثال ماشین مجازی مورد تست ما که ویندوز 8.1 بر روی آن نصب شده است گزینه مربوط به پیکربندی کدگذاری دستگاه را در اختیارمان نمیگذارد.

به نظر میرسد این قابلیت جدید برای دارندگان سیستمهای رومیزی ویندوزی، لپتاپها و تبلتها بسیار کاربردی و مفید باشد. در شرایطی که اطلاعات شخصی موجود در دستگاههای ویندوزی به راحتی میتوانند مورد سوءاستفاده سارقین قرار بگیرند، از این به بعد دستگاههای مدرن مجهز به ویندوز 8.1 بهصورت پیشفرض اطلاعات شما را کدگذاری کرده و از کلید بازیابی آن نیز در سرورهای ایمن مایکروسافت محافظت خواهند نمود.

خبر بد برای آن دسته از کاربرانی که حافظه خوبی برای به یاد سپردن کلمه عبور خود ندارند این است که متأسفانه پس از Reset رمز عبور خود باید با تمامی اطلاعات کدگذاری شده خود خداحافظی کنند! چرا که ویندوز به جهت حفظ امنیت شما آنها را پاک خواهد نمود.

به نظر میرسد که این قابلیت جدید روزنههای امید فراوانی را برای امنیت درایوها پیش روی کاربران ویندوز قرار میدهد که تا کنون به صورت پیشفرض مورد محافظت قرار نمیگرفتند.

بلاخره بعد از مدتی انتظار خیلی کوتاه مایکروسافت محیط ویندوز ۸.۱ را فارسی کرد.

سلام دوستان.بالاخره محیط فارسی ویندوز ۸.۱ توسط مایکروسافت عرضه شد.پس بدون هیچ فوت وقتی بریم برای آموزش

برای فارسی کردن ابتدا به Control panel رفته و بعد به قسمت Language بروید.

حالا بر روی قسمت option زبان فارسی ( در صورت نصب بودن) کلیک کنید.

و بعد بر روی قسمت download and install language pack کلیک کنید البته ممکن همون اول که وارد این پنجره می شود همچین جمله ای را ننوشته باشد که باید کمی صبر کنید تا این عبارت نشان داده شود.

حالا پنجره ای باز می شود و برنامه ای را از اینترنت دانلود میکند که حجمش هم کمتر از ۱ مگابایت است.

پس از چند دقیقه صبر کردن حالا بر روی گزینه ی make This the primery lagunage کنید.

و یک پنجره باز می شود که باید بر روی log off کلیک کنید تا یه بار کامپیوتر log off بشود که بتواند زبان فارسی را بر روی سیستمتان نصب کند.

حالا از محیط فارسی ویندوزتان لذت ببرید.

نکته: اما اگر خواستید دوباره محیط خود را انگلیسی کنید کافیست همین مراحل را بروید فقط این سری option زبان انگلیسی را کلیک کنید و بعد بر روی گزینه ی تبدیل این زبان به زبان اصلی کلیک کنید .

امیدوارم که خوشتون اومده باشه.

موضوعات مرتبط: ترفند

ویندوز شما چه سنی دارد

با سلام خدمت همه فنجونی های عزیز. ویندوز شما چه سنی دارد، شاید این کنجکاوی برای شما هم پیش آمده باشد که چند وقت از نصب ویندوز شما می گذرد.

با ترفندی که امروز برای شما عزیزان قرار داده ام می توانید در کمتر از چند ثانیه اطلاعات زیادی از سیستم خود بدست آورید که نمونه ای از آن ها عبارتند از سن ویندوز شما یا زمانی که از نصب ویندوز گذشته است، زمان گذشته شده از بوت سیستم (زمانی که کامپیوتر خود را روشن کرده اید)، نام و ورژن ویندوز و بسیاری از اطلاعات دیگر.

در مرحله اول باید command prompt یا cmd ویندوز را باز کنید، برای این کار در ویندوز ۷ روی start کلیک کرده و cmd را جستوجو و اجرا کنید در ویندوز ۸ نیز همین کلمه را (cmd) جستوجو و اجرا کنید.(یا در هر ویندوزی میتوانید با زدن کلید های WinKey+R پنجره RUN را باز کرده cmd را تایپ و اینتر بزنید)

حال یک پنجره سیاه رنگ برای شما به نمایش در می آید.

در این پنجره عبارت systeminfo.exe را تایپ کنید و بعد کلید اینتر را بزنید.

خواهید دید پس از چند ثانیه تمامی اطلاعات مربوط به سیستم به شما نمایش داده میشود که در عکس زیر زمان نصب ویندوز مشخص شده.

نمودارهای مربوط به میزان مصرف نشان میدهد که در ماه گذشتهی میلادی، پیشرفتی در وضعیت ویندوز 8 و 8.1 رخ نداده. در ماه نوامبر، سهم ویندوز 8 از نمودار توزیع سیستمعاملهای دسکتاپ 6.66 و ویندوز 8.1 نزدیک به 2.64 درصد بوده که در مجموع سهم کلی ویندوزهای 8 را به 9.30 درصد رسانده است.

نکتهی جالب در مورد نسخه جدید سیستمعامل Apple OS X یعنی 10.9 است که طی یک ماه گذشته رشد بسیاری داشته و سهم نمودار آن از 0.84 درصد، به 2.42 درصد رسیده. این یعنی میزان مصرف OS X 10.9 با نسخهی 8.1 از ویندوز تقریبا برابر است.

و آخرین نکتهی این نمودار مربوط به Windows XP میباشد که با اینکه مایکروسافت پشتیبانی از این ویندوز را برای همیشه قطع کرده، همچنان سیستمعامل مورد استفادهی 31.22 درصد از کاربران است.

• طراحی کاملا جدید: باریکتر از نسلهای گذشته برای بهکارگیری در محصولات آینده

• سایز جدید: نسل بعدی پورت USB هم اندازهی پورت های Micro-USB حال خواهد بود

• کاربری جدید: قابلیت اتصال از همهی جهات

• کابل جدید: پورت و کابل Type-C باعث میشود تا شارژ کردن محصولات سریعتر انجام شود

• پهنای باند بیشتر: تفاوت سرعت Type-C با نسخههای پیشین باورنکردنی خواهد بود!

آقای Brad Saunders، مدیر گروه پیش برندهی USB 3.0 اعلام کرد که "تکنولوژی USB در حال حاضر محبوبترین پل ارتباطی در وسایل دیجیتالیست و به نظر ما زمان آن فرا رسیده تا تحولی عظیم در آن رخ دهد."

USB Type-C در سه ماهه اول 2014 رسما معرفی شده و انتظار می رود که از نیمه دوم همان سال به طور جامع مورد استفاده قرار گیرد.

سطح: مبتدی

متناسب برای: کسانی که به تازگی با لینوکس آشنا شده اند و می خواند با نحوه نصب نرم افزار در لینوکس آشنا گردند.

نصب بسته های نرم افزاری در لینوکس در دو بخش توضیح داده شده.که می توانید برای مشاهده به ادامه مطلب مراجعه نمایید.

ادامه مطلب

برای آموزش دوره c c n a به این صفحه بروید.(یا به قسمت عناوین مطالب وبلاگ بروید صفحه 3 )

1 تا

27

امکان کپی مطالب در وبلاگ می باشد در نرم افزار وورد کپی کرده سپس تبدیل به pdf کنید با نرم افزار نظیر pdf factory یا nitro pdf

good luck

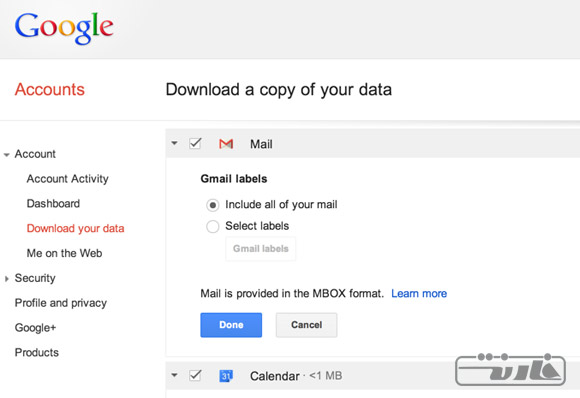

فارنت: گوگل امروز اعلام کرد که به عنوان بخش جدیدی از سرویس Takeout قصد دارد امکان دانلود تمامی اطلاعات سرویس Gmail و همچنین تقویم خودش را برای کاربران فراهم کند.

شاید شما هم بر روی اکانت جیمیل خودتان پیامها و فایلهای ضمیمه بسیاری داشته باشید که دانلود تکتک آنها به سادگی امکانپذیر نباشد؛ از این پس قادر خواهید بود تا تمامی پیامها و ضمیمههای جیمیل را به راحتی در سرویس Takeout گوگل به صورت یک فایل فشرده درآورده و سپس دانلود کنید. گوگل همچنین امکان دانلود آرشیوی از اطلاعات تقویم، گوگل پلاس، یوتیوب، گوگل درایو، بلاگر، Hangouts و … را نیز فراهم کرده است.

گفتنی است که اطلاعات دریافتی از این سرویس برای جیمیل با فرمت MBOX خواهد بود که با سرویسهای ایمیلی مختلف سازگاری دارد. مایکروسافت اخیراً اعلام کرده بود که در حال مذاکره با سرویسدهندههای ایمیل دیگر برای امکان انتقال پیامها به Outlook است و شاید اقدام امروز گوگل هم نتیجه مذاکرات با مایکروسافت باشد.

در حالی که امکان دریافت اطلاعات تقویم گوگل از همین حالا فراهم شده است امکان دریافت آرشیو جیمیل طی چند روز آینده برای کاربران اضافه خواهد شد. برای استفاده از سرویس Takeout گوگل کافیست به این آدرس سری بزنید.

اسپیکرهای گوشی Stax SR-009

قیمت: 5250 دلار

این هدفون قادر است پاسخگویی فرکانسی بین 5 تا 42000 هرتز را ایجاد کند. با این طراحی بزرگی که دارد بیشتر از آنکه بتوان آنرا هدفون نامید، باید به آن نام بلندگوهای گوشی را داد. برای آنکه بتوانید از آن به عنوان اسپیکر هم استفاده کنید نیاز به یک آمپلی فایر 2000 دلاری نیز دارید.

چاقوی Victorinox 1TB Swiss Army

قیمت: 3000 دلار

همگی میدانیم که یک چاقوی سویسی چیزی است که باید در هر بسته سفری باشد. حالا هم که تکنولوژی پیشرفت کرده است، چه میشود اگر همراه این چاقوی سوییسی همه کاره خود، 1 ترابایت فضای ذخیره سازی اطلاعات هم داشته باشیم. این فلش برای کارایی بیشتر قابلیت جدا شدن نیز دارد، اما برای چنین ابزاری با این قابلیت، به نظرتان 3000 دلار کمی تخیلی نیست؟

داک کریستالی آیفون

قیمت: 500 دلار

داکها وسایلی مناسب برای همگام سازی و شارژ دستگاه هستند، اما آیا حاضرید 500 دلار یعنی پولی که تنها با کمی بیشتر میتوانید با آن یک آیفون تازه بخرید برای خرید یک داک کریستالی که با پلاتینیوم پوشانده شده است بپردازید؟

توالت کوهلر نومی

قیمت:6400 دلار

دیگر از این متمولین جامعه هر چه بگویی بر میآید. این صندلی فوق پیشرفته که میبینید در واقع یک وسیله برای پاسخگویی به صدای طبیعت است که هنگام نشستن بر روی آن باد گرمی در قسمت پایینی شروع به وزیدن میکند که یک زمان خاطر مصرف کننده مکدر نشود!

اسمارتفون ورتو

قیمت:13800 دلار

وقتی میخواهیم یک اسمارتفون بخریم به ویژگیهایی که دارد توجه میکنیم. این اسمارتفون گرانقیمت ما دارای سیستم عامل سیمبین و کیبورد سوییپ است. جنس بدنهاش طلای قرمز است و برنامه Concierge Live به طور پیش فرض درون آن قرار دارد.

دو چرخه S-Works + McLaren Venge

قیمت: 18000 دلار

امروزه به طر کل دوچرخه جز کالاهای لوکس به حساب میآید. این نوعش هم که دیگر هیچ. در ساخت بدنه این دو چرخه از فن آوری برای سبکتر کردن فیبر کربن استفاده شده است که منجر به سرعت بیشتر میشود. شما باشید کدام را ترجیح میدهید بیشتر رکاب زدن یا پرداخت 18 هزار دلار برای سرعت بیشتر ؟

ایستگاه کاری MWE Emperor 200

قیمت 45000 دلار

قطعا با نگاه کردن به این ایستگاه کاری مطمین میشوید که تنها جلوههای ویژه نیستند که در فیلمهای هالیوودی به نمایش در میآیند و خیلی از این دستگاهها در دنیای اقعی وجود دارند. این ایستگاه دارای سه مانیتور، تهویه کننده هوا، رابط کاربری لمسی، صندلی الکتریکی چرمی و قابلیت نور درمانی است و به طور کل هرچیزی را که برای انجام کار راحت نیاز دارید در اختیارتان قرار میدهد.

اسپیکرهای مگاترند MKIII

قیمت: 80000 دلار

با طولی در حدود 2 متر و 14 سانت و عرضی تقریبا برابر با 92 سانت، مگاترند صدا را به مرحلهای دیگر برده است.

ساعت هری وینستون اوپوس12

قیمت: 260000 دلار

در این ساعت خبری از عقربههای دقیقه و ساعت شمار معمول نیست. این ساعت دارای 607 قطعه و80 تکه جواهر و جنس بدنهاش از طلای سفید است.

موتورسیکلت Ecosse Titanium Series FE Ti XX

قیمت:300000 دلار

بله اینهم از گرانترین موتورسیکلت دنیا با شاسی از جنس تیتانیوم که با چرخهایی از جنس فیبر کربن ترکیب شدهاند.

شرکت سیسکو قصد دارد با انتشار رایگان یک نرمافزار استاندارد به توسعه فناوری ویدئوکنفرانسهای تحت وب کمک کند.

به نقل از وبسایت pcworld، شرکت سیسکو در وبلاگ رسمی خود اعلام کرده است قصد دارد یکی از کدکهای خود را که مبتنی بر استاندارد H. ۲۶۴ است به صورت رایگان و منبع باز در اینترنت پخش کند.

شرکت موزیلا نیز بلافاصله اعلام کرده است این فناوری را به مرورگر فایرفاکس خود خواهد افزود.

H. ۲۶۴ استانداردی برای پخش ویدئو در آنِ واحد (real-time) است که به صورت گسترده مورد استفاده سیسکو و سایر فروشندگان محصولات ویدئوکنفرانس است.

این فناوری در حال حاضر جزء اصلی مرورگرها نیست، چون شرکتهای عرضهکننده مرورگر برای استفاده از آن میبایست به شرکت MPEG LA حق امتیاز بپردازند.

شرکت سیسکو نیز میکوشد این استاندارد را در اختیار مرورگرها قرار دهد و به همین دلیل تصمیم گرفته است از دریافت هزینههای مربوط به امتیاز این کدک صرف نظر کند.

تا پیش از اینکه مرورگرها از این کدک استفاده نمیکردند، کاربرانی که قصد استفاده از پلتفرمهای ویدئوکنفرانس را داشتند میبایست نرمافزار یا پلاگینی را برای جرای ویدئوچتها در مرورگر دانلود میکردند.

به گفته تحلیلگران، کاربران در این روش ناچار بودند تنظیمات امنیتی رایانه خود را تغییر دهند تا از مسدود کردن این نرمافزار توسط نرمافزارهای امنیتی جلوگیری کنند و بتوانند نسخههای به روز آن را نیز دریافت کنند.

شرکت گوگل در حال حاضر از کدک ویدئویی VP۸ برای مرورگر کروم خود استفاده میکند، اما شرکتهای مایکروسافت، اپل و موزیلا از استفاده از این کدک خودداری میکنند.

شرکت سیسکو قصد دارد با این اقدام راه پیوستن استاندارد H. ۲۶۴ به فناوری وب آرسیتی WebRTC را که مجموعهای از قابلیتهای استاندارد HTML۵ در زمینه مولتی مدیا است، هموار کند. کارگروه مهندسی وبآرتیسی هفته آینده در ونکوور در بریتیش کلمبیا قصد دارند برای این مجموعه یک کدک ویدئویی استاندارد تعیین کنند.

به گزارش ایسنا، فروش انواع *****شکن در کشور و همچنین میزان استفاده از این سایتها گویای آن است که در موارد متعدد کاربران اینترنت برای دسترسی به صفحات مورد نظر خود به این راه متوسل میشوند.

در این میان بی شک بخشی از پهنای باند کشور نیز صرف باز کردن *****شکنها میشود و درنهایت افراد تنها با صرف مقدار بیشتری از پهنای باند به صفحات مورد نظر خود دسترسی خواهند داشت.

حسن کریمی - معاون شرکت ارتباطات زیرساخت - در این زمینه به ایسنا گفت: قطعا اگر تعدادی از سایتها پالایش نمیشد پهنای باند کشور برای باز شدن سایر سایتها افزایش داشت اما به هر صورت باید به این نکته هم توجه داشت که برخی ازاین سایتها استفادههای دوگانه دارند و در کنار استفادههای مثبتی که از آنها صورت میگیرد ممکن است استفادههای نامناسبی هم از آنها به عمل آید و اگر *****ینگ این صفحات برداشته شود قطعا میزان درخواست اینترنت در میان کاربران افزایش پیدا خواهد کرد.

وی در ادامه در پاسخ به این سوال که گاهی در برخی از مقاطع زمانی دیده میشود برخی از سایتهای ***** شده بدون استفاده از *****شکن هم باز میشوند، توضیح داد: تغییر ip یک امر کاملا متداول در شبکه جهانی اینترنت است و حتی خود ما هم این کار را انجام میدهیم. یعنی برای برخی صفحهها به ipهای بیشتری نیاز پیدا میکنیم و به همین دلیل ipهای جدیدی را وارد میکنیم.

معاون بهرهبرداری و مدیریت شبکه شرکت ارتباطات زیرساخت همچنین عنوان کرد: این که یک شرکت بخواهد تعداد ipهایی که به آن اختصاص یافته را افزایش دهد، امری عادی و متداول است اما به هر حال مهم است این ipهای جدید به چه منظور مورد استفاده قرار میگیرند؛ به عنوان مثال ممکن است شرکت گوگل یک ip را برای سایت جیمیل مورد استفاده قرار دهد و یا بخواهد از آن برای موتور جستوجویش استفاده کند.

وی ادامه داد: در این میان نکتهای که باید به آن توجه شود این است که این ipها ابتدا باید مورد استفاده قرار گیرد تا پس از آن شناسایی شده و مورد پالایش قرار گیرند.

کریمی با بیان اینکه شناسایی ipهای جدید سایتهای ***** شده کار دشواری نبوده و ظرف چند دقیقه تا چند ساعت صورت میگیرد، توضیح داد: با این وجود لازم است که این ipها مورد استفاده قرار بگیرند تا بتوان آنها را شناسایی کرد.

دانشمندان اتحادیهی اروپا ساختار جدیدی از شبکهی جهانی وب پیشنهاد دادند که طرح وب آنها سرور ندارد.پروژهی PURSUIT شامل ایجاد "سیستم اجتماعی" است که اساسا متفاوت با وب کنونی است و کاربران میتوانند به اطلاعات شبکهی جهانی بدون مراجعه به سرور دسترسی داشته باشند.به گفتهی محققان، روش استفاده از این شبکه شبیه به انتقال فایلها از طریق تورنت یا شبکههای P2P است؛ یعنی وقتی که دادهها نه از یک منبع مرکزی یا از طریق واسطه بلکه از یک کاربر به کاربر دیگر منتقل میشوند.اجرای این نظریه، اینترنت را سریع تر و موثرتر خواهد کرد؛ چراکه اگر دادهها به طور مستقیم از یک کامپیوتر به کامپیوتر دیگر منتقل شوند.در این شبکه، دادهها در صورت غیرفعال شدن سرورها (مثلا در صورت حملهی DDoS) در دسترس باقی خواهد ماند. همچنین در این شبکه، اینترنت امنتر خواهد شد و میتوان پیگیری کرد محتوا از کدام منبع ارسال شده است.

آمارها گویای آن است که استانهای مازندران، تهران، اصفهان، خوزستان و سمنان استانهایی هستند که به ترتیب بالاترین ضریب نفوذهای اینترنت را دارند.

به گزارش ایسنا، ضریب نفوذ اینترنت در سال ۹۱ حدود ۶۱.۰۶ درصد اعلام شده که در این میان استان مازندران با داشتن ضریب نفوذ ۸۳.۸۵ درصدی پرکاربرترین استان کشور به شمار میرود.

همچنین استانهای تهران با ضریب نفوذ ۷۸.۵۵ و اصفهان با ۷۰.۴۸ درصدی دومین و سومین استانهای پرنفوذ کشور بهشمار میروند.

هم چنین بنابر آمارهای ارائه شده توسط مرکز مدیریت توسعه ملی اینترنت (متما) استان خوزستان با ۶۸.۰۴ درصد ضریب نفوذ اینترنت چهارمین استان از نظر دسترسی کاربران به شمار میرود.

پس از خوزستان استان سمنان با ضریب نفوذ ۶۵.۴۵ درصدی دیگر استانی است که از نظر تعداد کاربران اینترنت در سطح بالایی قرار دارد.

طبق آمارهای ارائه شده از میان ساکنان استان قم نیز ۶۴.۷۱ درصد افراد کاربر اینترنت محسوب میشوند و ضریب نفوذ اینترنت در استان گیلان ۶۳.۴۸ درصد است.

ضریب نفوذ اینترنت در سایر استانهای ایران نیز از این قرار است: فارس ۶۱.۳۳، قزوین ۵۴.۲۴، سیستان و بلوچستان ۴۱.۷۷، همدان ۵۴.۰۱، یزد ۵۷.۵۶، ک**یلویه و بویراحمد ۴۵.۰۹، لرستان ۴۳.۸۹، زنجان ۵۳.۴، خراسان شمالی ۳۹.۵۷، ایلام ۴۹.۵۶، فارس ۶۱.۳۳، مرکزی ۵۰.۹، کرمانشاه ۴۶.۲۱، بوشهر ۵۶.۳۹، زنجان ۵۳.۰۴، کردستان ۴۸.۳۵، کرمان ۴۰.۷۹، خراسان رضوی ۵۹.۲۴، البرز ۵۵.۰۸، خراسان جنوبی ۳۹.۸۲، یزد ۵۷.۵۶، گلستان ۶۰.۱۸، چهارمحال و بختیاری ۵۴.۴۶.

اما طبق این آمارها دسترسی مردم به اینترنت در تمام استانها بیش از ۳۰ درصد است و در کشور ۲۲ استان ضریب نفوذی بین ۳۰ تا ۶۰ درصد و ۹ استان هم بین ۶۰ تا ۹۰ درصد ضریب نفوذ دارند و هیچ استانی هم کاربر بیش از ۹۰ درصد را تجربه نکرده است.

مایکروسافت اوایل امسال اعلام کرد که به هر متخصص امنیتی که بتوانید در ویندوز 8.1 اشکالی را پیدا و به مایکروسافت گزارش کند، 100 هزار دلار جایزه خواهد داد. چند هفته پیش، این کمپانی اولین جایزه 100 هزار دلاری خود را هم به فردی به نام «جیمز فورشاو» داد. امروز مایکروسافت اعلام کرد افراد دیگر غیر متخصص نیز اکنون میتوانند این جایزه را ببرند.

این کمپانی در وبسایت «بلو هت» توضیح میدهد که افراد مختلف میتوانند با آگاه کردن مایکروسافت از روش اصلاح اشکالات قبلاً پیدا شده در ویندوز 8.1 همان مبلغ 100 هزار دلاری را به جیب بزنند. در پست منتشر شده آمده است: «خبر امروز به این معناست که ما به جای تنها چند نفر محدود و قادر به طراحی راهحل برای مشکلات ویندوز 8.1، اکنون به هزاران نفر دیگر نیز که صرفاً راهحلهای معرفی شده را پیدا میکنند، اجازه دادهایم که در مسابقه شرکت کنند. بنابراین اکنون هم طراحان و هم یابندگان راهحل برای مشکلات ویندوز 8.1 میتوانند جایزه 100 هزار دلاری ما را ببرند.»

سازمانهایی که میخواهند در این مسابقه شرکت کنند باید ابتدا با ارسال ایمیل به آدرس doa@microsoft.com ثبتنام کنند و سپس اشکالات پیدا شده را به اطلاع مایکروسافت برسانند. این سازمانها در صورتی که علاوه بر اشکال پیدا شده، راهحل خوبی هم برای آن ارائه دهند، میتوانند از یک جایزه دیگر 50 هزار دلاری نیز بهرهمند شوند. مایکروسافت میگوید حتی اگر فردی بتواند اشکالی را به مایکروسافت نشان دهد که همین الآن هم مورد سوء استفاده باشد، باز هم جایزه به وی تعلق میگیرد و نیازی نیست که اشکال پیدا شده کاملاً جدید باشد.

بارها اتفاق افتاده که وقتی با دیگران در مورد مشکل موجود در ویندوز یا رایانه صحبت میکنیم با این جمله سوالی مواجه میشویم که: "کامپیوترت رو یه بار ریست کردی؟” شاید در نگاه اول، این جمله کلیشهای به نظر برسد اما به واقع، راهاندازی مجدد رایانه میتواند برخی از مشکلات آن را برطرف کند.

به نقل از فارنت؛ اما در طول فرآیند راهاندازی مجدد چه اتفاقی میافتد که مشکلات رایانه برطرف شده و چرا به جای راهاندازی مجدد، سعی در عیبیابی و برطرف کردن مشکل نمیکنیم؟

اینجا آخر راه ما نیست!

مدنظر داشته باشید که این راه حل به رایانههای مجهز به سیستمعامل ویندوز محدود نشده و همه دستگاههای از این خانواده از روترهای بیسیم تا آیپد، گوشیهای اندرویدی و … با راهاندازی مجدد بعضاً مشکلاتشان برطرف میشود. این روش گاهی اوقات بر روی نرمافزارها نیز قابل پیادهسازی است. به عنوان مثال اگر مرورگر فایرفاکس شما کند عمل میکند، اولین توصیه برای حل مشکل آن، راه اندازی مجدد آن است.

بعضی وقتها واقعا لازمه!

برای تصور بهتر از اینکه چرا راهاندازی مجدد مشکلات زیادی را حل میکند، بد نیست نگاهی به حد نهایت مشکلی که یک رایانه از نقطه نظر نرمافزاری ممکن است به آن دچار شود، بیندازیم. ویندوز سکته میکند و صفحهای آبی رنگ نمایش داده میشود. این صفحه آبی رنگ ممکن است بر اثر مشکلی در درایور سختافزاری و حتی از کار افتادن سختافزار شما به وجود آمده باشد. درواقع ویندوز به شرایطی رسیده که نمیداند چگونه خود را بازیابی کند، بنابراین سکته میکند و صفحه آبی مرگ نمایش داده میشود تا اطلاعاتی در مورد این مشکل جمعآوری کند و حالا رایانه را برای شما مجدداً راهاندازی میکند. راهاندازی مجدد، میتواند مشکل صفحه آبی رنگ را حل کند.

لازم به ذکر است که نحوه تعامل ویندوز با مشکلات به وجود آمده رفته رفته بهبود یافته است. برای مثال اگر درایور کارت گرافیک شما مشکلی پیدا میشد، ویندوز ایکس پی به طور کامل هنگ میکرد. در ویندوز ویستا و نسخههای جدیدتر ویندوز، ابتدا افکتهای موجود بر روی دسکتاپ غیرفعال شده و مجدداً فعال میشوند. آنچه که در پشت صحنه ویندوز به وقوع پیوسته، راهاندازی مجدد درایورهای گرافیکی پس از از کار افتادن است.

اما چرا ویندوز به جای راهاندازی مجدد درایور یا خود رایانه، این مشکل را تعمیر نمیکند؟ پاسخ ساده است. زیرا این توانایی را ندارد. در واقع یک کد از کار افتاده و اکنون دیگر به درستی کار نمیکند، بنابراین هیچ راهی برای ادامه فعالیت آن وجود ندارد. با راهاندازی مجدد، این کد میتواند از ابتدا شروع به کار کند و خوشبختانه بدون مشکل به کار خود ادامه میدهد.

ریست کردن چه وقتایی واقعا بدرد میخوره!

اگرچه مشکلاتی خاص وجود دارند که به علت از کار افتادن درایور سختافزاری یا سیستمعامل به یک راهاندازی مجدد نیاز دارند اما این مسئله برای هر مشکلی صادق نیست. برخی مشکلات بدون نیاز به راهاندازی مجدد، قابل تعمیرند، اما راهاندازی مجدد همچنان میتواند به عنوان سادهترین راه تلقی گردد.

ویندوز کند شده : بهتر است بگوییم سرعت ویندوز پایین آمده است. احتمال آن وجود دارد که برنامهای به طور غیرمعمول در حال استفاده نود و نه درصدی از پردازنده بوده و منابع سیستمی دیگر را نیز به خود تخصیص داده باشد. با مراجعه به قسمت مدیریت وظایف، میتوانید این پروسه را شناسایی و آنرا متوقف کنید. اما اگر کاربر آماتوری با این مشکل مواجه شود، میتواند راهحلی سادهتر یعنی راهاندازی مجدد را برای حل این مشکل برگزیند.

اشغال رم به دست برنامههای غاصب!

در گذشته از فایرفاکس به عنوان مرورگری سبک که به راحتی بر روی رایانههای با حداقل سختافزار قابل اجرا بود یاد میشد اما رفته رفته نیاز این مرورگر به حافظه افزایش یافت و از سویی دیگر، در هنگام اجرا، با کاهش سرعت سیستم مواجه میشویم. بستن فایرفاکس میتواند به آزادسازی فضای تخصیص یافته کمک کند. با راهاندازی مجدد، این برنامه از نقطه آغاز شروع به کار کرده و نهایتاً منابع سیستمی کمتری اشغال خواهند شد. این مورد برای هر برنامه نرمافزاری دیگری که استفاده زیادی از حافظه میکند نیز صادق است.

مشکلات شبکه وایفای یا اینترنت

اگر با ارتباط اینترنتی یا وایفای خود مشکلی دارید، ممکن است مشکلی برای نرم افزار موجود بر روی روتر یا مودم شما پیش آمده باشد. راه اندازی مجدد یا خاموش و روشن کردن ساده این دستگاه، میتواند به برطرف شدن این مشکل کمک کند.

در همه موارد، راهاندازی مجدد، وضعیت جاری نرمافزار را پاک میکند و هر کدی که با رفتار غیرمعمول باعث ایجاد مشکلاتی شده باشد، از بین خواهد رفت.

سافت ریست و هارد ریست

در دنیای گوشیهای همراه، دو نوع راهاندازی مجدد وجود دارد. سافت ریست، به معنای راه اندازی مجدد و طبیعی دستگاه است که آنرا خاموش و مجدداً روشن میکند اما هارد ریست، موقعیت نرمافزاری آنرا به حالت کارخانهای بازمیگرداند.

وقتی که به این موضوع دقیقتر بیندیشید، هر دو نوع ریست، با دلایلی مشابه، مشکلات موجود در دستگاه را برطرف میکنند. برای مثال، تصور کنید رایانه شما بوت نمیشود یا توسط بدافزارها آلوده شده است. راهاندازی مجدد ساده سیستم مشکل آنرا برطرف نمیکند زیرا مشکل به فایلهای موجود بر روی دیسک سخت بازمیگردد اما نصب مجدد ویندوز ( تنظیم مجدد رایانه در سیستمعامل ویندوز ۸) هر آنچه که بر روی دیسک سخت شما وجود دارد را پاک کرده و آنرا به حالت پاک پیش از آلوده شدن باز میگرداند.

به نظر میرسد این روش، سادهتر از جستجو برای یافتن مشکل یا آزمودن روشهای مختلف برای ردیابی بد افزارهاست. بازگرداندن رایانه به موقعیت اولیه سریعتر از یافتن مشکل و حل آن است. نهایتاً باید اذعان نمود که راه اندازی مجدد رایانه، موقعیت فعلی نرمافزارها را نادیده گرفته و به آنها اجازه شروع مجدد از ابتدا را میدهد، حتی در برخی موارد رفع مشکلات بدون راهاندازی مجدد، غیرممکن است.

تا پیش از این تصور اغلب ما این بود که تنها این انسان ها هستند که قرار است با ابزارهایی که در اختیار دارند توسط شبکه اینترنت به هم متصل باشند، و شخصا از قابلیت های آن بهره ببرند. اما بیش از یک دهه است که مفاهیم جدیدی شکل گرفته و در چند سال اخیر در قالب یک سری محصولات هوشمند به بازار راه پیدا کرده. اکنون در مورد ایده ای صحبت می کنیم که بر اساس آن هر شیء فیزیکی قادر خواهد بود با اتصال به اینترنت یا به کمک سایر ابزارهای ارتباطی، با سایر اشیا تعامل داشته باشد.

اینترنت اشیا به این معنا است که بسیاری از وسایل روزمره مورد استفاده ما با اتصال به اینترنت، وظایف و اطلاعات خود را با هم و یا با انسان ها به اشتراک بگذارند. عبارت اینترنت اشیا، برای اولین بار در سال 1999 توسط کوین اشتون مورد استفاده قرار گرفت. او جهانی را توصیف کرد که در آن هر چیزی، از جمله اشیای بی جان، برای خود هویت دیجیتال داشته باشند و به کامپیوترها اجازه دهند آن ها را سازماندهی و مدیریت کنند.

برای این که اشیا با همدیگر و یا با شبکه اینترنت تعامل داشته باشند، لازم بود به شیوه ای به هم متصل شوند. شاید از همان ابتدا که کوین اشتون عبارت اینترنت اشیا را پایه نهاد، استفاده از چیپ های شناسایی مبتنی بر فرکانس های رادیویی موسوم به RFID را در ذهن داشت. در این فناوری از چیپ های کوچک و ارزان قیمتی استفاده می شود و به کمک آن ها اطلاعات از طریق امواج رادیویی برای چیپ های گیرنده ارسال می گردد. چیپ های گیرنده، اطلاعات را تفسیر کرده و با اتصال به اینترنت امکان استفاده از آن اطلاعات را در گستره ای عظیم و برای کاربردهای مختلف فراهم می کنند.

گرچه RFID هنوز با توجه به قابلیت های منحصر به فردش، به طور گسترده در جاهای مختلفی، نظیر درب های کنترل ورود و خروج و سیستم ترانزیت استفاده می شود، ولی فناوری های دیگری هم برای تحقق اینترنت اشیا وارد صحنه شده اند. برخی از آن ها مانند بارکدها از تکنیک های ساده تری استفاده می کنند و برخی از این فناوری هم مانند کدهای کیو آر، وای-فای و بلوتوث از تکنیک های جدیدتری بهره می برند.

برای این که به درک بهتری از مفهوم اینترنت اشیا برسید، فروشگاهی را تصور کنید که دیگر به هیچ وجه نگران تمام شدن محصولاتش نیست، چون سیستم کنترل هوشمند انبار در هر لحظه از موجودی تمام محصولات مطلع است و حتی کار سفارش را نیز خود انجام می دهد. دنیایی را تصور کنید که در آن بتوان یخچال خود را طوری تنظیم کرد که وقتی تعداد تخم مرغ های درون آن به ۲ رسید، به صورت خودکار سفارش خرید تخم مرغ به فروشگاه نزدیک خانه تان ارسال شود، یا اینکه بتوانید روشن یا خاموش بودن اتو یا اجاق گازتان را به وسیله تلفن هوشمندتان از محل کار چک کنید.

استارتاپ های بسیاری تاکنون در این عرصه قدم گذاشته اند. شرکت های نو پای نست و بلاتریکس تنها دو نمونه بسیار کوچک در این میان هستند. این شرکت ها با عرضه محصولاتی نظیر ترموستات هوشمند، سنسور هوشمند تشخیص دود و کلید های برق هوشمند در مسیر تحقق اینترنت اشیا گام برداشته اند. به گفته موسسه تحقیقاتی ABI تا سال ۲۰۲۰ بیش از ۳۰ میلیارد دستگاه به صورت وایرلس به بخشی از اینترنت اشیا پیوسته اند. شرکت سیسکو هم یک سیستم شمارنده داینامیک ابداع کرده که به کمک آن می تواند تعداد اشیای متصل را تخمین بزند. از آینده لذت ببرید.

Wikipedia

Zdnet

Nationalgeographic

واعظی در عین حال یادآور شد: اپراتورهای دیگر و جدید هم میتوانند در صورت علاقهمندی برای ارائه خدمات نسل سه و چهار اقدام کنند و در این میان توصیه ما به همه این است که با توجه به این که در دنیا به سرعت اپراتورها از نسل سه به نسل چهار عبور میکنند در ایران هم سرمایهگذاریها بیشتر به سمت نسل چهارم برود.

وی در پاسخ به این سوال که چه تضمینی وجود دارد که برای اپراتورهایی که قصد ارائه خدمات نسل چهارم را دارند مشکلات رایتل پیش نیاید، توضیح داد: اکنون سرویسها آن قدر زیاد است که اگر یک سرویس دچار مشکل شود، سرویسهای متعدد دیگری نیز وجود دارند؛ از سوی دیگر من فکر می کنم که اگر من آن زمان مسوول بودم به گونهای برخورد میکردم که این مشکلات پیش نیاید.

وزیر ارتباطات و فنآوری اطلاعات ادامه داد: به هر حال این مشکلات ایجاد شده و در حال حاضر شورای عالی فضای مجازی در حال بررسی این موضوع است و فکر میکنم از این پس به جای افراد تمام این تصمیمات به واسطه این شورا گرفته میشود و به همین دلیل پس از این شاهد بروز چنین مشکلاتی نخواهیم بود.

واعظی که در صدمین روز شکلگیری و روی کار آمدن دولت یازدهم صحبت میکرد، درباره عملکرد صد روزه وزارت ارتباطات گفت: در این وزارتخانه برنامه ریزیهایی در بخشهای مختلف صورت گرفت و پیشرفتهای خیلی خوبی هم ایجاد شد که مهمترین آنها را می توان افزایش پهنای باند اینترنت دانست.

وی ادامه داد: اکنون پهنای باند اینترنت از 73 گیگابیت بر ثانیه به صد گیگابیت رسیده است که این اقدام بسیار بزرگی بود که صورت گرفت. وزیر ارتباطات و فنآوری اطلاعات در ادامه عنوان کرد: اقدامی دیگری که طی این صد روز صورت گرفت، بررسی نیازهای کشور بود که در حوزه هر یک از این نیازها نیز پروژههای مختلفی طراحی شده است.

وی در عین حال از تلفنهای گویایی که برای ارتباط مستقیم با مردم در نظر گرفته شده یاد کرد و افزود: در حال حاضر شماره تلفن 195 برای ارتباط مستقیم مردم با وزارت ارتباطات انتخاب شده و مردم می توانند از این طریق تمام مشکلات و خواستههای خود را انتقال دهند؛ ما نیز این موارد را بررسی کرده و موضوعات را به اپراتور مربوطه انتقال میدهیم، در آینده نیز اعلام خواهیم که براساس اظهارات مردم کدام اپراتور بیشترین رسیدگیها را به وضعیت شکایات و مشکلات مردم داشته است.

واعظی در ادامه صحبتهای خود از برنامههای دولت برای رسیدگی به مناطق محروم و روستایی یاد کرد و گفت: بنا داریم تا پایان دولت 14 دوره صد روزه داشته باشیم که در پایان هر یک از این دورهها خدمات ارائه شده در آن دوره را به مردم اعلام کنیم.

واعظی اظهار کرد: در حال حاضر فضا فضای کار است و مشکلات شکر خدا برطرف شده و آرامش خیلی خوبی بین بخشهای مختلف ایجاد شده است و همه همکاران ما دیگر مشکلات گذشته ندارند.

وی در عین حال یادآور شد: طی صد روزه گذشته پهنای باند داخلی کشور حدود 20 درصد افزایش داشته است.

وزیر ارتباطات و فنآوری اطلاعات همچنین عنوان کرد: البته نمیخواهم بگویم که تمام این کارها را من انجام دادهام، به هر صورت تلاشهای همکاران قبلی ما نیز بوده است اما ما هم تلاش کردیم که هر چه سریعتر این پروژهها عملیاتی شود.

به گزارش ایسنا واعظی در ادامه صحبتهای خود یکبار دیگر یادآور شد که قرار بر آن است طی ماههای آینده برنامهریزیهایی صورت بگیرد تا به واسطه آنها هر ماه یک سرویس جدید در شرکت پست ارائه شود.

وزیر ارتباطات و فنآوری اطلاعات خاطرنشان کرد: تا چندی دیگر به عضویت پنج شبکه اجتماعی درخواهم آمد.

محمود واعظی صبح امروز در جمع خبرنگاران حاضر شد و با تبریک موفقیت تیم ایران در مذاکرات هستهیی اظهار کرد: تا چندی دیگر در شبکههای اجتماعی داخلی عضو شده و صفحاتی را دراین شبکهها ایجاد خواهد کرد.

واعظی در عین حال یادآور شد: در حال حاضر شبکههای داخلی که در این حوزه فعالیت می کند مورد تایید وزارت ارتباطات هستند که البته از میان این شبکهها، برخی کاربران بیشتری دارند.

وی در عین حال گفت: حال برای این که تبعیضی در میان این شبکهها وجود نداشته باشد ما در هر پنج شبکه یک صفحه ایجاد خواهیم کرد که هر کدام از آنها بازدید بیشتری داشت به آن توجه بیشتری نشان خواهیم داد.

وزیر ارتباطات و فنآوری اطلاعات در ادامه با تاکید بر اینکه شبکههای اجتماعی در تمام دنیا به واسطه خود مردم ایجاد میشوند و دولتی نیستند، توضیح داد: با توجه به اقبالی که مردم نسبت به این شبکهها دارند، بنا داریم پهنای باند و امکانات فنی بیشتری را برای آنها ایجاد کنیم.

وی در عین حال عنوان کرد: نکته دیگر آن بود که فکر میکردم اگر خود من در این شبکهها صفحاتی داشته باشم و هر هفته از این طریق با مردم ارتباط برقرار کنم، را**ار مناسبی است.

مدیرعامل شرکت مخابرات ایران گفت: وقتی پهنای باند وجود ندارد، در کیفیت

سرویس adsl تاثیر میگذارد اما با تعامل با وزارت ارتباطات بزودی این مشکل

را حل خواهیم کرد.

مظفر پوررنجبر در پاسخ به این سؤال که با توقف فروش پهنای باند به مخابرات و

ادامه واگذاری سرویس adsl از سوی این شرکت، کیفیت سرویس اینترنت مشترکان

مخابرات افت میکند، مخابرات چه را**اری برای حفظ حقوق مشترکان خود درنظر

دارد، گفت: وقتی پهنای باند وجود ندارد در کیفیت سرویس تاثیر میگذارد و

اصلا ممکن است سرویس قطع شود.

مدیرعامل شرکت مخابرات ایران گفت: اما در حال رایزنی با وزارت ارتباطات

برای حل این مشکل هستیم و در هفته چندین جلسه در این خصوص با وزارتخانه

برگزار میکنیم.

به گزارش فارس وی ادامه داد: انشاءالله با رایزنیهای انجام شده به زودی مشکل پهنای باند مخابرات حل میشود.

پوررنجبر تصریح کرد: اگر لازم باشد، هزینه بیشتری میکنیم و مشکل پهنای باند را برطرف خواهیم کرد.

مدیرعامل شرکت مخابرات ایران در پاسخ به این سؤال که در شرایط توقف فروش

پهنای باند مخابرات و کمبود پهنای باند در این شرکت آیا واگذاری adsl

مخابرات به مشترکات جدید ادامه دارد، گفت: ادامه دارد، اما خیلی محدود.

با به روی کار آمدن دولت روحانی زم زمه هایی حاکی از رفع فیلترینگ شبکه های اجتماعی به گوش میخورد. در مصاحبه ای که ایسنا با وزیر ارتباطات و فناوری اطلاعات داشته است وی گفته باید صفحات آموزنده شبکه اجتماعی فیسبوک در دسترس باشند تا مردم بتوانند از محتوای مفید این شبکه ها استفاده کنند و نیز مدل فیلترینگ بر اساس محتوا باشد همچنین او اظهار داشت: هم اکنون از نظر فنی امکان تفکیک صفحات مناسب و نامناسب بر اساس محتوا در سایتهای اینترنتی وجود ندارد اما گروهی در حال انجام این کار برای اجرای فنی آن هستند.

محمد واعظی در پاسخ به سوالی در این رابطه میگوید:

در صورت وجود زیر ساختهای فنی، پیشنهاد تغییر مدل فیلترینگ فیسبوک و دیگر سایتهای اینترنتی را داریم؛ به نحوی که مردم بتوانند خودشان پلیس اینترنت شوند و از آن درست استفاده کنند. هم اکنون از نظر فنی امکان تفکیک صفحات مناسب و نامناسب بر اساس محتوا در سایتهای اینترنتی وجود ندارد اما گروهی در حال انجام این کار برای اجرای فنی آن هستند.

در کمیته تعیین مصادیق فیلترینگ در قوه قضاییه، یکی از معاونان وزیر نیز به عنوان نماینده وزارت ارتباطات عضو است تا با توجه به سیاستهای این وزارتخانه، نظرات دولت را درباره تغییر شیوه فیلترینگ شبکههای اجتماعی بیان کند. اما به صورت کلی، تصمیمگیری در این کمیته به صورت گروهی انجام میشود.

وزیر ارتباطات در ادامه موضوع رفع فیلتر فیسبوک گفت:

فیسبوک یک شبکه اجتماعی است که در آن صفحات بسیار خوب وجود دارد ولی برخی از صفحات آن نامناسب است. با رفع فیلتر صفحات مناسب و آموزنده فیسبوک قطعا موافقیم اما باید یک مکانیزیمی وجود داشته باشد که بتوان صفحات مناسب را از نامناسب تفکیک کرد

وزیر ارتباطات و فناوری اطلاعات همچنین اظهار داشت :

برای مثال می توانیم IP های اینترنتی را شناسنامه دار کنیم به این معنی که هر فرد همانطور که یک شماره ماشین دارد یک IP مشخص داشته باشد و پس از آن از مردم بخواهیم از اینترنت درست استفاده کنند به نوعی مردم پلیس اینترنت می شوند

در گوشه گوشه ی شبکه های اجتماعی این خبر پیچیده است و بسیاری از مردم نظر های خود را مبنی بر این کار گفته اند دسته هایی از مردم اظاهار دارند که در حال حاضر سایتها و سرویسهای بسیاری وجود دارد که به شیوه نادرستی فیلتر شدهاند و شاید رفع فیلتر آنها با توجه به مقدمات و پیشنیازهای لازم برای ایجاد دسترسی به فیسبوک، در اولویت بالاتری قرار بگیرد. عدهای نیز امیدی به بحثهای مطرح شده در این رابطه ندارند. از آنطرف، تندروها نیز مخالف شدید رفع فیلتر فیسبوک هستند.