پیاده سازی IP ورژن 6

همانطور که می دونید ، IP بر دونوع هست V4 و V6

فرم نوشتن IP ورژن 4 که معرف حضورتون هست. 192.168.2.100 به این فرم نوشتن در اصلاح Dotted-Decimal گفته می شود . یعنی دهدهی که با نقطه از هم جدا شده است. که 32 بیتی هست و از 4 تا اکتد 8 بیتی تشکیل شده که با نقطه از هم جدا شده اند.

کل IP ورژن 4 حدودا 4 میلیارد IP هست که با جدا کردن IP های Private یا Invalid حدود 2 و نیم میلیارد باقی می مونه. و طبق پیش بینی ها IP ورژن 4 در سال 2012 تمام شد.طبق آخرین اخبار فیس بوک و گوگل هم نیز به IP ورژن 6 مهاجرت کرده اند.

حال اگر جمعیت کره زمین رو 7.5 میلیارد نفر درنظر بگیریم یعنی به ازاء هر سه نفر یک IP ورژن 4 داریم. در حالی که IP ورژن 6 اونقدر گستره اش زیاد هست که قابل شمارش نیست. در یک محاسبه جالب گفته اند که در IP ورژن 6 به ازاء هر مترمربع از کره زمین!! 6.5 ضربدر دو به توان 23 یعنی 55 میلیون IP داریم!!

جالب است بدانید پیش بینی شده IP ورژن 6 با این گستره زیاد، تا سال 2030 تمام خواهد شد.

اما فرم نوشتن آن به چه صورت هست؟

یک مثال از IP ورژن 6:

2001:ABCD:0000:0198:0000:0000:ABCD:0001

-همانطور که می بینید در IP ورژن 6 ما با مبنای شانزده طرف هستیم و فرم نوشتنش colon-hexa Decimal هست.

-هدر پکت های IPV6 از ورژن 4 کوچکتر هست و مسلما سرعت بالاتری نسبت به IPv4 دارد.

-نکته جالب دیگری که IP ورژن 6 دارد این هست که همزمان می توان ده نوع IP داشت و برای یک دستگاه منحصرا یک نوع IP ست نمی شود.

-128 بیتی هست برخلاف IPV4 که 32 بیتی بود.

-روش های ساده کردن دارد.

روش های ساده کردن IP ورژن 6

1. چهار تا صفر پشت سر هم را میتوان با یک صفر نمایش داد.

مثلا در مثال بالا می توان اینگونه نوشت.2001:ABCD:0:0198:0:0:ABCD:0001

2. اعدادی که قبل از آنها صفر می آید را می توان صفر قبل از عدد را ننوشت:

باز به مثال بالا دقت کنید: 2001:ABCD:0: 198:0:0:ABCD: 1

3. اگر دو تا صفر خلاصه شده یا بیشتر پشت سرهم بیایند را می توان با دو تا کالن مشخص کرد

در مثال بالا: 2001:ABCD:0: 198::ABCD: 1

حالا شما بگین: این IP در اصل به چه صورت بوده؟ 2001::1

بله به این صورت بوده:2001:0000:0000:0000:0000:0000:0000:0001

مفهوم Subnet Mask و Prefix

در IP ورژن 4 ما مفهومی داشتیم به نام Subnet Mask در مورد Subnet Mask من خیلی زیاد حرف زدم خلاصه اینکه مرز بین Net ID و Host ID هست.

اما در ورژن 6 ما SubnetMask نداریم و مفهوم دیگیری داریم به نام Prefix.

Prefix برای جداسازی NetID از HostID بکار می رود و به صورت یک (عدد/ )در پایان IP ورژن 6 می آید و میتواند از 3 تا 127 باشد. البته خود 3 و 127 نمی تونند باشند.

مثلا در 2001::1/112 یعنی تا بیت 112 ، با آدرس شبکه روبرو هستیم و باید برای همه ثابت باشد. و از بیت 112 به بعد با بیت های هاست روبرو هستیم و مهم نیست ثابت باشد.

نکته جالبی که در اینجا وجود دارد سادگی آدرس دهی در عین پیچیدگی در IPv6 هست. بعنوان مثال در آدرس دهی کلاینت ها ما اولین کامیپیوتر را 2001::1 اختصاص می دهیم و دومین کامپیوتر را 2001::2 و همینطور الی آخر .همانطور که می بینید بسیار ساده کلاینت ها آدرس دهی می شوند و نیازی نیست اون همه عدد و رقم پشت سرهم بیایند.

نکته جالب دیگری که وجود دارد تعداد هاست هایی است که می توانیم داشته باشیم. ما تا 65535 هاست می تونیم در شبکه خودمون داشته باشیم!!

Bradcast،Multicast،Unicast در IP ورژن 6

Broadcast

در IPv4 وقتی برودکست انجام می شد،یک نفر به همه پکت می فرستاد. مشکلی که برودکست داشت این بود که همه باید جواب می دادند چه فردموردنظر باشند چه نباشند. مثلا فرض کنید من می خوام در یک کلاس حسن رو پیدا کنم. داد میزنم حسن کیه؟ از بین ده تا دانش آموز همون دومین نفر میگه حسن منم. ولی تا آخر بچه های دیگه بگن من نیستم، من نیستم ،من نیستم ،من نیستم. و این بار شبکه رو بالا می بره. حالا فرض کنید که برودکست زیادی در شبکه باشه بعد ببینید چه فاجعه ای میشه کل ترافیک شبکه رو این من هستم من نیستما اشغال میکنه.

اما در IPv6 این مشکل به طور کامل حل شده . ما در IP ورژن 6 به جای برودکست با مفهومی به نام Anycast طرف هستیم. در Anycast اگر مثلا شخص موردنظر پیدا شد دیگه نیازی نیست بقیه جواب بدهند. مثل دنیای واقعی . مثلا ما توی یک کلاس داد میزنیم حسن کیه؟ کل کلاس که نمی گن من هستم من نیستم. یه نفر جواب میده و بقیه سکوت می کنند.

روترها پکت های AnyCast رو از خودشون عبور می دهند اما به صورت کنترل شده. همانطور که می دونید روتر ها نمی تونستن پکت های Broadcast رو از خودشون عبور بدهند. که البته اگر اینجور بود یک فاجعه رخ میداد. مثلا ما اگر شبکه امون به اینترنت وصل بود وتوی شبکه داخلی یک برودکست arp برای گرفتن mac رخ میداد(سیستم داد میزد این IP مکش چیه؟) کل دنیا جواب میدادند!! پس این رد نشدن برودکست از روتر واجب هست و یک قابلیت هست. اما روترها پکت های Anycast رو میتونن از خودشون عبور بدهند. مثلا ما یک شبکه دامینی داریم که مثلا شعبه تبریز زیر مجموعه شعبه تهران هست. اگر IPv6 داده باشیم. وقتی anycast صورت می گیره شعبه تبریز هم متوجه میشه و به صورت کنترل شده میشه در داخل مجموعه خودمون Anycast داشته باشیم.

در AnyCast اگر HostID شبکه را صفر بگذاری آدرس AnyCast بدست می آید.

تا اینجای مباحث را داشته باشید در مورد Unicast و Multicast ان شاء الله در جلسه

بعد صحبت خواهم کرد.درضمن

IP ورژن 6 مباحث بسیار

زیادی برای گفتن دارد.موفق باشید.

پایان جلسه ششم

موضوعات مرتبط: آموزش شیکه Mcitp

Set IP Address to Clients

خب . درشبکه اولین کار بعد از نصب سیستم عامل کلاینت ها IP ست کردن هست. به دو صورت میشه بر روی کلاینت ها IP ست کرد:

1. با استفاده از محیط گرافیکی ویندوز

2. با استفاده از دستورات CMD

نحوه ست کردن IP در محیط ویندوز

اگر

کارت شبکه ما نصب باشد در قسمت Network Connections که در کنترل پنل قرار

دارد می توان IP دهی کرد. به چه صورت؟ عرض می کنم خدمتتون.

برای

ورود به نتورک کانکشن هم می توان از کنترل پنل رفت . هم میتوان در Run

ویندوز دستور ncpa.cpl را تایپ کرد و وارد شد. خب گام به گام باهم جلو

میریم.

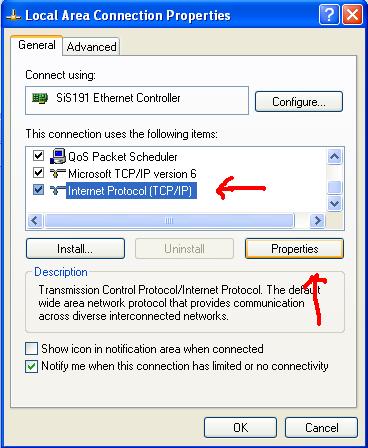

1. بر روی Local Area Connection راست کلیک کرده و Properties را انتخاب می کنیم.

2. پس از باز شدن پنجره Properties ، در قسمت مشخص شده Internet Protocol (TCP/IP) را انتخاب و بر روی Properties کلیک می کنیم.

3. خب اینجا جایی است که ما IP ست میکنیم.

اگر بخواهیم به صورت اتوماتیک و DHCP آی پی دریافت کنیم. باید تیک گزینه obtain an IP address Automatically را بزنیم. مثلا در مودم های ADSL اگر دستی به کلاینت IP بدهیم به اینترنت وصل نمی شود و حتما باید خود مودم به ما به صورت DHCP آی پی بدهد تا بتوانیم به اینترنت وصل شویم.

اما اگر بخواهیم دستی خودمان IP بدهیم گزینه use the following Ip Address: را انتخاب می کنیم و درقسمت IP Address مسلما باید IP آدرسی که قصد داریم به کلاینت اختصاص دهیم را وارد کنیم.

Subnet Mask هم که خودکار خودش می گذارد . Default Gateway دروازه ای است که ما برای اتصال به اینترنت ویا اتصال به شبکه های بالاتر نیاز داریم.

البته در درس های آینده به صورت خیلی مفصل تر این مباحث مرور می شود پس اصلا نگرانی به خودتون راه ندید.

در پایین تر دو قسمت Preferred DNS Server و Alternate DNS Server وجود دارد. که باید در اینجا آدرس DNS سرور را بزنیم.

آی پی های 4.2.2.4 و 8.8.8.8 جزو مشهورترین ها هستند. علت دو تا بودن آدرس DNS سرور این هست که اگر اولی کار نکردبه سراغ دومی برود.

البته حتما کار DNS رو هم میدونید دیگه؟ DNS کارش تبدیل نام به IP هست چون ماشین ها با IP راحتند و ما انسان ها با نام. بخاطر همین سرورهای قدرتمندی هست که تمامی نام ها با IP هاشون رو دارند و وقتی شما نامی را وارد می کنید اون سرور به جدول خودش مراجعه می کند و می بیند که در مقابل اون نام چه IP ذخیره شده و شما رو به اون IP منتقل می کند.

نحوه ست کردن IP با دستورات Command Prompt

قبل از ست کردن IP با کامند نیاز هست که سرویس RRAS یا Route & Remote Access Service را enable و Start بزنید. جهت این کار لازم هست که در Run ویندوز تایپ کنید Services.msc تا کنسول سرویس های ویندوز باز شود.

در پنجره ظاهر شده به دنبال Route & Remote Access بگردید و بر روی آن دابل کلیک بکنید. در پنجره جدید ظاهر شده Start Up Type را بر روی Automatic قرار دهید و Apply کنید و سپس بر روی Start کلیک کنیدو مجددا apply و پنجره را ببندید.

خب پس از انجام مراحل بالا cmd را از طریق Run ویندوز باز کنید ، و شروع کنید به تایپ دستورات زیر:

Netsh که مخفف نتورک شل هست برای انجام تنظیمات شبکه ای از آن استفاده می شود.

Interface IP برای ورود به اینترفیس های آی پی ورژن 4

Show interface برای نمایش وضعیت اینترفیس ها یا کارت های شبکه موجود روی کلاینت

Set address "Local Area Connection" dhcp

با دستور فوق اگر به کارت شبکه کلاینت IP داده باشیم برداشته می شود. دقیقا مثل این است که در محیط گرافیکی تیک گزینه obtain an IP address Automatically را زده باشیم.

Set address "local area connection" static 192.168.1.2 255.255.255.0

با دستور بالا من به کارت شبکه سیستم به صورت استاتیک و دستی IP ی 192.168.1.2 با سابنت مسک 255.255.255.0 را ست کردم.

اگر بخواهیم gateway هم تعیین کنیم فقط کافیه بعد از سابنت مسک آدرس آی پی gate way را هم بدهیم به صورت زیر

Set address "local area connection" static 192.168.1.2 255.255.255.0 192.168.1.1

در پایان این دستور هم میتونیم متریک را مشخص کنیم. متریک عددی است که هرچقدر پایین تر باشه در صورت داشتن چند کارت شبکه ارزش کارت شبکه خاص را بالاتر می برد.مثلا اگر دو کارت شبکه داشته باشیم و بخواهیم بر روی اینترنت برویم اینکه از کدام کارتهای شبکه استفاده کند برای ورود به اینترنت به متریک اونها بستگی دارد و هرکدام که متریک کمتری داشته باشد از همان استفاده می کند. خب در اینجا مثلا متریک این کارت شبکه را میگذاریم 1

Set address "local area connection" static 192.168.1.2 255.255.255.0 192.168.1.1 1

با استفاده از دستور زیر می تونیم DNS بر روی کارت شبکه ست کنیم

Add dns "local area connection" 4.2.2.4" index=1

در قسمت آخر دستور index رو مشخص کردیم که اگر index برابر 1 باشد یعنی IP داده شده را در قسمت preferred قرار بده و اگر index برابر 2 باشد یعنی IP وارد شده را در قسمت Alternate قرار بده .

DNS هایی که می توان مورد استفاده قرار داد :

4.2.2.4

8.8.8.8

192.9.9.3

192.9.9.4

85.15.1.10

85.15.1.12

کلیه دستوراتی که در بالا توضیح دادم رو میتونید در عکس زیر مشاهده کنید:

تنها دستور جدیدی که در بالا می بینید دستور

Set dns name="local area connection" source=dhcp

هست که برای مواقعی بکار می رود که از قبل بر روی dns آی پی ست شده است و دیگر اجازه نمی دهد که ما IP ست کنیم.

با استفاده از این دستور ما هر چه داخل فیلدهای dns هست را پاک میکنیم و مجددا IP میدهیم.

خب امیدوارم مفید واقع شده باشد. موفق باشید.

موضوعات مرتبط: آموزش شیکه Mcitp

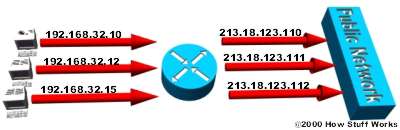

NAT

همانطور که میدانید NAT مخفف Network Address Translation هست و کار آن تبدیل آدرس های Invalid یا Private به آدرس های Valid یا Public هست.

اجازه بدهید با یک مثال بحث را شروع کنیم.

فرض بفرمایید شما از شاتل یک مودم ADSL خریدید و در منزل از طریق wireless به اینترنت وصل شده اید. این مودم از طریق dhcp به شما IP داده است مثلا 192.168.6.200 . شما برای اینکه بر روی اینترنت بروید باید این IP تبدیل به IP Public بشود. در شاتل یک سروری هست به نام NAT Server هستکه کارش همین است. یعنی جدولی دارد به نام NAT Table که این IP را از شما می گیرد و آن را به IP Public مثلا 94.182.192.3 تبدیل می کند.

در سرورهای NAT فیلترینگ معنا ندارد. کارش فقط تبدیل IP است و به محتوای درخواست شما کاری ندارد. فقط کارش این است که شما را بر روی اینترنت ببرد.

اما ما قبل از سرور NAT ، سرور دیگری داریم به نام Proxy Server. کار این Server این هست که درخواست شما را میگیرد و به جای شما آن را بر روی اینترنت می برد و موقع بازگشت اگر از سایت های غیر مجاز باشد مثلا ، پیغام میدهد که دسترسی امکان پذیر نمی باشد.

به همین دلیل به Proxy Server، عبارت Send On Behalf هم میگویند.یعنی به نیابت از ما کاری را انجام میدهدو نتیجه و خروجی را با ما در میان می گذارد.

در ایران تمامی ISP ها از Proxy server قبل از سرور NAT شان برخوردار هستند که بر روی آن نرم افزار سپر ( نام نرم افزار فیلترینگ ایران است که توسط موسسه تبیان نوشته شده است) نصب شده است.

انواع NAT

در شبکه ها ما سه نوع سرور NAT داریم که عبارتند از:

1.Static NAT

در این نوع سرور به هر IP که Invalid هست یک IP پابلیک یا Valid اختصاص پیدا میکند. مثلا اگر 500 تا سیستم داشته باشیم باید 500 تا IP ی Valid داشته باشیم.

اگر یک سیستم خاموش باشد IP اش به کس دیگری اختصاص پیدا نمی کند و به صورت رزرو شده و انحصاری هر سیستم یک IP ولید دارد و برایش کنار گذاشته می شود تا آن سیستم روشن شود.

معمولا برای سرورهایی که در روی اینترنت سرویس می دهند مورد استفاده قرار میگیرد.

2. Dynamic NAT

در داینامیک NAT یک Pool یا مجموعه IP وجود دارد که تمام IP های Valid را داخل آن قرار داده شده است. نفر اول که می خواهد وارد اینترنت شود از این Pool یک IP به آن اختصاص پیدا می کند و به واسطه آن بر روی اینترنت می رود.

نفر دوم هم به همین صورت الی آخر... اگر کسی کارش با اینترنت تمام شد، IP خود را مجددا به داخل Pool می اندازد تا کس دیگری استفاده کند.

اما مشکلی که دارد این هست که فرض بفرمایید 50 تا IP ولید داخل این Pool هست. اگر هر 50 تا مشغول باشد ، نفر 51 که می خواهد وارد اینترنت شود باید صبر کند تا یک IP آزاد شود تا از آن استفاده کند و بر روی اینترنت برود.

به همین دلیل ISP ها از این نوع سرور هم استفاده نمی کنند.

3. PAT

PAT مخفف Port Address Translation هست که تقریبا همان Dynamic NAT هست با این تفاوت که همانطور که گفتیم در داینامیک NAT از داخل ظرف به اشخاص IP اختصاص داده می شدو اگر IP ها تمام می شد نفر جدیدی که می آمد باید صبر می کرد تا یک IP آزاد شود و به آن اختصاص داده شود اما در PAT اینگونه نیست.

در PAT پس از تمام شدن IP های ولید اگر نفر جدیدی وارد شود، آن را بر روی یک IP ولیدی که در حال استفاده است می اندازند و دیگر منتظر نمی مانند تا آن IP آزاد شود.

اجازه بدهید کمی بیشتر توضیح دهم.

همانطور که گفتم در PAT شخص را بر روی IP ولیدی که در حال استفاده است می اندازند و دیگر منتظر آزاد شدن آن IP نمی مانند، اما چگونه این کار انجام می شود؟ بر اساس پورت. یعنی چند نفر از یک IP ولید استفاده میکنند اما پورت آنها با هم فرق می کند.

بعنوان مثال نفر اول با پورت 1024 نفر دوم با همان آدرس IP اما با پورت 1025 و الی آخر. به همین خاطر به آن Port Address Translation می گویند . این پورت ها می تواند تا 65535 تا ادامه پیدا کند.

البته ISP ها سعی می کنند آن را بر روی IP هایی بیندازند که دانلود کمتری دارد. اصطلاحا به این روش Share کردن IP هم می گویند. معمولا ISP ها بسته به انصافشان IP را بین 7 تا 35 نفر share می کنند که در شرکت های ISP مختلف متفاوت است.

با توجه به تعاریف بالا ISP ها بهتر است IP های Valid بیشتری داشته باشند تا با توجه به رشد کاربران کمتر عمل sharing انجام شود. مثلا شاتل رینج IP که از شرکت ripe.net در اختیار گرفته است این هست:

94.182.192.0 - 94.182.199.255

یا رینج IP که شرکت عصر تله کام در اختیار گرفته است:

188.34.0.0 - 188.34.127.255

همانطور که می بینید شرکت عصر تله کام رینج IP بسیار بیشتری را در اختیار گرفته است.

منبع اطلاعات بالا سایت ripe.net هست.

مبحث NAT هم در همین جا به پایان می رسد. ان شاء الله در جلسه بعد ادامه مباحث رو پی می گیریم.

موفق باشید.

موضوعات مرتبط: آموزش شیکه Mcitp

ما به طور کلی به دو روش ویندوز رو نصب می کنیم:

1. clean Install: یعنی از صفر شروع می کنیم به نصب ویندوز و سیستم رو میاری بالا.

2. Upgrade: از اسمش مشخص هست که یعنی یک ویندوز روی سیستم داری و میخوای اون رو آپگرید کنی. به عبارت واضح تر یعنی کل درایورها و Application ها می مونه و فقط کرنل سیستم عامل رو از مثلا xp به 7 می بریم.

و اما ما سه نوع آپگرید داریم:

1. Win7 به Win7

این یعنی چی؟ عرض می کنم خدمتتون. ببینید همانطور که میدونید ویندوز 7 نسخه های مختلفی داره. فرض کنید ما یک نسخه Home خریدیم و حالا می خواهیم به Ultimate آپگریدش کنیم.

همانطور که میدونید نسخه Home فاقد یکسری ویژگی هاست . مثلا RDP یا ریموت دسکتاپ پروتکل را ندارد. بخاطر همین خصوصیت ما مجبور به آپگرید میشیم.

البته برای آپگرید فقط کافیه cd رو داخل دستگاه بگذاریم و روی گزینه upgrade کلیک کنیم. یا از ابزاری به نام windows any time Upgrade استفاده کنیم.

2.Windows Vista sp1 به Win7

جهت تبدیل ویستا به 7 ، حتما باید ویندوز یستا سرویس پک 1 باشد.

3. XP به 7

مستقیما نمیشه xp رو به 7 تبدیل کرد. راه حلش به جای Upgrade ، مهاجرت یا Migrate هست.

اوکی به هرحال ویندوز رو روی کلاینت ها نصب می کنیم حالا یا با روش clean یا با روش Upgrade .

اولین کاری که آقای ادمین بر روی سیستم ها انجام می دهد IP دهی به سیستم هاست.

Addressing in networks

همانطور که شاید بارها مطرح شده باشد. دو نوع آدرس دهی در شبکه داریم Physicalو Logical .

1. Physical: فیزیکال یا آدرس فیزیکی که همان مک آدرس هست.

2. Logical: یا آدرس منطقی که همان IP هست که میتونه ورژن 4 یا 6 باشه.

خب میخوام به تفصیل این موضوعات رو توضیح بدم.

Mac Address

در جلسه اول وبلاگ ccna به تفصیل در مورد مک آدرس صحبت کردم. میتونید به اونجا مراجعه کنید.

اما چیزی که به اینجا مربوط می شود این است که چطور میتونیم مک آدرس کارت شبکه خودمون یا کلاینت ها رو بدونیم؟

فقط کافی است در CMD (در Run تایپ کنید CMD تا پنجره مشکی رنگ ظاهر شود) تایپ کنیم getmac

البته دستور ipconfig /all نیز در قسمت physical Address به ما مک آدرس را می دهد.

بهترین فیلترینگی که در دنیای شبکه انجام میشود فیلترینگ با مک هست. یعنی مثلا قفل میکنند که این مک آدرس اجازه اتصال به شبکه را دارد. ناگفته نماند که با نرم افزار هایی مثل Smac می توان این فیلترینگ را شکست و مک آدرس را تغییر داد.

ARP

خب . برای اینکه بفهمید آرپ چی هست اجازه بدید با یک مثال شروع کنم.

فرض بفرمایید ما چند تا سیستم داریم که اینها بواسطه یک سوئیچ با هم شبکه شده اند. سوال اینجاست که مگر سوئیچ اساس کارش بر اساس مک آدرس نیست؟ (یک سوئیچ لایه دویی را فرض بفرمایید) پس چگونه است که ما وقتی به سیستم ها متصل می شیم با IP وصل میشیم؟ سوئیچ که از IP سر در نمی آورد که؟

پاسخ این سوال در ARP خلاصه می شود. ARP پروتکل مبدلی است که IP را به مک آدرس تغییر می دهد.

اما چگونه ARP مک آدرس هر IP آدرس را می فهمد؟

ARP جدولی دارد به نام ARP table ، هر بار که آی پی آدرسی شما می زنید تا به آن متصل شوید، پروتکل ARP آن IP رو در شبکه برودکست می کند تا ببنید برای چه کلاینتی هست، به محض پیدا شدن در جدولش یادداشت میکند که فلان IP به فلان مک اختصاص دارد مثلا.

حال برای اینکه هر بار ما یک IP آدرس رو زدیم این عمل اتفاق نیوفتد، ARP آن IP را کش می کند یا به اصطلاح در جدولش یادداشت می کند.

در اینجا با سه دستور ARP که در محیط CMD اجرا می شود، شمارو آشنا می کنم.

1. اگر بخواهید محتویات این جدول ARP رو ببینید از دستور زیر استفاده کنید.

ARP –a

2. اگر می خواهید محتویات این جدول را پاک کنید از دستور زیر استفاده کنید.

ARP –d

3. اگر می خواهید به صورت دستی مک آدرس یک IP را به این جدول اضافه کنید از دستور زیر استفاده کنید که البته توصیه نمیشه:

ARP –s 192.168.3.10 00-00-00-00-00-00

در قالب تصوير ببينيد:

نکته جالب در مورد این جدول این هست که با ریست سیستم این جدول پاک میشه.

نکته جالب تر: به نظر شما چطور میتونیم مک کامپیوتر های خارجی رو ببینیم؟ فقط کافیه که IP اون سیستم رو Ping کنیم. مکش خود به خود داخل جدول ARP اضافه می شود.

Reverse ARP

این پروتکل کارش برعکس ARP هست. یعنی Mac آدرس را به IP تبدیل می کند.

IP یا Internet Protocol

راجع به IP بارها صحبت شده. اما فکر می کنم تعریف زیر براش جامع باشه.

به هر دستگاهی که وارد شبکه بشود، هاست می گویند. حالا این device میتونه pc یا camera یا حتی یخچال باشه.

تمامی هاست ها برای ارتباط با یکدیگر نیاز به Unique Identifier دارند که این ID چیزی نیست جز IP.

در مورد کلاس های IP هم مجددا به جلسه اول وبلاگ CCNA مراجعه کنید.

علت کلاس بندی IP ها مدیریت راحت تر IP هاست.

Subnet Mask

با این بحث هم کم وبیش آشنا هستید. سابنت مسک مرزی است که آدرس شبکه و آدرس اعضا رو مشخص می کنه. مثلا ما شبکه ای داریم به نام 192.168.3.5 با سابنت مسک 255.255.255.0 این عدد به ما می فهمونه که شبکه ما آدرسش اینه 192.168.3 و عضو شبکه هم آدرسش 5 هست. و بدین طریق ما اون عضو شبکه را پیدا می کنیم.

واما مبحثی دیگر...

IP های Valid و Invalid

همانطور که میدونید IP ها در دنیا فروشی هستند. اما تصور بفرمایید اگر ما برای هر شبکه کوچکی که می خواستیم انجام دهیم باید IP می خریدیم انوقت چی می شد؟ بر همین اساس نهاد IP های اینترنتی یا IANA تصمیم گرفت یکسری از IP ها رو آزاد یا free و مجانی کنه تا بتونن افراد در داخل شبکه های خصوصی خودشون از اون IP ها استفاده کنن. یک رینج هایی رو در هر کلاس IP جدا کرد و اونها رو رایگان کرد . این رینج ها عبارتند از:

Class A: 10.x.x.x

Class B: 172.16.x.x – 172.31.x.x

Class C: 192.168.x.x

به جای x هر عددی می توان گذاشت و این IP ها همه مجانی هستند . باقی IP آدرس ها پولی هستند. نکته ای که راجع به Ip های Invalid یا Private وجود دارد این است که با این IP ها روی اینترنت نمی توان رفت. برای اتصال به اینترنت حتما باید این IP ها به IP Valid یا Public تبدیل شوند. که این کار بر عهده NAT server هست که به زودی توضیح خواهم داد.

در پایان توضیحی در مورد IANA بدهم و باقی مباحث رو ان شاء الله در جلسه بعد پی می گیریم.

ریشه همه IP ها نهاد IANA هست که مخفف Internet Assigned Numbers Authority می باشد. این نهاد در همه جای دنیا نمایندگی دارد مثلا برای آسیا سایت ripe.net و برای آمریکا سایت arin.net هست.

حالا ripe.net ریشه میشه به مخابرات ایران و جایی به نام فیزیک نظری و از مخابرات ایران ریشه میشه به پارس آنلاین و از اونجا به ISP های دیگر مثل شاتل و عصرتله کام و صبا و ...

یعنی اگر شما یک IP ولید بخواهید باید از این ISP ها بگیرید اما اگر تعداد خیلی بالا بخواهید باید از ripe یا نمایندگی آسیا بگیرید.

خب. امیدوارم مفید واقع شده باشد. فعلا.

موضوعات مرتبط: آموزش شیکه Mcitp

مایکروسافت موقعی که ویندوز xp و 2003 آخرین سیستم عامل هایش بود. به این دو یعنی xp و 2003 می گفت High Level و به 98 و NT می گفت Down Level.

اما حالا دسته بندی دیگری رو پیش گرفته است. به xp و 2003 میگوید Lagacy و به ویندوز های 7 و ویستا و 2008 می گوید Next Generation یا به اختصار NG.

خب ما سخت افزارهای مورد نیاز برای نصب سیستم عامل رو باهم بررسی کردیم که عبارت بودند از CPU و RAM و HARD و VGA. حالا می خواهیم Mainboard را بررسی کینم.

ویژگی هایی که Mainboard برای نصب کلاینت باید پشتیبانی کند:

1. Plug & Play:

که به اختصار به آن (PnP) هم میگویند. Mainboard هایی که به محض اتصال Device به آن ، آن را شناسایی می کنند این ویژگی را دارا می باشند.تفریبا همه مادربرد ها این ویژگی را دارا میباشند. مثلا اگر دقت کرده باشید به محض اتصال فلش به سیستم ، شناسایی می شود و صفحه اتوران آن بالا می آید.

2.Advanced Configuration & Power Interface

که به اختصار به آن ACPI هم می گویند. اگر نتواند درایور سخت افزاری را Detect کند، آن سخت افزار را در مود استاندارد نصب می کند. اگر دقت کرده باشید بعد از نصب ویندوز با اینکه کارت گرافیک را نصب نکرده اید اما باز هم تصویر دارید. این همان ACPI هست. یعنی کارت گرافیک در مود استاندارد نصب شده است تا شما بعدا خودتان دستی به صورت کامل کارت گرافیک را نصب کنید.

اما گاهی این ویژگی خوب نیست. مثلا در بعضی لپ تاپ ها وقتی می خواهیم 7 نصب کنیم. با صفحه آبی مرگ مواجه می شیم. و کامپیوتر ریستارت می شود. این به دلیل همین ویژگی است. راه حل چیست؟ باید وارد BIOS سیستم بشویم و ویژگی ACPI مادربرد را غیرفعال کنیم.

3.BitLocker Drive Encryption

قفل کردن سخت افزار بر روی مادربرد. بعنوان مثال اگر هارد دزدیده شود، در جاهای دیگر قابل شناسایی نیست و باید حتما بر روی این مادربرد باشد تا هارد بالا بیاید. البته دقت داشته باشید حتی اگر mainboard بسوزد ما می تونیم هارد را با پسوردی که خودمون دادیم بالا بیاریم و نگرانی از این بابت وجود ندارد.

اگر می خواهید این ویژگی رو فعال کنید کافی است روی درایو هایتان در داخل My Computer راست کلیک کرده و گزینه Turn On BitLocker رو فعال کنید. که از شما نحوه قفل کردن را می پرسد. گزینه اول آن پسوردگذاری هست.

فرض بگیریم که شما رمز گذاشتید و رمز را فراموش کردید .می توانید از نرم افزار EFS Recovery استفاده کنید. نرم افزار فوق العاده ای برای Decrypt کردن Encryption ها.

تفاوت انواع نسخه های windows 7

همانطور که می دونید در ویندوز 7 مثلا ما با 6 نسخه روبرو هستیم که عبارتند از Starter و Home Basic و Home Premium و Professional و Enterprise و Ultimate . حالا این نسخه ها با هم چه تفاوتی دارند؟

اما قبل از اینکه نسخه ها را باهم مقایسه کنیم باید یکسری مفاهیم را بدانیم.

1.تفاوت شبکه های Domain و WorkGroup

تفاوت اونها در بحث مدیریت هست. در شبکه های Domain مدیریت متمرکز وجود دارد اما در شبکه های Workgroup خیر. کلا راه تشخیص یک شبکه دامین از ورک گروپ. Active Directory هست. یعنی باید ابتدا ببینیم بر روی سرور Active Directory نصب هست یا خیر. اگر نصب هست اون شبکه از نوع Domain هست و اگر نبود شبکه از نوع Workgroup هست.

نکته 1: در شبکه های دامینی ، به سروری که در آن اکتیو دایرکتوری نصب هست، دامین کنترلر-Domain Controller می گویند.

نکته 2: در شبکه های دامینی، به سرورهای غیر از دامین کنترلر ، member server می گویند.

نکته 3: به سروری که در شبکه های WorkGroup استفاده می شود ،Stand-alone Server میگویند.

2.Full Hard Drive Encryption:

بحث Bitlocker که در بالا آمد. بعضی از نسخه های ویندوز از این قابلیت ساپورت نمی کنند.

3.Tablet Pc Capacity:

قابلیت تشخیص دستخط، صدا، تصویر، چهره و...

4.Multiprocessor Support

اگر ویندوزی این ویژگی را داشته باشد می تواند بیش از یک CPU را ساپورت کند.

5.Parental Control

قفل کودک.

خب حالا که 5 مورد بالا را دانستیم . باید یک نوع دسته بندی دیگر را نیز بدانیم.ویژگی هایی که انواع نسخه های ویندوز سون دسته بندی می شوند به سه گروه تقسیم بندی می شوند.

1.User Features

2.Enterprise Features

3.Domain

هر کدام از ویژگی ها عضو یک کدام از سه گروه بالا هستند. حالا متعلقات هرکدام را بررسی می کنیم.

در گروه User Features:

Aero- Media Center-ICS-IIS web server

در گروه Enterprise Features:

EFS-Applocker-Bitlocker-Branche Cashe -RDP

و در گروه Domain نیز قابلیت اتصال به دامین یا Join to Domain قرار گرفته است.

نگران نباشید ، در طول دوره تمامی موارد بالا به تفسیر مورد بررسی قرار میگیرد.

خب حالا کدام یک از نسخه ها ویژگی های بالا را ساپورت می کند؟

Starter و Home Basic هیچ کدام از ویژگی های بالا را ساپورت نمی کنند.

Home Premium فقط User Features ها را ساپورت می کنند.

Professional علاوه بر ساپورت کامل User features ، ویژگی EFS و RDP و همینطور اتصال به دامین را هم ساپورت می کند.

Enterprise و Ultimate مثل هم هستند و تمامی ویژگی ها را ساپورت می کنند. اما تفاوتشان در چیست؟

تفاوتشان در لایسنس آنهاست. به لایسنس Enterprise والیوم لایسنس (Volume License) گفته می شود، والیوم لایسنس ها ، همان فروش عمده هستند. یعنی یک لایسنس داده می شود که با آن به طور مثال می شود ده ویندوز 7 را اکتیو کرد. اما Ultimate اینگونه نیست و با هر لایسنس تنها می توان یک ویندوز را اکتیو کرد.

کلا سه نوع License در دنیای شبکه وجود دارد.

1. User License : همان لایسنسی است که یوزر خریداری می کند.

2. Volume License : در بالا توضیح داده شد.

3.Manufacture License : لایسنسی که کارخانه های سازنده خریداری می کنند. مثلا کارخانه های تولید لپ تاپ.

خب با توجه به مباحث بالا ، ما فقط می توانیم در شبکه از سه نسخه آخر یعنی Professional وEnterprise و Ultimate استفاده کنیم.

انواع نسخه های ویندوز XP

انواع نسخه های ویندوز 7 گفته شد.اما انواع نسخه های ویندوز xp به شرح زیر هست.

1. Professional Edition

2. Media Center Edition

3. 64-bit Edition

4.Tablet Pc Edition

5. Home Edition

که تنها در نسخه آخر یعنی Home Edition آن قابلیت اتصال به دامین طراحی نشده است و از بقیه نسخه ها می توان استفاده کرد.

روش های نصب ویندوز

1.DVD

2.USB Flash Disk

3.Network

4.WDS

5.Imaging

خب ما با یکی از روش های بالا تصمیم به نصب ویندوز 7 گرفتیم. وقتی روی Install کلیک کنیم با صفحه زیر مواجه می شویم

گزینه اول همانطور که در شکل مشخص شده است، به ما میگه می خواهید به صورت آنلاین چک کنم تا ببینم که کامپیوترت توان اجرای ویندوز ویستا یا 7 (تصویر برای ویندوز ویستا هست) دارد یا خیر؟ که البته نیاز به اینترنت هست.

نرم افزار مشابهی که همین کار را انجام میدهد Windows 7 Upgrade Advisor هست.

گزینه سوم یعنی Transfer Files and settings from another computer منتقل کردن اطلاعات بکاپ از یک کامپیوتر دیگر هست. نام نرم افزار معادل این گزینه Windows Easy Transfer هست.

خب این صفحه را با کلیک بر روی Install Now رد می کنیم. با صفحه زیر مواجه می شویم.

در اینجا نیاز هست بعضی مفاهیم را توضیح دهم:

تفاوت Product Key و License Key:

پرداکت Key اجازه نصب تا 30 روز را می دهد که به آن زمان WPA می گویند اما Lisence key اجازه آپدیت را به ما می دهد.اما اگر دقت کرده باشید ما بدون لایسنس کی میتونیم ویندوز های خودمون رو آپدیت کنیم.

اما واقعا منظور از آپدیت چیست؟

مایکروسافت سه نوع آپدیت را به همه می دهد چه لایسنس داشته باشند چه نداشته باشند:

1.Critical Update

2.Definition Update

3.Security Update

منظور از آپدیت در اینجا آپدیتی هست که SP1 را تبدیل می کند به SP2 و یا اینترنت اکسپلورر را به آخرین نسخه آپدیت می کند. آیا ویندوز هایی که ما داریم این قابلیت ها را دارند؟ مطمئنا نه. ما فقط با کرک کردن زمان Product key زمان آن را از سی روز به دائمی تغییر می دهیم و از ویندوز استفاده می کنیم.

در صفحه بعد ما نسخه ای را که قصد نصب داریم را انتخاب می کنیم که مطمئنا چون برای ما نسخه کرک شده است Ultimate بهترین گزینه است.

و درصفحه بعد از آن درایوی از هارد که قصد نصب بر روی آن داریم را انتخاب می کنیم.

گزینه هایی که در این پنجره وجود دارد مشخص است. تنها گزینه Load Driver هست که نیاز به توضیح دارد.

بعضی از هارد دیسک ها موقع نصب ویندوز شناسایی نمی شوند که ما با استفاده از این گزینه می تونیم اون هارد رو شناسایی کنیم.این قضیه در مورد هاردهای اسکازی صادق هست. معمولا هاردهای اسکازی شناسایی نمی شوند که با استفاده از فلشی چیزی می تونیم درایور های هارد رو معرفی کنیم و هارد رو شناسایی کنیم.

همین جا می تونیم درایو هم بسازیم و به نوعی هارد رو پارتیشن بندی هم کنیم.

در صفحه بعدی ما میتونیم User تعریف کنیم .این یوزری که در اینجا ساخته می شود Admin سیستم می شود. دقت داشته باشید که Administrator ویندوز های Next Generation به صورت پیش فرض غیر فعال هست. یعنی مثل ویندوز ایکس پی نیست که وقتی کاربر برای ویندوز رمز بگذارد ما با یوزر administrator خیلی راحت بتونیم وارد سیستم بشویم و رمز رو دور بزنیم.

اگر توضیح Hint (فیلد آخر در تصویر بالا)رو نمی دونید.Hint برای مواقعی هست که رمز رو یادتون رفته و برای خودتون میگذارید. مثلا توش می گید رمز همون رمز عابربانکم هست یا رمز شماره شناسناممه که یادتون بیاد چی گذاشته بودید)

صفحه بعد که تنظیم ساعت و منطقه زمانی هست و پس از آن با صفحه زیر روبرو می شویم.

این صفحه برای تنظیم Firewall ویندوز هست. بهتر هست که گزینه Public Location انتخاب شود. با انتخاب این گزینه ویندوز فرض می گیرد که شما به اینترنت متصل هستید و فایروال را بهینه کانفیگ می کند. و کمترین دسترسی ها بر روی فایروال باز می شود.

و Next زده و ویندوز شروع به نصب می کند.

اما چطور می تونیم ویندوز رو از روی فلش نصب کنیم؟

نحوه نصب ویندوز از روی فلش

برای نصب ویندوز از روی فلش باید ابتدا فلش را Bootable کنیم . بعد ویندوز رابه داخل آن کپی کنیم و سپس بوت را از Bios بر روی USB قرار دهیم و اقدام به نصب ویندوز کنیم.

اما چگونه فلش را Bootable کنیم؟ هفت گام ساده دارد.

با توجه به شکل:

ابتدا cmd را از داخل ویندوز باز می کنیم (برای باز کردن cmd کافی است در محیط سرچ منوی استارت تایپ کنیم cmd )

دقت داشته باشید حتما فلش باید 4 گیگ به بالا باشد.

1. diskpart : با اجرای آن ویندوز می فهمد که می خواهیم به محیط پارتیشن بندی دیسک وارد شویم.این دستوری برای مدیریت هاردهاست.

2.List Disk : لیست دیسک های فعال وصل شده به سیستم را نشان می دهد.

3. Select disk 1 : دیسک ما هر شماره ای داشت آن را انتخاب می کنیم. دقت کنید در اینجا اشتباه نکنید چون ممکن است هارد خود را فرمت کنید!!! پس به سایزها دقت کنید . مثلا دراینجا مطمئنا فلش من دومی هست.

4.clean: برای پاک کردن تنظیمات و اطلاعات فلش

5.Create partition primary: برای ساخت پارتیشن اولیه یا pimary برای فلش. چون پارتیشن های پرایمری قابلیت بوت دارند.

6.fomart fs=fat32 quick: فلش را فرمت می کند و فایل سیستم آن را fat32 قرار می دهد. quick برای فرمت سریع هست.

7.active: پارتیشن را active می کند.

تمام. فقط کافی است ویندوز را داخل فلش کپی کنید. دیگر به راحتی می تونید از داخل فلش اقدام به نصب ویندوز کنید.

اگر خواستید از نرم افزار برای بوتیبل کردن فلش استفاده کنید می تونید از نرم افزار HP boot استفاده کنید.

امیدوارم از این جلسه استفاده کرده باشید. موفق باشید.

موضوعات مرتبط: آموزش شیکه Mcitp

خب .. با نام و یاد خدا کلاس MCITP رو هم باهم شروع می کنیم و امیدوارم بتونم تمام جلسات این کلاس رو پوشش بدهم.

بدون مقدمه میریم سر اصل مطلب...

MCITP

MCITP مخفف عبارت Microsoft Certified Information Technology Proffessional هست. این دوره نسخه به روز شده دوره MCSE هست که اونم مخفف Microsoft Certified System Engineer هست.

دوره MCITP شامل دوره های زیر هست:

1.windows 7(client)

2.server 2008 (server)

3.Infra 2008

4.Application Infra

5.Active Directory

از کورس اول یعنی Windows 7 -client شروع می کنیم.

دقت داشته باشید که چون کلاینت هایی که در ایران مورد استفاده قرار میگیرد هنوز Windows xp هست ، از ویندوز ایکس پی هم بسیار سخن به میان می آید.

Installing Client

در اینجا به توضیح مراحل نصب کلاینت ها در شبکه می پردازیم.

کلاینت هایی که در شبکه مورد استفاده قرار می گیرد عبارتند از :

1.xp

2.vista

3.7

4.linux red-hat

5.linux ubuntu

Hardware Requirement

اولین موضوعی که برای نصب کلاینت مورد بررسی قرار میگیرد ، Hardware Requirement یا پیش نیازهای سخت افزاری هست که 4 فاکتور هست که در شکل بالا می بینید.

CPU - Processor

تمامی سی پی یو ها از دو معماری پیروی می کنند، یا 32 بیتی هستند یا 64 بیتی. حال برای نصب کلاینت باید معماری CPU را در نظر بگیریم.

در cpu های 32 بیتی، همه چیز از جمله ثبات های cpu ، خانه های حافظه اصلی و همینطور هارد دیسک، همه سایز 32 بیتی دارند اما درcpu های 64 بیتی ، همه چیز ساختار 64 بیتی دارد.

قطعا باتوجه به تعریف بالا، سرعت در کلاینت های 64 بیتی بالاتر هست. پس حتما باید بر روی سرور نسخه 64 بیتی نصب شود.

اگر خواستید بدونید که بر روی کلاینت کدام نسخه استفاده شده است. در محیط command prompt تایپ کنید systeminfo . یکسری توضیحاتی به شما نشان میدهد که اگر جلوی عبارت system type عبارت x86 باشد 32 بیتی است . در غیر این صورت 64 بیتی می باشد.

دقت داشته باشید که روی سیستم های 32 بیتی نرم افزارهای 64 بیتی نصب نمی شوند اما برعکسش امکان دارد. اما نه در همه جا ها

در سیستم های 32 بیتی حداکثر 4 گیگا بایت رم ساپورت می شود اما در سیستم های 64 بیتی ویندوز xp تا 128 گیگ، و در ویندوز 7 ultimate ما می توانیم تا سقف 192 گیگا بایت رم ساپورت کنیم!!!

در جدول زیر به خوبی ساپورت رم را در نسخه های مختلف ویندوز 7، مشخص شده است.

خب از بحث خودمون دور نشیم. بحث سر حداقل سخت افزارهایی که برای نصب کلاینت ها نیاز داشتیم هست.

آقای فرشید عجب نوش ، جزوه اش رو به صورت pdf در آورده است که از اینجا می تونید دانلود کنید. از بعضی تصاویر ایشون من در وبلاگ استفاده می کنم.

خب من به صورت خلاصه حداقل ها را در یک جدول آورده ام. ببینید:

یک نکته در مورد RAM

RAM هایی که در سرورهای استفاده می شود معمولا از نوع ECC هست که مخفف عبارت Error-correcting code memory هست که معمولا این رم ها قابلیت شناسایی و تصحیح خطا را دارا می باشند و صدالبته گرون تر از رم های معمولی یا non ecc هستند.

نکاتی در مورد Hard

هارد ها به دو نوع IDE و SCSI(بخوانید اسکازی) تقسیم بندی می شوند که هاردی که بر روی سرورها مورد استفاده قرار میگیرد از همین نوع اسکازی هست.

داخل هاردهای اسکازی، همزمان چند head وجود دارد که بالطبع سرعت Read و Write اونها بالاست.

به هاردهایی که از یک سیستم روشن می توان جدا کرد و عوض کرد Hot Plug می گویند. که هم سیستم عامل و هم Mainboard باید این قضیه رو ساپورت کند. یعنی سیستم عامل باید نسخه Enterprise باشد و Mainboard هم باید از نوع server Board باشد.

VGA

خب همانطور که در قسمت Hardware requirement دیدید ، چهارمین سخت افزاری که باید مورد بررسی قرار بگیرد VGA هست.

ویندوزهای جدید دارای دو محیط گرافیکی اند که عبارتند از :

1.Basic Interface

2.Aero Interface

Basic Interface محیطی است که caption ها و تایتل ها شیشه ای نیستند و معمولی هستند ، اما Aero محیطی هست که title پنجره ها همه شیشه ای هستند ، یعنی پشت اونها پیداست. و البته محیطشون سه بعدی هست. تا حالا ترکیب کلید پنجره با Tab رو بر روی صفحه کلید در ویندوز 7 استفاده کرده اید؟ پنجره ها به صورت سه بعدی پشت سر هم قرار می گیرند. به این محیط Aero Interface می گویند.

اما برای داشتن محیط Aero یکسری پیش نیاز هایی باید داشته باشیم:

1. 128 مگابایت رم نیاز دارد.

2. کارت گرافیک باید DirectX ، نه به بالا را ساپورت کند. دایرکت ایکس شتابدهنده کارت های گرافیکی هست.

خب تا اینجای کار را داشته باشید تا ان شاء الله در جلسه بعد ادامه مباحث را دنبال کنیم. موفق باشید.

موضوعات مرتبط: آموزش شیکه Mcitp

NAT

همانطور که می دانید NAT مخفف Network Address Translation هست .

اما یک توضیح کلی اینکه ما با IP های Invalid یا IP هایی که داخل شبکه از آن استفاده می کنیم، نمی توانیم بر روی اینترنت برویم و برای رفتن بر روی اینترنت مجبور به ترجمه این IP و یا تبدیل آن به یک IP پابلیک یا Valid هستیم.

کاربرد دیگر NAT این هست که ساختار IP Addressing داخلی شبکه را از دیدکاربران بیرونی دور نگه می دارد.

همانطور که می دانید NAT به دو شکل Static و Dynamic قابل اجراست.

پیاده سازی NAT استاتیک بر روی یک روتر

در NAT استاتیک بر روی روتر به ازاء هر IP داخلی شبکه یا Invalid یک IP پابلیک اختصاص می دهیم و به عبارت دقیق تر این IP ولید برای IP های داخل شبکه رزرو شده است و چه آن سیستم خاموش باشد چه نباشد ، این IP به شخص دیگری اختصاص پیدا نمی کند. به اختصار به این روش One to One Mapping می گویند.

به IP که داخل شبکه استفاده می شود، Inside Local IP می گویند. مثلا 192.168.1.2 که یک IP اینولید هست.

به IP که می خواهیم تبدیل شود و با آن IP خارج شویم و بر روی اینترنت برویم Inside Global IP هست. مثل یک آدرسValid اینترنتی مثلا 173.194.35.18.

خب پیاده سازی NAT استاتیک در دو مرحله قابل اجراست:

1.وارد روتر می شویم و IP را که می خواهیم NAT شود را برای آن مشخص می کنیم.

مثلا هر وقت IP آدرس 192.168.10.1 پیش روتر آمد آن را NAT کن به آدرس 200.200.200.1

Router-NAT(config)#ip nat inside source static 192.168.10.1 200.200.200.1

در بالا Inside Local IP عبارت است از 192.168.10.1 و Inside Global IP عبارت است از 200.200.200.1

2. باید برای روتر مشخص کنیم که اگر این IP از فلان اینترفیس می خواست خارج شود NAT اش کن.

فرض کنید یک اینترفیس روتر وصل به اینترنت هست و باقی اینترفیس ها وصل به شبکه ها و روتر های دیگر. ما باید برای روتر مشخص کنیم که فقط برای اینترفیس خاص عملیات NAT را انجام دهد و برای باقی اینترفیس ها نیازی به NATنیست.

جهت این کار باید وارد اینترفیس های مورد نظر بشویم و Inside و outside را مشخص کنیم.

Router-NAT (config) # interface serial 1/0

Router-NAT (config-if) # ip nat inside

Router-NAT (config) # interface serial 1/1

Router-NAT (config-if) # ip nat outside

نکته

بری مانیتور کردن سرور NAT می توانیم از دستور زیر استفاده کنیم.

Router-NAT (config) # debug ip nat

و اما پیاده سازی NAT داینامیک بر روی یک روتر

داینامیک NAT روش های مختلفی دارد که ما در اینجا با داینامیک NAT و داینامیک PAT آشنا می شویم.

همانطور که می دانید NAT استاتیک مقرون به صرفه نبود، چون ما باید برای هر IP داخل شبکه یک IP پابلیک رزرو می کردیم چه آن "هاست" از آن IP رزرو شده استفاده می کرد چه نمی کرد ، آن IP به شخص دیگری اختصاص داده نمی شد.

اما در NAT داینامیک یک مجموعه IP برای روتر به نام Pool تعریف می کنیم و هر وقت هاستی بیاید و بخواهد که بر روی اینترنت برود از این Pool به آن IP اختصاص می یابد و کارش که با اینترنت تمام شد مجددا IP را به داخل Pool می اندازد تا شخص دیگری بتواند از آن IP استفاده کند.

پیاده سازی داینامیک NAT شامل 4 مرحله است:

1. رینج آی پی ، Inside Local IP را مشخص می کنیم. چه کسانی باید از NAT آی پی بگیرند:

Router-1(config) #Ip access-list standard internet

Router-1(config-std-nacl) # permit 192.168.10.0 0.0.0.255

Router-1(config)#Ip nat pool ccna

همانطور که می بینید در بالا ، ابتدا یک اکسز لیست استاندارد تعریف کردیم به نام "internet".یعنی هرکس خواست بره به اینترنت در این اکسز لیست آن را معرفی می کنیم.

در خط بعد گفتیم هرکسی که از رینج IP ی 192.168.10.0 بود را اجازه بده که عبور کنند.و بقیه را deny کن(همانطور که می دانیم این دستور deny به صورت default وجود دارد)

حال از اکسز لیست خارج می شویم و :

در خط سوم یک pool تعریف کردیم برای nat به نام ccna. و IP های Inside Global را داخل این pool می گذاریم که در ادامه می آید. اگر خط سوم را تایپ کنید مطمئنا به شما پیغام Incomplete Command را خواهد داد. من چون می خواستم مرحله به مرحله توضیح بدهم نصف دستور را در مرحله یک آوردم و باقی اش را در مرحله بعدی.

2.تعریف Inside Global IP.

حال دستور بالا را کامل می کنیم.

Router-1(config)#Ip nat pool ccna 200.200.200.1 200.200.200.10 netmask 255.255.255.0

همانطور که می بینید ما در اینجا رینج IP از 1 تا 10 را که پابلیک هستند را داخل poolی به نام ccna ریختیم تا اصطلاحاInside Global IP را مشخص کنیم.

3. حالا اینترفیس های ورودی و خروجی را مشخص می کنیم.

Router-NAT (config) # interface serial 1/0

Router-NAT (config-if) # ip nat inside

Router-NAT (config) # interface serial 1/1

Router-NAT (config-if) # ip nat outside

4. حال داینامیک NAT را بر روی روتر فعال می کنیم.

R-1(config)#ip nat inside source list internet pool ccna

به روتر معرفی کردیم که اگر سورس لیست اینترنت که در اکسز لیست بالا رینج آن را مشخص کردیم ، خواست بر روی اینترنت برود از pool به نام ccna که در آن هم رینج IP های ولید را مشخص کردیم به آن ها IP اختصاص بده.به همین سادگی

انشاء الله در جلسه بعد پیاده سازی داینامیک PAT را شرح خواهم داد. موفق باشید.

پایان جلسه بیست و هفتم

خب... تا اینجای کار با روتینگ پروتکل ها آشنا شدیم. فقط روتینگ پروتکل EIGRP موند که من مفصل درCCNP توضیح دادم . حال نوبت به کنترل ترافیک شبکه و تعیین مجوز های دسترسی برای ترافیک هاست. مثلا آیا شبکه 10.10.10.2 اجازه دارد برای ما ترافیک بفرستد یا خیر؟ با من همراه شوید...

Access-List

ما در Access List ها یاد میگیریم چطور ترافیک شبکه را مدیریت کنیم و اعمال فیلترینگ داشته باشیم... ما میتونیم با استفاده از Access List برای یک روتر تعریف کنیم چه ترافیک هایی اجازه ورود به روتر و چه ترافیک هایی اجازه خروج از روتر را دارند.

Access-List ها به دو صورت قابل پیاده سازی هستند:

الف : Standard Access-List

ب: Extended Access-List

ابتدا ما در مورد Standard Access List صحبت می کنیم.

Standard Access-List

خصوصیات Access List های استاندارد:

- این نوع Access-List این اجازه را به ما می دهد که در لایه سه (لایه نتورک) برحسب Logical Address ها (همون آدرس IP) اعمال فیلترینگ داشته باشیم.

- برای متمایز کردن Access-List های استاندارد از همدیگر از یک رینج عدد استفاده می کنیم. رینج عددی که برای این Access-List ها در نظر گرفته شده از 1 تا 99 هست.

نکته : چون Range این اعداد کم بود، از IOS ورژن 11.2 به بعد رینج عددی 1300 تا 1999را برایAccess List استاندارد اضافه کردند. یعنی با این اعداد هر Access Listی نوشته شود، هم مشخص می کند چه نوع Access List هست (چون بین 1300 تا 1999 هست پس Access List استاندارد هست)، هم اینکه این عدد،اسم آن Access-List به حساب می آید.

- ·Access- List های استاندارد بنابر Source قابل تعریف هستند نه بنابر Destination.

و اما نحوه پیاده سازی Access-List Standard به چه صورت هست؟

فرض کنید نمی خواهیم نتورک 192.168.10.10 به شبکه 172.16.0.0 دسترسی داشته باشد. برای این کار می خواهیم از access-list استاندارد استفاده کنیم.

جهت این کار در محیط کانفیگ ترمینال دستوری هست به نام Access-list .

پس از تایپ این دستور از ما می خواهد که شماره آن را مشخص کنیم . خب چون ما می خواهیم اکسس لیست استاندارد تعریف کنیم پس باید بین رینج 1 تا 99 بگذاریم. همینطور میتونیم بین رینج 1300 تا 1999 نیز بگذاریم.

حال بعنوان مثال 1 را انتخاب می کنیم که مشخص کنیم که می خواهیم اکسس لیست استاندارد تعریف کنیم.

پس از تایپ عدد 1 اگر کلیدهای Shift و ؟ را بگیریم، به ما می گوید که سه گزینه را می توانیم انتخاب کنیم

1. deny : بواسطه این دستور ما جلوی دسترسی را می گیریم.

2. Permit: بواسطه این دستور ما اجازه دسترسی می دهیم.

3.Remark : بواسطه این دستور ما می تونیم description یا توضیح بنویسیم. یعنی بعنوان مثال بنویسم این اکسس لیست به شماره یک از دسترسی فلان شبکه جلوگیری می کند.

خب ما اینجا Deny را انتخاب می کنیم. سپس مجددا کلیدهای Shift و علامت سوال را می گیریم. حال مجددا سه گزینه در جلوی راه ما قرار می گیرد.

1. Hostname : می توانیم از دسترسی یک نتورک جلوگیری به عمل آوریم . مثلا می توانیم بگوییم کلا نتورک 192.168.10.0 نتواند به آدرس شبکه 172.16.0.0 دسترسی داشته باشد. البته بعد از تایپ نتورک باید wildcard را هم مشخص کنیم. داستان اینکه wildcard چیست را در اینجا مفصل تعریف کرده ام میتونید مراجعه کنید. بعد از تعریف wildcard اگر مجددا Shift و ؟ بگیریم دو گزینه log و را می بینیم. اولی می گوید که اگر می خواهی که هروقت کسی را رد کردم برایت لاگ بیندازم . که برای این کار فقط کافی است کلمه log را انتهای دستور بیاوریم و دومی هم که می گوید می توانی اینتر هم بزنی .پس دستور کلی به صورت زیر شد:

Router-1(config)#access-list 1 deny 192.168.10.0 0.0.0.255 log

2. Any اگر بخواهیم از دسترسی همه به شبکه خاصی جلوگیری کنیم.

3. Host: اگر بخواهیم از دسترسی یک نفر یا یک هاست مشخص جلوگیری کنیم از این دستور استفاده می کنیم.

همانطور که در بالا مشاهده کردید ، این اکسس لیست یعنی Access-List Standard بر اساس source هست، یعنی ما به آن آدرس مقصد ندادیم و فقط گفتیم که فلان آدرس در این روتر اجازه دسترسی ندارد. حالا به کجا اجازه دسترسی ندارد را دیگر تعریف نمی کنیم.

نکته مهمی که در اینجا باید توجه داشته باشید این هست که نوشتن Access-List به خودی خود کاری انجام نمی دهدو بعبارتی نوشتن یک قانون هست، برای پیاده سازی آن باید حتما شماره اکسس لیست نوشته شده را به یکی از اینترفیس ها Assign کنیم.بعنوان مثال در مثال بالا به یکی از اینترفیس ها بگیم که اگر آدرس 192.168.10.0 اومد جلوش رو بگیر.

اما نحوه Assign کردن یک Access-List به یک اینترفیس چگونه است؟

1. وارد اینترفیس مورد نظر می شویم. بعنوان مثال وارد اینترفیس serial 0/0 می شویم.

2. حال از دستور زیر استفاده می کنیم.

R-1(config-if)# Ip access-group

اگر در اینجا shift و ؟ بگیریم به ما می گوید که از کدام اکسس لیست ها می خواهی استفاده کنی که ما در مثال بالا اکسس لیست به شماره یک را تعریف کردیم.

پس تا اینجا شد :

R-1(config-if)# Ip access-group 1

حال مجدد shift و علامت سوال می گیریم. از ما می پرسد in یا out . یعنی موقع ورود عمل کند یا موقع خروج؟ یعنی از ورد پکت هایی که آدرس source آنها 192.168.10.0 هست جلوگیری کنم یا از خروج پکت هایی که آدرس source آنها 192.168.10.0 هست؟ بسته به نیاز یکی از کلمه های in یا out را انتخاب می کنیم. و دستور کلی به صورت زیر می شود:

R-1(config-if)# Ip access-group 1 in

حال پکتی که آدرس سورسش 192.168.10.0 باشد، بخواهد به اینترفیس serial 0/0 این روتر وارد شود از ورودش جلوگیری به عمل می آید.یعنی کلا پکت از طرف آن آدرس نتورک این روتر دریافت نمی کند و همه را drop می کند.

چند قانون

1. با یک شماره Access لیست می توانیم بی نهایت قانون تعریف کنیم.

2. به هر اینترفیس فقط می توان یک شماره Access-list ورود اختصاص داد یا اصطلاحا Assign کرد ویک اکسس لیست خروج و اگر دو تا اکسس لیست assign کنیم اکسس لیست جدد بر روی قبلی overwrite و جایگزین می شود. دقت کنید که روی In و Out یک اینترفیس هرکدام می توان یک اکسس لیست اختصاص داد.

3. در IOS های قبل از 12.1 می توانستیم In و Out را مشخص نکنیم. که به طور پیش فرض Out در نظر می گرفت.

4. ترتیب نوشتن Access لیست ها مهم است(مخصوصا روی IOS های قدیمی). وقتی ترافیکی می آید روتر به داخل اکسس لیست می رود و هرجا ترافیک با اکسس لیست match شود (مثلا گفته باشد که ترافیک را deny کن و از ورودش جلوگیری کن) دیگر سراغ اکسس لیست های بعدی نمی رود و همون جا ترافیک را Deny می کند.

4.هر اکسس لیستی که نوشته می شود یک خط هم به آخر آن اضافه می شود که عبارت است از :

Router-1(config)#access-list deny any

این خط در انتهای هر شماره اکسس لیست وجود دارد و به صورت transparent و نامرئی وجود دارد که دیده نمی شود و همه را deny می کند.مثلا اگر دستور زیر را نوشته باشیم که فقط یک هاست را deny کنیم:

Router-1(config)#access-list 1 deny host 192.168.10.10 log

آن خط بالا هم زیر آن قرار می گیرد و همه را deny می کند. یعنی اگر 192.168.10.11 هم بیاید باز deny می شود در صورتی که ما آن را نگفته بودیم

جهت حل این مشکل کافی است آخر دستوری که می دهیم دستور زیر را بدهیم:

Router-1(config)#access-list 1 permit any

تمام.

Access-List Extended

خصوصیات Access-List Extended:

- قابل پیاده سازی در لایه 3 و لایه 4 می باشد. (یعنی هم بر اساس Logical Address و هم بر اساس Prot Number یا شماره پورت ها می توانیم اعمال محدودیت داشته باشیم)

- رینج عددی اکسس لیست های extended از 100 تا 199 هست و در IOS های 12.1 به بعد رینج عددی 2000 تا 2699 به بعد نیز اضافه شده اند.

- این نوع از اکسس لیست هم بنا بر Source و هم بنابر Destination عمل می کنند.

حال باهم به بررسی یک مثال می پردازیم:

فرض بگیرید یک Access-List می خواهیم بنویسیم و جلوی دسترسی 192.168.10.10 را به آدرس 172.16.0.10 بگیریم:

ابتدا قانون کلی را تعریف می کنیم و سپس آن اکسس لیست را به اینترفیس Assign می کنیم.

Router-1(config)#access-list 100 deny

اگر Shift و علامت سوال بگیریم از ما می پرسد که بر حسب IP می خواهی ببندی یعنی همان Logical Address یا برحسب پروتکل؟ بعنوان مثال ما Ip را می زنیم:

Router-1(config)#access-list 100 deny IP

حال اگر Shift و علامت سوال را بگیریم از ما Source Address را می پرسد: سه گزینه زیر را در اختیار ما قرار می دهد:

1. Source Address: که ما در اینجا آدرس سورس را 192.168.10.10 میگذاریم

2. Any Source Host:

3. A single Source Host:

دو گزینه دیگر هم که در قبل توضیح داده شود و مشخص است.خب تا اینجا دستور به صورت زیر است:

Router-1(config)#access-list 100 deny IP host 192.168.10.10

مجدد Shift و علامت سوال می گیریم، باز سه گزینه اما این بار برای Destination و مقصد در اختیار ما قرار می دهد:

که طبق سناریو ما باید مجدد در این جا host را انتخاب کنیم و آدرس مقصد را 172.16.0.10 بدهیم و درپایان از آن بخواهیم که لاگ عملکرد هم برای ما بیندازد.

دستور پایانی به صورت زیر می شود:

Router-1(config)#access-list 100 deny IP host 192.168.10.10 host 172.16.0.10 log

خب. به همین سادگی ما یک اکسس لیست extended نوشتیم که از دسترسی آی پی آدرس 192.168.10.10 به آدرس 172.16.0.10 جلوگیری می کرد.

یک نکته را دقت داشته باشید بهترین جا برای Assign کردن یک اکسس لیست Extended نزدیک ترین جا به Source هست .چون مبدا و مقصد مشخص است ، ترافیک بیخود در شبکه در گردش نباشد و اگر به مقصد خاصی است به جای اینکه در مقصد drop شود همان در مبدا drop اش می کنیم که بیخود ترافیک در شبکه در جریان نیوفتد و بار را زیاد نکند.

برعکس بهترین جا برای Assign کردن یک اکسس لیست استاندارد نزدیک ترین جا به Destination هست .

حال چگونه یک اکسس لیست Extended بنویسیم بر اساس پورت بنویسیم؟(لایه چهارم)

حال فرض بگیریم که بخواهیم جلوی دسترسی آی پی آدرس 192.168.10.10 را به صفحات وب 172.16.0.1 بگیریم یعنی پورت 80 آنرا ببندیم.

جهت این کار کافی است دستور زیر را تایپ کنیم:

Router-1(config)#access-list 100 deny tcp host 192.168.10.10 host 172.16.0.10 eq 80

همانطور که می بینید در دستور بالا به جای IP از پروتکل TCP استفاده کردیم. Source و Destination را مشخص کردیم و در پایان با استفاده از دستور EQ یک شماره پورت را مشخص کنیم. یعنی بگیم فقط پورت 80 را deny کن.

نکات!

اگر بخواهیم بگیم که به هیچ چیز دسترسی نداشته باشد و فقط به پورت 80 دسترسی داشته باشد کافی است به جای eq کلمه neq را به کار ببریم.

Router-1(config)#access-list 100 deny tcp host 192.168.10.10 host 172.16.0.10 neq 80

اگر بخواهیم بگیم که یک رینج پورت را ببندیم به جای EQ از دستور Range استفاده می کنیم . مثلا از رینج 80 تا 100

Router-1(config)#access-list 100 deny tcp host 192.168.10.10 host 172.16.0.10 range 80 100

اگر بخواهیم از یک پورت به بعد را ببندیم می توانیم به جای eq از gt استفاده کنیم و همینطور بخواهیم از یک پورت به پایین را ببندیم به جای eq از lt استفاده می کنیم.

یک تمرین:

اگر بخواهیم فقط آی پی آدرس 192.168.10.10 اجازه داشته باشد به روتر R-1 از طریق پورت کنسول دسترسی داشته باشد چه Access-list ی باید بنویسیم؟

سه خط دستور بیشتر نیاز ندارد. هر سه خط هم در روتر r-1 نوشته می شود . دقت کنید:

R-1(config)#access-list 1 permit 192.168.10.10

R-1(config)#line vty 0

R-1(config-line)#access-class 1 in

همانطور که می بینید ما حتی می توانیم بر روی پورت کنسول هم اکسس لیست بنویسیم. فقط تنها تفاوتش این هست که برای Assign کردن باید به جای استفاده از دستور Access-group از دستور Access-class استفاده کنیم.

خب مبحث آخر هم مطرح کنم و جلسه امروز تمام

چطور به اکسس لیست ها نام اختصاص دهیم؟

ما در نوشتن اکسس لیست ها باعدد یک سری محدودیت ها داشتیم:

اول اینکه تعدادش محدود بود و دوم اینکه اگر چندتا اکسس لیست بنویسیم و بهش عدد اختصاص بدیم دیگه شناسایی اینکه کدوم عدد کدوم اکسس لیست بود سخت می شه.

سیسکو از IOS های 12.1 به بعد گفت می توانید اکسس لیست ها را با اسم تعریف کنید و استفاده کنید. دیگه هم محدودیت در تعداد اکسس لیست ها برطرف میشه و هم شناسایی اکسس لیست ها بسیار ساده تر میشه. اما چطور این کار را انجام دهیم؟

R-1(config)#ip access-list standard cisco

حالا وارد اکسس لیست استاندارد میشیم و داخلش می تونیم به سادگی قوانین رو بنویسیم . مثلا:

R-1(config-std-nacl)# permit host 192.168.10.10 log

همینطور اگر بخواهیم اکسس لیست extended تعریف کنیم به صورت زیر عمل می کنیم:

R-1(config)#ip access-list extended cisco

به همین سادگی ما اکسس لیست را با نام تعریف کردیم.

نکته آخر اینکه اگر بخواهیم اکسس لیست را برداریم کافی است مثل همیشه از no قبل از دستور استفاده کنیم. یعنی بنویسیم

R-1(config)#No access-list 1

خب امیدوارم جلسه امروز براتون مفید واقع شده باشد. موفق باشید.

پایان جلسه بیست و ششم

در دوره CCNA به صورت خیلی مختصر به این روتینگ پروتکل پرداخته می شود و به صورت تکمیلی و کامل در دوره CCNP این روتینگ پروتکل کاربردی شرح داده می شود. شاید بتوان دوره CCNP را شرح دو روتینگ پروتکل EIGRP و OSPF دانست.

قبل از شروع کار یک نکته رو خدمتتون عرض کنم.

IOS که قبلا در وبلاگ قرار داده بودم، با OSPF مشکل داشت و من مجبور به تعویض آن شدم. پس اگر قبلا این IOS را دانلود کرده اید، حذفش کنید و مجددا این IOS رو به نرم افزار GNS معرفی اش کنید.

نحوه تعریف روتینگ پروتکل OSPF

تعریف این روتینگ پروتکل مثل تعریف باقی روتینگ پروتکل ها با دستور Router شروع می شود.قطعا می دونید که باید در محیط Config terminal اقدام به تعریف نمایید.

Router(Confige)# Router OSPF 1

دو نکته :

اول اینکه عدد 1 که بعد از OSPF استفاده شده است. مثل IGRP یا EIGRP ، که شرح داده شد، AS Number نیست و در اینجا Process ID نام دارد. برعکس AS number در پراسس ID لزومی ندارد که در دو روتر یکسان باشد تا دو روتر با هم همسایه شوند و برای یکدیگر آپدیت بفرستند. بعبارت ساده تر یکسان نبودنش در دو روتر اختلالی در روند همسایگی ایجاد نمی کند.

کلا پراسس ID برای این است که ما بتوانیم چند تا پروسه OSPF داخل یک روتر اجرا کنیم و بین پردازش OSPFهای مختلف در داخل یک روتر اختلاف بگذاریم .

دقت داشته باشید که یک اینترفیس را نمی توان با چند پراسس ID تعریف کرد.توصیه می شود که عدد پراسس ID را در هنگام تعریف در همه روترها یکسان گذاشته شود.

دوم اینکه اگر به اینترفیس های داخل یک روتر IP نداده باشید ، چون هنوز Router-ID مشخص نشده است، اجازه تعریف OSPF را به شما نمی دهد.

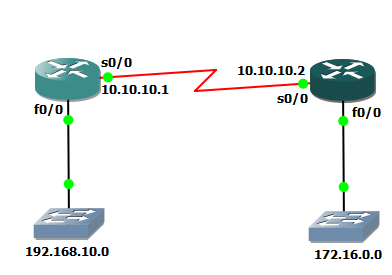

خب از همان مثال همیشگی مان استفاده می کنیم.

برای پیاده سازی OSPF در داخل هرکدام از روترها به صورت زیر عمل می کنیم.

Router-1(config)#router ospf 1

Router-1(config-router)#network 10.10.10.1 0.0.0.255 area 1

Router-1(config-router)#network 192.168.10.1 0.255.255.255 area 1

برای روتر دوم نیز:

Router-2(config)#router ospf 1

Router-2(config-router)#network 10.10.10.2 0.255.255.255 area 1

Router-2(config-router)#network 172.16.0.1 0.0.255.255 area 1

دونکته بسیار مهم وجود دارد که من در اینجا باید به آن بپردازم

اگر دقت کرده باشید ، در قسمت network ، عدد بعد از 10.10.10.1 قطعا سابنت مسک نیست چرا که ساختار سابنت مسک آن به این صورت است 255.0.0.0 پس چرا در اینجا برعکس و به صورت 0.0.0.255 هست؟

همانطور که می دانید در OSPF به جای Subnet mask از Wildcard mask استفاده می شود. من در اینجا (وبلاگ CCNP ) مفصل توضیح دادم و از توضیح دوباره اش در اینجا خودداری می کنم. لطفا به آنجا مراجعه کنید.

فقط در یک جمله بگم که wildcard mask برای مشخص کردن قسمت net از هاست نیست و برای این است که ما بتونیم اینترفیس ها را دسته جمعی تعریف کنیم. مثلا در بالا به جای اینکه بیاییم دو خط بنویسیم و نتورک ها را تعریف کنیم می تونیم از دستور زیر استفاده کنیم.

Router-2(config-router)#network 0.0.0.0 0.0.0.0 area 1

با استفاده از این دستور هرچندتا اینترفیس هم که باشد همگی با هم در area 1 قرار می گیرند و همه در OSPF تعریف می شوند. تعریف wildcard mask در ospf اجباری است. به نظر من بهتر هست اگر قصد داریم همه اینترفیس ها را در یک area قرار دهیم به جای تعریف نتورک در OSPF با استفاده از دستور بالا به صورت یکجا همه اینترفیس ها را به OSPF معرفی کنیم.

نکته بعدی اینکه همانطور که در قسمت تئوری گفتیم ، در OSPF با مفهومی به نام area بندی مواجهیم و حتما در تعریف network ها باید شماره area آن اینترفیس را مشخص کنیم و این کارهم اجباری است.

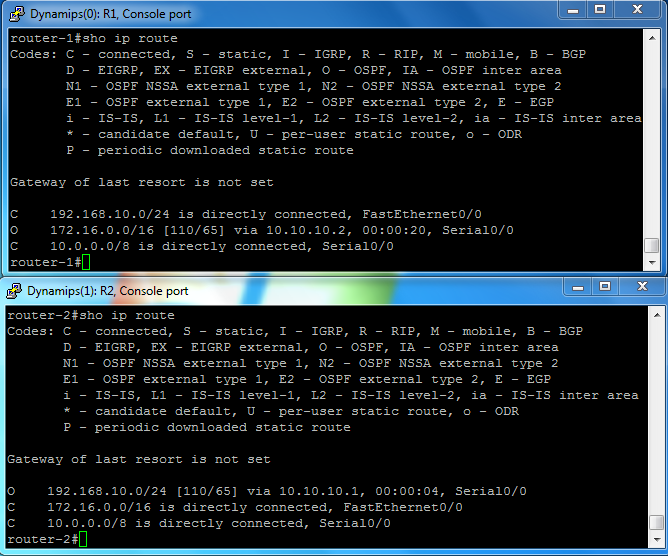

خب . اگر دستور show IP route را در محیط Privilege mode در هر دو روتر اجرا کنیم با تصویر زیر مواجه می شویم. ببینید:

همانطور که در تصویر بالا می بینید، روتر اول نتورک 172.16.0.0 را از طریق OSPF که با علامت اختصاری O مشخص کرده است دریافت کرده است.

داخل کروشه در جلوی آدرس نتورک [110/65] نوشته شده است.که عدد 110 برای Administrative Distance هست و عدد 65 برای Cost مسیر هست که پس از محاسبه به عدد 65 رسیده است.

در قسمت بعد via 10.10.10.2 درج شده است که یعنی این آپدیت از سریالی با این IP آدرس دریافت شده است.

اگر جای O ، حرف IA نوشته شده باشد یعنی این آپدیت را از یک area دیگر دریافت کرده است.

خب در اینجا چند دستور دیگر را با هم بررسی می کنیم:

اگر بخواهیم وضعیت اینترفیس ها را در روتینگ پروتکل OSPF مشاهده کنیم از دستور زیر استفاده می کنیم:

Router-1#show ip ospf interface

دستور بالا اطلاعات مربوط به همه اینترفیس ها را نشان می دهد. اگر بخواهیم اطلاعات مربوط به اینترفیس خاصی را ببینیم کافی است نام اینترفیس را جلوی آن بنویسیم.

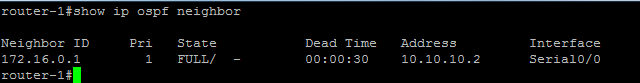

و اما اگر بخواهیم اطلاعات مربوط به همسایه ها را مشاهده کنیم از دستور زیر استفاده می کنیم.

Router-1#show ip ospf neighbor

همانطور که در تصویر می بینید با تایپ دستور این گزینه ها ظاهر می شوند. فقط در اینجا لازم هست که من توضیحی در مورد Dead Time بدهم.

همانطور که در جلسه پیش دیدیم OSPF ، هر ده ثانیه یکبار پکت های Hello را به سمت همسایه هایش می فرستد، که این زمان را زمان Hello Interval می گویند. اگر روتر Down شود یا بنا به هر دلیلی نتواند به روتر همسایه اش Hello بفرستد ، روتر همسایه 40 ثانیه صبر می کند تا ببیند پکتی دریافت می کند یا خیر که به این زمان هم Dea Interval می گویند.

در اینجا زمان dead Time به 30 ثانیه رسیده است، که این زمان اگر Hello نرسد کمتر و کمتر می شود تا کلا همسایه از جدول همسایگی خارج می شود.

اگر در انتهای دستور بالا details بگذاریم مشخصات همسایه ها را با جزئیات به ما نمایش می دهد. به این صورت:

Router-1#show ip ospf neighbor details

با تایپ این دستور می توان فهمید چه روترهایی به عنوان DR و BDR انتخاب شده اند.

به این صورت دقت کنید.به روتر اول می رویم:

Router-1#conf t

Router-1(config)#inter ser 0/0

Router-1(config-if)#ip ospf network Broadcast

حال همین کار را هم باید در روتر دوم انجام دهیم ببینید:

Router-2#conf t

Router-2(config)#inter ser 0/0

Router-2(config-if)#ip ospf network Broadcast

خب یک نکته دیگر هم در جلسه بیست و سوم گفتم که برای انتخاب DR و BDR مشکلی که وجود دارد این هست که اولین روتری که روشن شود فارغ از هر گونه Priority و Router-ID ، بعنوان DR انتخاب می شود . و دیگر DR بودن خودش را پس نمی دهد حتی اگر Priority اش پایین تر از همه باشد.

اما اگر بخواهیم که این پروسه انتخاب DR مجددا در شرایطی که همه روتر ها روشن هستند تکرار شود کافی است از دستور زیر استفاده کنیم.

به این صورت:

Router-1#clear ip ospf process

با تایپ دستور بالا پروسه انتخاب DR و BDR ریست می شود.

خب. بحث OSPF در همینجا بسته می شود. OSPF به صورت بسیار مفصل در CCNP - Route مطرح می شود و مطمئن باشید من به صورت بسیار بسیار کامل به این روتینگ پروتکل کاربردی می پردازم. امیدوارم که براتون مفید واقع شده باشد. موفق باشید.

خب بی مقدمه می ریم سر اصل مطلب...

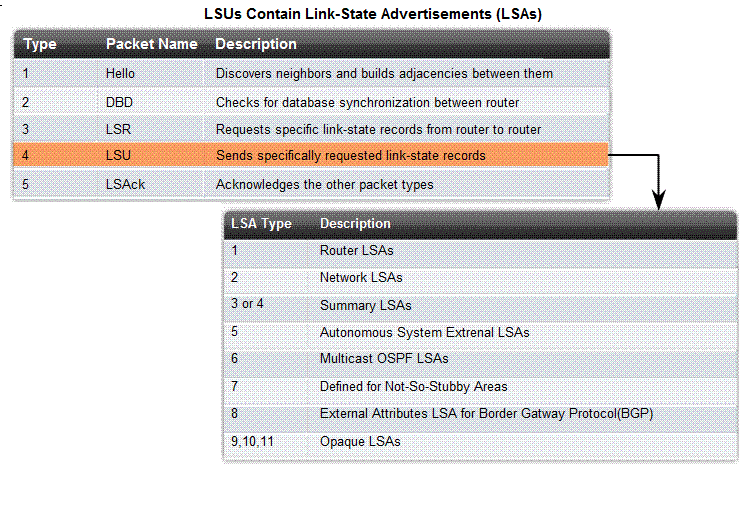

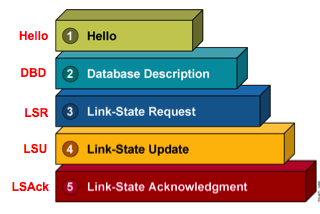

انواع بسته هایی که در OSPF ، روتر ها به سمت یکدیگر ارسال می کنند، شامل 5 نوع می باشد.

این 5 نوع یا Type عبارتند از:

Type 1: Hello

روترهایی که روتینگ پروتکل OSPF را اجرا می کنند بر طبق زمانبندی مشخصی که معمولا هر 10 ثانیه یکبار هست به سمت یکدیگر پیغام های Hello را ارسال می کنند. یعنی هر 10 ثانیه یکبار به یکدیگر می گویند سلام. تا هر دو متوجه شوند که همسایه شان هست و کابل ارتباطی سالم هست.

Hello Packet ها شامل اطلاعاتی همچون :

نگران نباشید همه را به مرور توضیح می دهیم.

اما قبل از اینکه پکت Hello ارسال شود چهار پارامتر، بین دو روتر چک می شود تا آن دو روتر یکدیگر را بعنوان همسایه انتخاب کنند. این 4 پارامتر باید بین دو روتر یکسان باشند. که عبارتند از :

1. area number

2. Hello Interval

3. Dead Interval

4. Authentication

بعد از اینکه مشخص شد که این 4 پارامتر بین دو روتر یکسان هست. آن دو روتر یکدیگر را بعنوان همسایه تشخیص می دهند و شروع به ارسال Hello Packet به سمت یکدیگر می کنند.

Type 2:DBD

DBD مخفف عبارت Data Base Description هست. بسته های DBD به منظور انتخاب BR و DBR ارسال می شوند.

Type 3:LSR

Type 4:LSU

LSU مخفف عبارت Link State Update هست . LSU همان پکت های آپدیت است که روترها به سمت یکدیگر ارسال می کنند.Type 5:LSA

مخفف عبارت Link State Acknowledgement هست. LSA همان پیام تصدیق هست. روتر به فرستنده آپدیت پکتی می فرستد تحت عنوان "LSA" تا به او بفهماند آپدیتی که فرستاده بودی دریافت شد. اصطلاحا می گویند در OSPF ، آپدیت ها Reliable هستند. یعنی نیازمند تصدیق هستند.بعبارت دیگر تا مادامی که پیام تصدیق یا LSA دریافت نشود آپدیت مجددا فرستاده میشود.